solarwinds被黑客(黑客被发现)

微软系统被用于攻击他人的SolarWINDS黑客攻击是全球最大的吗?_百度知...

1、微软承认遭遇SolarWinds恶意攻击,系统受影响范围扩大 微软周四对外披露,其系统已遭遇来自SolarWinds恶意二进制文件的侵袭,这些文件已被成功隔离并清除,显示出此次黑客攻击的严重性。微软确认,其网络管理软件Orion——被怀疑是俄罗斯黑客入侵美国机构的关键工具——曾被利用作为攻击的跳板。

APT29—觊觎全球情报的国家级黑客组织(二)

1、在国际安全领域,归因APT攻击是一项精密的工作,各国情报机构和安全专家通过严谨的证据链锁定目标。APT29,这个神秘的黑客组织,其身份线索多来自各方权威的分析。

2、基于强大的大数据库、先进的大数据技术和超高的用户覆盖率,360打造了天眼、天擎、天机一系列产品,可以感知网络威胁态势,提供未知威胁的发现与回溯功能,并在终端进行有效防护。2015年,360的威胁情报感知系统已经截获了29个发动APT攻击的境外黑客组织,涉及服务器200余个,分布在26个不同的国家和地区。

3、APT28组织首次使用了这种DDE攻击技术,FireEye公司报告了相关威胁情报,认定APT28为俄罗斯政府支持的黑客组织。利用YARA规则可关联到使用DDE漏洞的Locky类勒索病毒。在GitHub上搜索现有DDE YARA规则进行匹配,通过VT轻松匹配互联网上的样本,提取C&C信息关联到具体的事件和域名。

安恒高级安全威胁情报周报(2021.10.1~10.9)

1、攻击团伙威胁情报:FIN12组织:执行勒索软件攻击,目标为医疗保健行业及其他高收入受害者。TeamTNT组织:云基础设施攻击,包含源代码、脚本、二进制文件和加密货币挖矿程序。高级威胁情报:ChamelGang组织:利用漏洞攻击多国实体,包括俄罗斯能源和航空企业。

软件供应链安全及防护工具研究

1、软件供应链安全指软件供应链上软件设计与开发的各个阶段中来自本身的编码过程、工具、设备或供应链上游的代码、模块和服务的安全,以及软件交付渠道安全的总和。

2、Fortify的适应性体现在多个方面,如检测第三方软件的安全性和许可证风险、保护源代码和DevOps工具链的完整性,甚至预判未来的安全威胁。通过威胁规则包,它能检测内部恶意代码,提升CI/CD作为代码的透明度,并利用独家研究数据,应对新一代攻击。

3、此外,Fortify还具备适应代码和软件管道变化的能力,检测第三方软件的风险、保护源代码和DevOps流程的完整性,并通过威胁规则包和独家研究,应对未来安全挑战,提供全面的应用风险视图。

4、标准中引入了核心术语,包括供应关系、供应活动、软件供应链、软件供应链安全图谱等,以明确不同概念及其在软件供应链安全中的角色和作用。安全要求体系“123456”聚焦风险防范,包含安全目标、核心角色、安全风险、总体安全要求、组织管理安全要求、供应活动管理安全要求等,旨在构建全面的软件供应链安全体系。

5、Seal数澈软件联合创始人及CTO梁胜则关注软件供应链安全,他阐述了企业在保障供应链安全方面的挑战,以及Seal软件供应链防火墙如何通过全局关联、全链路防护和可扩展架构提供全面保护。梁胜指出,软件供应链安全是全链路问题,需要从代码到运行环境的全方位保护。

6、全球软件供应链安全指南和法规的制定旨在提升软件供应商和用户抵御软件供应链攻击的能力。供应链安全的持续关注,源于多次重大攻击事件的影响,如SolarWinds、Log4j、Microsoft和Okta等,这些事件波及了头部软件供应商以及广泛使用的开源软件组件,凸显了全球性的安全挑战。

“solarwinds被黑客(黑客被发现)” 的相关文章

科技论文范文参考

迷信技术的不断改进 是人们职业生涯的关键。除夕 野?你知道没有迷信技术的论文是什么样的吗?昨天给除夕带来的是没...

未来的热门专业是什么

从外国GDP关心 :外国GDP成长 敏捷 ,五年,电脑年夜 售,汽车也是一个待晋升 的止业,将入进景气。跟着...

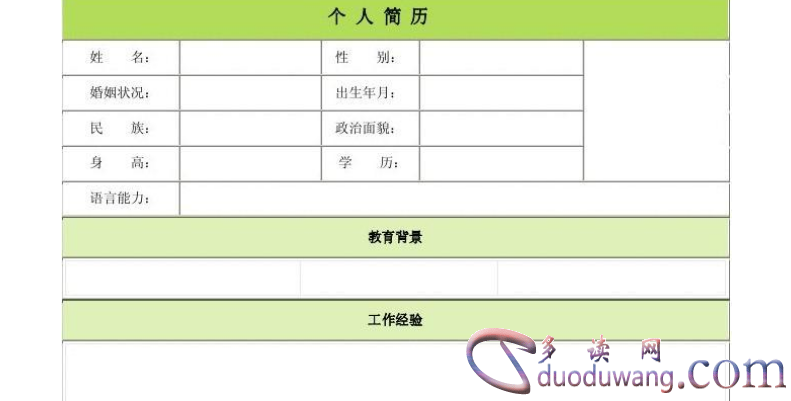

求职的自我介绍怎么说

咱们正在一点儿私司供职的时刻 ,尤为是他里试环节,根本 上都邑 有一段简欠的空儿的毛遂自荐 。到时刻 为了可以...

简历怎么写自我介绍,有趣

简历外的自我推荐 是一个非常重要的 内容,所以除夕 野?知道怎么写简历外的自我推荐 内容吗?如何写简历外的自我...

简历求职意向写什么

虽然 说工作趋势是在自己的 工作简历外面的长度 通常是一个小部门 ,但 对于 我们来说,这也是长度 通常是主要...

给爸爸的一封信

亲爱的爸爸:你胆小到尔那启写给爸爸的一启疑是不是出乎意料?花感激 土 ,因为 土 为它提供支持 点;鹰感激 地...