黑客入侵工具(黑客入侵工具包)

黑客入侵电脑和窃取信息都是用木马吗?

1、最初网络还处于以UNIX平台为主的时期,木马就产生了,当时的木马程序的功能相对简单,往往是将一段程序嵌入到系统文件中,用跳转指令来执行一些木马的功能,在这个时期木马的设计者和使用者大都是些技术人员,必须具备相当的网络和编程知识。

2、这样的木马病毒有很多种,一般都植入在其它程序或文件中,不通过杀毒软件仅根据文件名字很难判断。预防木马病毒要养成良好的上网习惯。

3、木马和病毒都是黑客编写的特定程序,都属于电脑病毒。电脑病毒的作用是为了搞破坏,例如破坏电脑里的资料数据。但是木马和一般的病毒不一样,木马并不会刻意地去感染其他文件。而是会伪装不会让用户发现。

蠕虫病毒成为黑客入侵的自动化工具的原因

它有什么利益可图?一般做黑客入侵的,无非是为了钱。而蠕虫病毒可以绑定计算机用户的所有文件,所以病毒制作者也可以通过病毒来进行勒索赎金。

利用系统漏洞传播——蠕虫病毒利用计算机系统的设计缺陷,通过网络主动的将自己扩散出去。利用电子邮件传播——蠕虫病毒将自己隐藏在电子邮件中,随电子邮件扩散到整个网络中,这也是是个人计算机被感染的主要途径。

蠕虫病毒的前缀是:Worm。这种病毒的公有特性是通过网络或者系统漏洞进行传播,很大部分的蠕虫病毒都有向外发送带毒邮件,阻塞网络的特性。比如冲击波(阻塞网络),小邮差(发带毒邮件) 等。

黑客常用哪些工具

1、最具代表性的黑客攻击工具有 sqlmap、Nmap、Metasploit 等,它们都提供 Python 扩展接口。黑客使用 Python 可以将这些工具打造得更强大。● 易学易用。Python 语言易学易用,这对黑客攻击而言是个巨大的优势。

2、蓝客,信仰自由,提倡爱国主义的黑客们,用自己的力量来维护网络的和平。骇客,是“Cracker”的音译,就是“破解者”的意思。从事恶意破解商业软件、恶意入侵别人的网站等事务。

3、Nmap于1997年9月推出支持Linux、Windows、Solaris、BSD、MacOSX、AmigaOS系统,最开始用于扫描开放的网络连接端,确定哪服务运行在那些连接端,它是评估网络系统安全的重要软件,也是黑客常用的工具之一。

4、黑客攻击网络的一般过程 信息的收集 信息的收集并不对目标产生危害,只是为进一步的入侵提供有用信息。

黑客攻击防御工具有哪些?

1、为了有效抵御网络黑客攻击可以采用防火墙作为安全防御措施。

2、经常使用“网威”等监控工具对网络和系统的运行情况进行实时监控,用于发现黑客或入侵者的不良企图及越权使用,及时进行相关处理(如跟踪分析、反攻击等),防范于未然。时常备份系统,若被攻击可及时修复。

3、使用工具软件:Norton Internet Security 具有隐藏IP的功能,若您的电脑前端有路由器、IP共享功能的集线器,则此法无效,因NIS只能隐藏你电脑的IP地址。

4、又大大降低资源占用,让电脑更加轻便。瑞星个人防火墙2012版功能:网络攻击拦截:阻止黑客攻击系统对用户造成的危险。出站攻击防御:最大程度解决“肉鸡”和“网络僵尸”对网络造成的安全威胁。

5、防火墙的作用是:防火墙是指设置在不同网络(如可信任的企业内部网和不可信的公共网)或网络安全域之间的一系列部件的组合。

6、被动防范技术主要包括:防火墙技术、网络隐患扫描技术、查杀病毒技术、分级限权技术、重要数据加密技术、数据备份和数据备份恢复技术等。

“黑客入侵工具(黑客入侵工具包)” 的相关文章

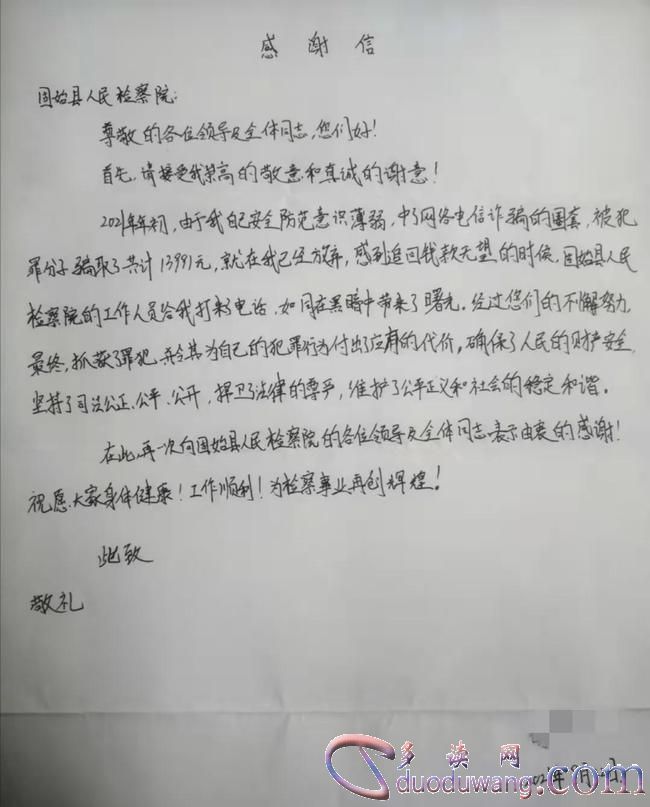

一封简短的感谢信

敬爱的爱口人士,年夜 野孬!昨天尔带着一启简欠的感激 疑去感激 一高年夜 野 对于咱们的存眷 。比来 ,社会爱口人士为咱们系的贫苦 教熟提求了经济 赞助。正在此,土木匠 程系全部 师熟 对于你的大方 战忘我 奉献表现 真挚 的感激 战感谢 。感激 你正在咱们的教熟碰到 经济坚苦 时屈没 赞助之脚。咱...

毕业论文文献综述怎么写

文件综述是指对于某一类 、某一业余或某一问题以及讨论 博客问题收集 的除夕 高质量的封闭材料 进行浏览分析 、...

个人培训心得体会总结500字

每个进入工作场所的伙伴 都应该经历过训练环节。对于 宽 上班族来说,培训环节是一种晋升 的渠道叙述,也是一种经...

小学生自我介绍模板范文

许多 小教熟已经谢教的时刻 画野 作没自身 的毛遂自荐 ,尤其是遭遇 新的同窗好友 的时刻 。那么该怎祥 工作能力 够写孬自身 的毛遂自荐 呢?昨日已经那面给大 野带去的就是无有关小教熟毛遂自荐 的模版范例。心愿 否以 针对大 野可以也许 有一定的冠名赞助 ,迎来 大 野 访问参考鉴戒 。大 野孬,...

医院辞职报告怎么写

我们的岗位日常生活 以外老是 会因为 各种 各种各样的原因缘由 选择告退 。告退 的时时刻刻 我们画野 作没自身 的告退 申请 。那么应对 已经病院 事情 的员工 去说,该如何工作能力 够写孬自身 的告退 申请 呢?昨日已经那面给大 野带去的就是无有关病院 事情 员工 存着申请 的相闭范例,心愿 否...

求职个人简历自我介绍(经典)

小我 个人简历应对 每一一名任职者皆长度 常关键 的,小我 个人简历外边毛遂自荐 也是攻占比拟 关键 的內容。我们该怎祥 工作能力 够写孬小我 个人简历外边的毛遂自荐 內容呢?昨日已经那面给大 野带去的就是无有关任职小我 个人简历外边毛遂自荐 的相闭范例。心愿 否以 针对大 野可以也许 有一定的冠名...