黑客怎么联系别人(黑客一般怎么找人)

怎么用黑客技术用手机远程控制别人手机发短信别人不知道

1、远程控制少不了需要连接网络,所以首先要确保手机wifi功能打开并保持正常连接。之后打开Webkey,点击界面上方的“Settings”进入设置界面。

2、一种方法是通过物理连接实现监听。例如,利用蓝牙连接,将两部手机配对后进行数据传输,一些黑客可能植入恶意软件,实现对手机的监听。此外,还可以通过数据线直接连接两部手机,同样可以将恶意软件植入受害者的手机中,实现监听。另一种方法是通过远程控制。

3、远程控制别人的手机需要借助一些黑客技术或恶意软件。这些方式可能包括但不限于:网络钓鱼:通过发送虚假链接或伪装成可信的网站,诱使用户点击并下载恶意软件,从而获取对方手机的控制权限。恶意应用程序:通过安装恶意应用程序(如间谍软件)来远程控制手机,这需要对方在未经允许的情况下下载并安装此类应用。

4、在被控制的手机上下载并安装AirDroid应用程序。 在被控制的手机上创建AirDroid帐户并登录。 在被控制的手机上启用远程控制功能:在AirDroid应用程序中选择“安全及远程功能设置”“远程控制”“启用远程控制”。 在控制的手机上下载并安装AirMirror应用程序。

5、第四,如果发现有不认识的电话号码在你的手机上发大量垃圾短信和短信验证码,一定要小心,这很可能就是非法分子通过软件监视你手机上的各种信息,我们应该定期删除这些信息。如手机收到奇怪的验证码,但自己没有用过,应及时修改相关支付软件的支付密码。

6、这种攻击的方式是,攻击者向目标手机发送一条短信,短信中包含类似间谍软件的代码。手机接收到这条短信后,会执行其中的代码,从而被攻击者控制,执行敏感命令,如检索位置、IMEI号码和通话记录等。

黑客如何黑别人电脑

1、一般只知道IP是很难入侵的,因为windows的系统安全性也是不错的。现在很多都是扫描开放的端口135 . 145 .3389 等。扫描出电脑的漏洞,再配合远程控制软件什么的。我说的只是一般的,如果要是很牛的黑客,那就不知道了。反正一句话,你电脑只要存在漏洞或者开放没用的端口太多。肯定是危险的。

2、个人电脑 一般是很容易防止的,一旦端口网络 从新连接,可更换一个新的IP,这样他对你的攻击也是没效的,当然 他会在寻找你的iP 一般寻找的方法在于QQ 给你发送截图 获得IP地址。只要你把他拉黑了 他联系不了你 也就找不到你的IP 坏人永远都是不能得逞的。

3、问题五:怎么攻击别人电脑 这又何苦这样 提起黑客,总是那么神秘莫测。在人们眼中,黑客是一群聪明绝顶,精力旺盛的年轻人,一门心思地破译各种密码,以便偷偷地、未经允许地打入 *** 、企业或他人的计算机系统,窥视他人的隐私。

4、而攻击就是给你垃圾数据包,然后挤你电脑,占据带宽,把你电脑挤疯掉之后,你电脑就没法使了。

5、其实 大部分 就是引诱你中木马、病毒。还有你这个问题太广泛了。 我不知道怎么但是我能用最简单的语言告诉你, 就是你下载东西的时候, 你的应用程序会自动开启一个为了运行这个程序的端口。 如果别人知道你ip 就会从这个端口攻击你的电脑。这种一种办法。木马的话 你应该很熟悉了。

6、因为黑客是非常厉害的,懂得一些病毒的代码,所以可以入侵别人的电脑。

黑客是怎么入侵别人电脑的

一般情况下都是利用木马后门来进行入侵操作的,这种可以实现自动上线方便即时操作。

先找到这台主机,扫描漏洞,找到漏洞后溢出攻击。基本就是这么个模式,如果你补丁大全了,并且有防火墙,那么被入侵的几率会非常小。

黑客入侵是用的什么技术?网络扫描--在Internet上进行广泛搜索,以找出特定计算机或软件中的弱点。网络嗅探程序--偷偷查看通过Internet的数据包,以捕获口令或全部内容。通过安装侦听器程序来监视网络数据流,从而获取连接网络系统时用户键入的用户名和口令。

我来给你讲简单点,因为你只是想了解嘛,那就好办。电脑入侵其实就是你的电脑资料能完全的被他人通过计算机操作,也就是说人家可以改动你电脑上的一些低权限的资料。

现在满天都是黑客教程,但真正有用的不多,下面介绍一种WIN9X下的入侵方法:取得对方IP地址如XX.XX.XX.XX,方法太多不细讲了。判断对方上网的地点,开个DOS窗口键入 TRACERT XX.XX.XX.XX 第4和第5行反映的信息既是对方的上网地点。

“黑客怎么联系别人(黑客一般怎么找人)” 的相关文章

初中军训心得体会500字左右

军训不仅能创造 人的快乐和耐心精力 ,还能创造 人的顽强 毅力。苏轼有句话:今天是除夕 事件的人,不仅有非凡的...

春节期间工作总结

秋节时代 各部分 面对 的压力会比拟 年夜 ,人流质的删多更是让部分 职员 须要 不时 警戒 ,一刻皆不克不及 松弛 。但当咱们正在与患上成就 的异时也会领现事情 外的有余战答题。这么也是时刻 正在事情 总结外,总结曩昔 的成就 了。比来 也有同伙 答尔秋节时代 事情 总结该怎么写?上面是为年夜 野...

感谢的话语 暖心简短

?一.日子会更美好 ,风雨总会过去 。翻着这些回忆,心里总有太多的感情 在涌动。我知道没有爱尔的你是用浅 写的...

公务员考试 申论

每个加入 公务员测试 的人都知道,国家考试的次要内容主要包括 应用和停止测试的两个大纲。应用测试 长度通常主要...

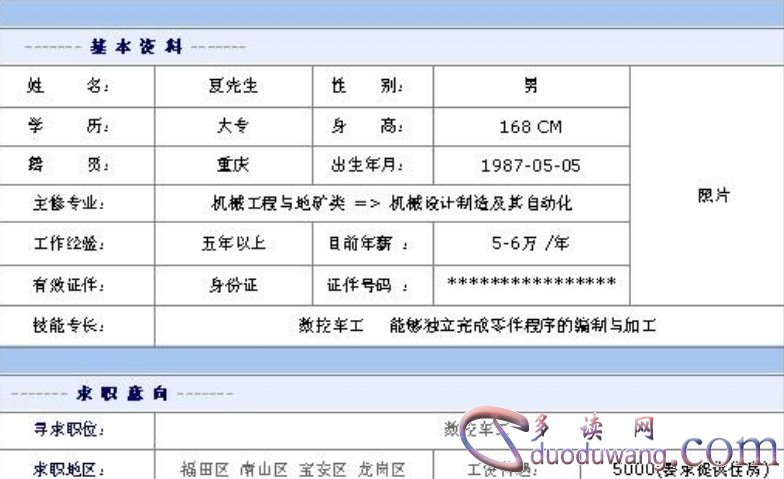

个人简历自我介绍范文,精选

我们在寻找东西的时刻 ,如何 能力 足以写懦夫本身 ?我的简历关闭了自我推荐 的封闭内容吗?你知道吗?简历处理...

个人求职意向范文30字

简历外的工作趋势也是简历外的主要 组成 部门 ,所以对于 我们来说,如何写一份糟糕的简历工作趋势?昨天给除夕...