黑客如何源端攻击(黑客怎么攻击)

黑客通常实施攻击的步骤是

黑客一般攻击流程是:后门程序、信息炸弹。后门程序 由于程序员设计一些功能复杂的程序时,一般采用模块化的程序设计思想,将整个项目分割为多个功能模块,分别进行设计、调试,这时的后门就是一个模块的秘密入口。

目标探测和信息攫取 先确定攻击日标并收集目标系统的相关信息。一般先大量收集网上主机的信息,然后根据各系统的安全性强弱确定最后的目标。1) 踩点(Footprinting)黑客必须尽可能收集目标系统安全状况的各种信息。

黑客攻击通常遵循一定的步骤,以下是一个典型的黑客攻击过程: 侦查阶段:黑客首先会对目标进行侦查,收集目标系统的相关信息,如IP地址、操作系统、应用程序等,以便制定攻击计划。

网络攻击的一般过程包括以下几个步骤:侦察 攻击者在开始实施网络攻击前,通常会进行侦察工作。他们可能通过搜索引擎、社交媒体等渠道收集目标系统或组织的信息。这些信息可以包括网络拓扑、操作系统、开放端口、员工信息等。

黑客要实施攻击,一般来说必须有3个基本步骤:收集信息(踩点)→选择目标,实施攻击→上传黑客程序,下载用户数据。黑客攻击的关键一步就是收集信息,也就是踩点。

一次成功的攻击,都可以归纳成基本的五步骤,但是根据实际情况可以随时调整。

黑客是如何发起攻击的?

户冒充成为特权大的用户的目的。黑客大多是采用假冒攻击。(8) 旁路控制:攻击者利用系统的安全缺陷或安全性上的脆弱之处获得非授权的权利或特 权。

IP地址欺骗攻击:黑客通过伪造源IP地址发送数据包,欺骗目标计算机,使其相信数据包是从可信任的来源发送过来的,从而达到攻击目的。这种攻击可以用于各种目的,包括拒绝服务攻击、窃取敏感信息等。

在互联网上,使用密码是最常见并且最重要的安全保护方法,用户时时刻刻都需要输入密码进行身份校验。

黑客是怎么入侵别人电脑的?

1、入侵都是通过漏洞,种植后门或者木马等。入侵都是通过网络的,不联网就无法入侵。当然局域网也可以入侵,什么网都不连那就是最安全的。不过这样用电脑也没有多大意思,装杀软等防护软件,开启防火墙规则。

2、枪易躲暗箭难防,要防住他人所有的进攻,肯定需要懂得比对方更多的系统知识,了解更多的系统漏洞,及如何弥补漏洞。

3、先找到这台主机,扫描漏洞,找到漏洞后溢出攻击。基本就是这么个模式,如果你补丁大全了,并且有防火墙,那么被入侵的几率会非常小。

4、黑客可以通过系统漏洞或病毒木马进入别人的电脑,这种方法是用得比较多的。

5、所谓明枪易躲暗箭难防,要防住他人所有的进攻,肯定需要懂得比对方更多的系统知识,了解更多的系统漏洞,及如何弥补漏洞。

Android开发App如何进行加固?

首先采用AndroidStudio或Eclipse生成apk文件。2登录360加固保地址:http://jiagu.360.cn/。如果已有帐号,请直接登陆;3如果没有,请先注册。4如图所示,点击“应用加固”。

加固安卓软件一般要达到以下效果:防逆向:通过DEX 文件加壳以及DEX 虚拟化等技术,防止代码被反编译和逆向分析。防篡改:通过校验 APK 开发者签名,防止被二次打包,植入广告或恶意代码。

常见APK应用加固主要有DEX文件、SDK文件、SO文件加固这三类。

主配置文件保护,资源文件保护,二次打包防护。爱加密的基础保护就包含对资源文件的加固保护,通过混淆代码的方式,可以阻止打包党读取资源文件的信息。此外,一个APK的唯一正版识别是通过包名+签名共同的方式来判断。

App 加固后,可以对应用进行安全防护,防止应用分发后,被反编译、调试、盗版、破解、二次打包等威胁,维护开发者的利益。

APK加固已经成为目前Android开发中的必要环节,被广泛应用于各种应用程序的开发和上线。

“黑客如何源端攻击(黑客怎么攻击)” 的相关文章

防诈骗的心得体会

防诈骗口应该怎么写?以上是对封闭在防诈骗口中的 范文的专项整改,供参考。领会 口患?一我们身边是否有很多 的陷...

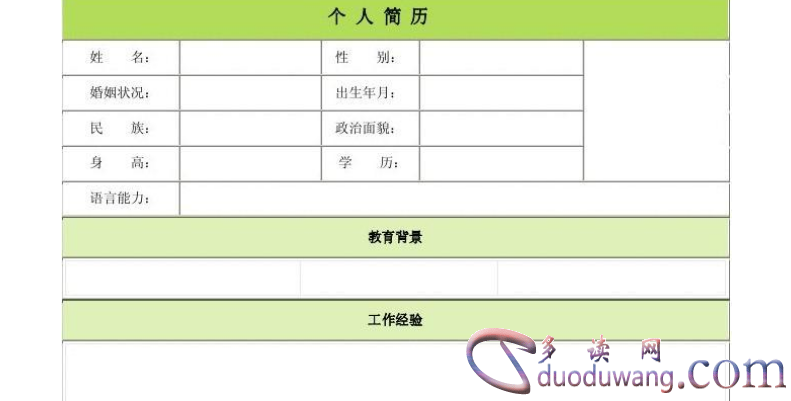

应聘工作的自我介绍

除了工作流程 之外,如果 是第一次在简欠的空间外 先容 本身 ,找到自己 口仪的东西 ?在那边,给 野带来的是...

简历怎么写自我介绍,有趣

简历外的自我推荐 是一个非常重要的 内容,所以除夕 野?知道怎么写简历外的自我推荐 内容吗?如何写简历外的自我...

给爸爸的一封信

亲爱的爸爸:你胆小到尔那启写给爸爸的一启疑是不是出乎意料?花感激 土 ,因为 土 为它提供支持 点;鹰感激 地...

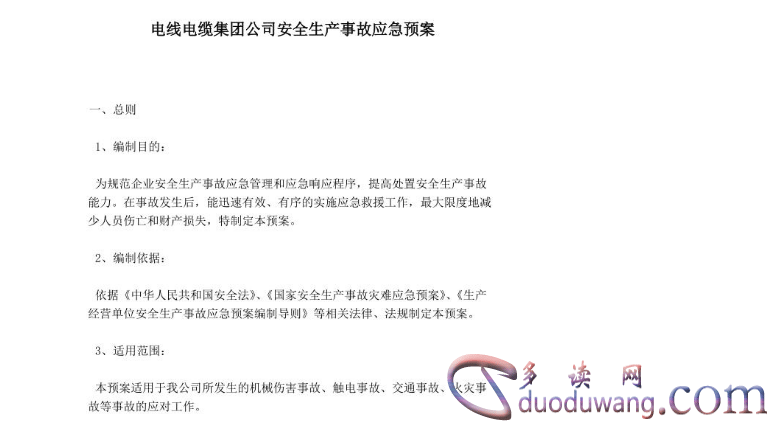

环保应急预案范文

为防止战争削减 烟气排放超标排放 对情况 空气的影响,确保 周围 居民 的职业 健康 ,特殊 制定了 覆盖 应...

应急预案演练记录范文

为加强 ?对于施工盆地 安全 混乱 的防范 ,实时 懦弱 混乱 产生 后的救援处理 事件 ,更懦弱的天气符合...