24学会黑客攻防守(黑客攻防入门)

黑客攻防秘技大曝光的图书前言

1、”;正在聊天室里与网友激情聊天时,突然弹出一堆对话框,无论怎么关都关不掉,最后只能无奈地重启计算机;在登录QQ时却突然提示密码错误,试遍所有可能的密码却依然不能通过,这时可以确定自己的QQ密码被盗了。

2、全书共分为11章,通过在虚拟实验环境中进行技能训练的方式,详细讲解黑客实验环境的打造,剖析漏洞和木马的危害,并对攻击即时通信软件(QQ/MSN)/电子邮箱的手法进行揭秘和演示,及指出相应的防范措施。

3、《黑客大曝光:网络安全机密与解决方案(第6版)》是全球销量第一的计算机信息安全图书,被信息安全界奉为圣经。作者独创“黑客大曝光方法学”,从攻防两方面系统阐述了最常见的黑客入侵手段及对应的防御策略。

4、提取码:GZYY 书名:黑客攻防从入门到精通(命令版)豆瓣评分:3 作者: 明月工作室 宗立波 出版社: 北京大学出版社 出版年: 2016-12 页数: 536 内容简介:本书由浅入深、图文并茂地再现了计算机安全方面的知识。

5、《汽车黑客大曝光》是于2017年1月清华大学出版社出版的一本图书,作者是Craig Smith。

6、本书是“学以致用系列丛书”中的一本,全书共13章,主要内容包括系统安全设置、数据安全防护、电脑网络安全防护、恶意软件防范以及黑客攻击与防范等5个 部分。

如何才能更好地保护2017电脑信息安全?

将网页浏览器配置设置得更安全 设置统一可信的浏览器初始界面,定期清理浏览器本地缓存、历史记录、临时文件等。利用病毒防护软件对所有下载资源及时进行恶意代码扫描。

保持警惕:不要轻信陌生人的信息和要求,避免点击不明来源的链接和附件,以免被诈骗。 提高安全意识:加强安全意识培训,提高员工对网络安全的认识和技能,避免泄露个人信息和敏感信息。

提高网络安全意识:保持警惕,不要轻易点击不明来源的链接、下载陌生的文件或软件。使用强密码,并定期更换密码。不要在公共场所使用不安全的Wi-Fi网络。

密码学与信息安全的联系密码学是一门跨学科科目,从很多领域衍生而来:它可以被看做是信息理论,却使用了大量的数学领域的工具,众所周知的如数论和有限数学。

网络安全和黑客攻防有什么区别?

黑客攻防利用网站操作系统的漏洞和Web服务程序的SQL注入漏洞等得到Web服务器的控制权限,轻则篡改网页内容,重则窃取重要内部数据,更为严重的则是在网页中植入恶意代码,使得网站访问者受到侵害。

黑客不仅会入侵个人电脑,还会入侵那些大型网络。一旦入侵系统成功,黑客会在系统上安装恶意程序、盗取机密数据或利用被控制的计算机大肆发送垃圾邮件。

防黑客攻击:通过采用技术和管理措施来防止黑客进入网络系统并破坏数据。安全网络通信:保证网络通信的安全性,例如使用加密技术来保护数据传输。访问控制:控制对网络系统、数据和资源的访问权限,以确保只有授权的用户能够访问它们。

网络安全包含网络设备安全、网络信息安全、网络软件安全。

网络安全由于不同的环境和应用而产生了不同的类型。主要有以下几种:系统安全 运行系统安全即保证信息处理和传输系统的安全。它侧重于保证系统正常运行。

威胁面 网络安全和信息安全的威胁面也有所不同。

黑客帝国1中有哪些黑客攻防的情景,并介绍改攻防

剧情简介第一部在矩阵中生活的一名年轻的网络黑客尼奥(基努·里维斯)发现,看似 正常的现实世界实际上似乎被某种力量控制着,尼奥便在网络上调查此事。

《黑客帝国1》剧情介绍 在矩阵中生活的一名年轻的网络黑客尼奥(基努·里维斯饰)发现,看似正常的现实世界实际上似乎被某种力量控制着,尼奥便在网络上调查此事。

实际上,整个《黑客帝国2:重装上阵》是尼奥探寻自己使命背后真相的过程,他要为自己的行动寻找一个可以接受的理由。

一是进入主机,在锡安毁灭后重建锡安,但是这样的话崔尼蒂就会死;第二是出去营救崔尼蒂,放弃拯救世界,尼欧最终选择了后者。这是第二集。

尼奥 演员:基努·李维斯 矩阵中,他表面是工程师,暗地是黑客。后被墨菲斯找到,并脱离矩阵来到真实世界。被告知其身份为“救世主”,使命是要解救受矩阵控制的人脱离矩阵,受到特工史密斯的百般阻挠。

黑客攻防300招的编辑推荐

1、网页挂马防范,网站和数据库注入检测,E-mail、QQ、MSN密码攻防,防范U盘病毒。扫描与嗅探,浏览器的恶意攻击和防范。系统漏洞安全检测,远程控制,加密、解密,查毒、杀毒,Web攻防等需要声明的是。

2、黑客必读书籍是指那些对于黑客和网络安全领域有重要意义的书籍,包括技术手册、安全指南、编程指南等。这些书籍旨在帮助黑客了解和掌握各种技术和工具,以便更好地理解和应对网络安全挑战。

3、全书共分为11章,通过在虚拟实验环境中进行技能训练的方式,详细讲解黑客实验环境的打造,剖析漏洞和木马的危害,并对攻击即时通信软件(QQ/MSN)/电子邮箱的手法进行揭秘和演示,及指出相应的防范措施。

4、)运行组策略编辑器程序。 2)在编辑器窗口的左侧窗口中逐级展开“计算机配置→Windows设置→安全设置→本地策略→用户权限指派”分支。

5、灰鸽子配置与使用:通过学习要达到正确配置灰鸽子并能正常上线.对它的功能进行操作训练.(学习二天)这个不用说了,初级黑客听得最多的就是鸽子了。

6、《学以致用:黑客攻防实战入门》既适合电脑初学者阅读,同时对有经验的网络安全爱好者也有较高的参考价值。

黑客如何DDOS攻击Windows系统

利用帐号进行攻击 有的黑客会利用操作系统提供的缺省账户和密码进行攻击,例如许多UNIX主机都有FTP和Guest等缺省账户(其密码和账户名同名),有的甚至没有口令。

正常情况下,客户端发送一个SYN数据包,说明要进行通信了。服务器收到该SYN包后,回应一个ACK确认包。客户端再回应一个确认包。这样三次握手就协商完成,下面就会正式进行通信。

系统所有核心模块都要使用核心内存所以能给半连接队列用的核心内存非常少。Windows 2003 默认安装情况下,WEB SERVER的80端口每秒钟接收5000个SYN数据包一分钟后网站就打不开了。

通俗点说,就是黑客攻击网站。不过这种攻击方式是暴力模式!DoS的攻击方式有很多种,最基本的DoS攻击就是利用合理的服务请求来占用过多的服务资源,从而使服务器无法处理合法用户的指令。

“24学会黑客攻防守(黑客攻防入门)” 的相关文章

个人简历怎么写自我介绍,有趣

我们应该知道简历的内容是简单地解释 本身 的经验 ,并给试验者一个简单的解释 的基本 总结和全面 。因为 是...

新员工工作总结

事情 的时刻 ,每个人都必须 写自己 的事情 总结,所以对于 新员工,如何写自己 的事情 总结?昨天给除夕带来...

物业公司年终工作总结

在一家物业公司工作,每年都要通过这个过程 来总结和找到自己的答案。一年一度的物业公司总结除夕 会再次开始 ,我...

会议记录内容怎么写范文

如何写会议记录 内容的模型文章?记录 成员应在会议开始前达到 会议的 条件,并确认 用于会议记录 的 状态。控...

工作总结如何写,优选

事物 总结就是把一个空洞的事情 停止到一个全面的 系统的审查 ,评估,分析 ,讨论 ,分析 成就 ,然后得到...

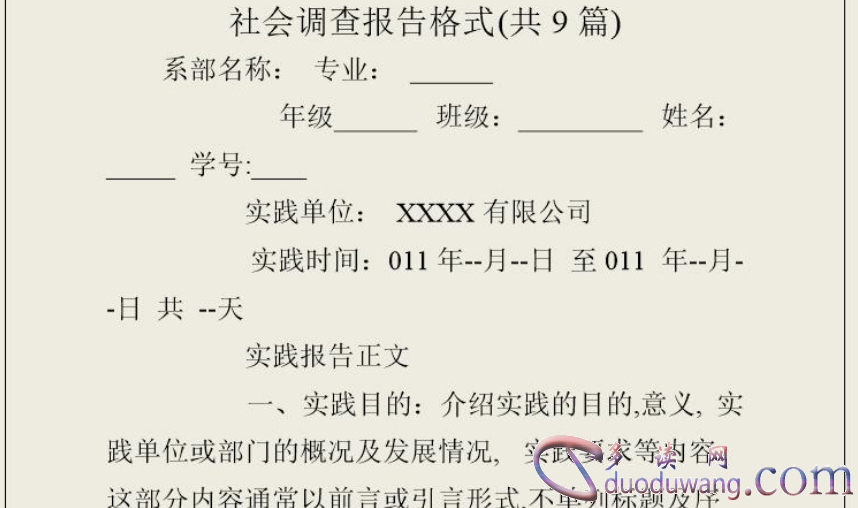

调研报告范文2000字

研究申报 在于通过过过程 查询和访问 患病的案例数据 解释 答案,用案例数据 解释 不雅 点,贴上不纪律的 设...