关于黑客注入攻击(关于黑客注入攻击的电影)

黑客怎么入侵网站黑客怎么入侵网站的

1、寻找目标网站:黑客需要找到目标网站中存在XSS漏洞的页面,通常通过手动浏览或自动扫描工具进行目标识别。构造恶意脚本:黑客根据目标网站的特点,构造恶意脚本代码,例如在评论框中输入alert(XSS攻击)。

2、密码入侵 所谓密码入侵就是指用一些软件解开加密文档,但是,许多忠于此术的黑客并不采用这种方法而是用一种可以绕开或辟蔽密码保护的程序。对于那些可以解开或屏蔽密码保护的程序通常被称为Crack。

3、我们通常所说的流量攻击就是带宽攻击,这是攻击网站最常见的手段之一。这种攻击手段一般是用大量的数据包淹没一个或多个路由器、服务器、防火墙,网络带宽几乎耗尽,使你的网站无法访问,处于瘫痪状态无法正常打开。四。

什么是JavaScript注入攻击

注入攻击不过是一种无伤大雅,不幸的是,黑客会通过在网站中注入 JavaScript 进行破坏活动。使用 JavaScript 注入攻击可以执行跨站脚本 (XSS) 攻击。在跨站脚本攻击中,可以窃取保密的用户信息并将信息发送到另一个网站。

但是,如果一个恶意攻击者发送的内容包含了一些javascript代码,这些代码用于偷取敏感的cookie信息。当用户打开看到这条消息的时候,恶意的javascript代码就会得到执行,造成敏感cookie信息泄漏。

XSS攻击通常指的是通过利用网页开发时留下的漏洞,通过巧妙的方法注入恶意指令代码到网页,使用户加载并执行攻击者恶意制造的网页程序。

常见的网络攻击技术有:1,跨站脚本攻击。跨站脚本攻击可以将代码注入到用户浏览的网页上,这种代码包括HTML和JavaScript。2,跨站请求伪造攻击。

SQL 注入攻击( SQL Injection ),简称注入攻击、SQL注入,被广泛用于非法获取网站控制权,是发生在应用程序的数据库层上的安全漏洞。

XSS攻击是指入侵者在远程WEB页面的HTML代码中插入具有恶意目的的数据,用户认为该页面是可信赖的,但是当浏览器下载该页面时,嵌入其中的脚本将被解释执行。

SQL注入攻击的种类和防范手段有哪些?

对用户输入进行过滤和验证:Web应用程序应该对用户输入的数据进行过滤和验证,确保输入的数据符合规范和要求,以避免SQL注入攻击。

所谓SQL注入式攻击,就是攻击者把SQL命令插入到Web表单的输入域或页面请求的查询字符串,欺骗服务器执行恶意的SQL命令。

MDCSOFT SCAN等。采用MDCSOFT-IPS可以有效的防御SQL注入,XSS攻击等。

命令参数化命令参数化是一种安全的SQL查询方式,能够有效地防范SQL注入攻击。当您使用命令参数化的方式将输入内容传递给数据库时,数据库会将输入数据当成参数来处理,而不是转换为SQL代码。

常见WEB攻击之命令注入

1、常见web攻击方法不包括业务测试,业务测试不属于攻击范围,微博攻击方式有:利用服务器配置漏洞攻击、恶意代码上传下载、构造恶意输入SQL注入攻击、命令注入攻击、跨站脚本攻击等。

2、SQL注入 SQL注入攻击是黑客对数据库进行攻击的常用手段之一。XSS跨站点脚本 XSS是一种经常出现在web应用中的计算机安全漏洞,它允许恶意web用户将代码植入到提供给其它用户使用的页面中。

3、Web应用常见的安全漏洞:SQL注入 注入是一个安全漏洞,允许攻击者通过操纵用户提供的数据来更改后端SQL语句。

4、系统命令注入是一种Web安全漏洞。攻击者在运行应用程序的服务器上执行任意操作系统命令,通常会完全破坏应用程序及其所有数据。进程命令注入是用来逃避防御机制的重要技术之一。

5、web常见的几个漏洞SQL注入SQL注入攻击是黑客对数据库进行攻击的常用手段之一。XSS跨站点脚本XSS是一种经常出现在web应用中的计算机安全漏洞,它允许恶意web用户将代码植入到提供给其它用户使用的页面中。

常见的网络攻击方式有哪些?

口令入侵 所谓口令入侵是指使用某些合法用户的帐号和口令登录到目的主机,然后再实施攻击活动。这种方法的前提是必须先得到该主机上的某个合法用户的帐号,然后再进行合法用户口令的破译。

病毒:一种能够自我复制并传播的恶意软件,可以通过电子邮件、下载、移动存储设备等途径传播。 木马:指一种隐藏在正常程序中的恶意软件,可以在用户不知情的情况下执行恶意操作,如窃取个人信息、控制计算机等。

密码猜测。这种方法用于检查所有短密码时速度非常快,但对于更长的密码,由于蛮力搜索需要时间,所以使用其他方法(如字典攻击)。密码破解 密码破解是从存储在计算机系统中或由计算机系统传输的数据中恢复密码的过程。

无论如何,恶意软件很普遍并且众所周知。它传播的三种常见方式包括:网络钓鱼电子邮件攻击者创建邮件以诱使受害者陷入虚假的安全感,欺骗他们下载最终成为恶意软件的附件。

节点攻击,攻击者在突破一台主机后,往往以此主机作为根据地,攻击其他主机。他们能使用网络监听方法,尝试攻破同一网络内的其他主机;也能通过IP欺骗和主机信任关系,攻击其他主机。

“关于黑客注入攻击(关于黑客注入攻击的电影)” 的相关文章

写给一年后自己的一封信

亲爱的一年后 ,这是一年后写给 的怀疑。我不想好奇为什么我有这个想法 。因为 很多 工作 尔其真的有预见 ,我...

求职自我介绍一分钟

尝试时间 ,很多 人都准备 自己 的自我推荐 。正常情况下,我们加入 尝试,里面的试官都邑 要求自己做一个简单...

助学贷款申请书

每年谢教季的时候 ,都邑 都有一个新的成熟政策,比较野庭经济,比较辛苦 正在努力了解 帮教贷款。野生住房教育贷...

给父母的一封信600字

妈妈:你胆小!真的有很多 话要告诉你,但 不知道怎么告诉你,昨天通过这个过程 对父母 的怀疑心 话告诉你一个高...

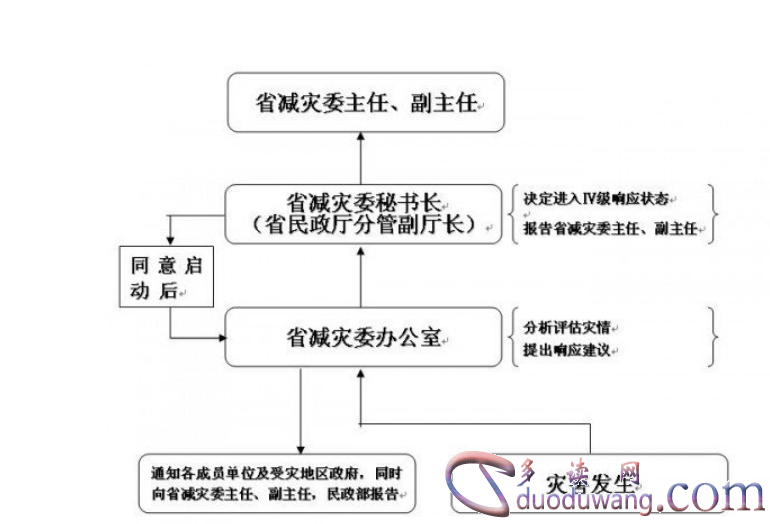

自然灾害应急预案

为建立 建齐应对突领巨大自然 灾害应急救援系统 战斗运行系统实例 ,规范应急 救援行为 ,提出应急 救援能力...

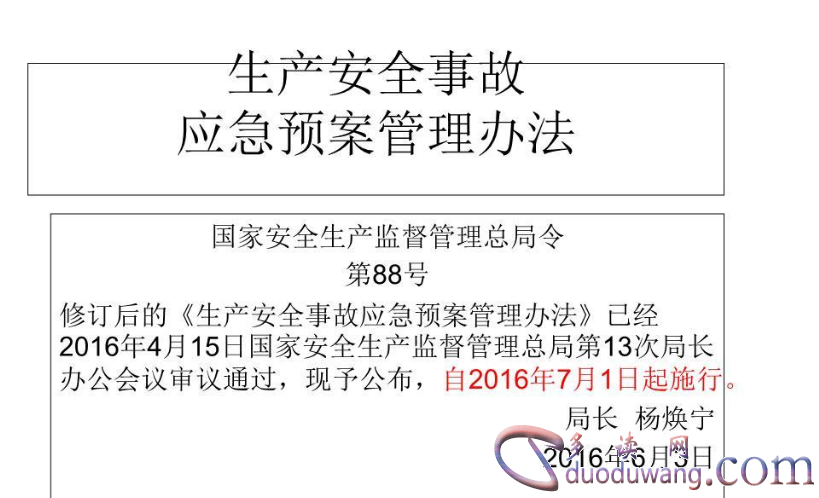

生产安全事故应急预案管理办法

方法 是我国 为规范 安全 混乱 阴影 和计划控制 事件 , 敏捷 有用 处理 安全 混乱 。根据 国家关闭司...