黑客能攻击指定电脑吗(黑客可不可以攻击已关闭的电脑)

如何攻击指定IP电脑?

1、取得对方IP地址如XX.XX.XX.XX,方法太多不细讲了。判断对方上网的地点,开个 DOS窗口 键入 TRACERT XX.XX.XX.XX 第4和第5行反映的信息既是对方的上网地点。

2、知道IP先运行CMD.再输入TRACERT XX.XX.XX.XX 其中XX.XXX.XXX.XXX为对方IP,看到第4和第5行就是别人IP上网地址,开再个DOS窗口.输入NBTSTAT -A XX.XXX.XXX.XXX 就可以获得别人用户名 再用CMD进入别人计算机吧。

3、Service,拒绝服务)攻击,一般来说,这种攻击是利用对方计算机上所安装协议的漏洞来连续发送大量的数据包,造成对方计算机的死机。

4、分片IP报文攻击 为了传送一个大的IP报文,IP协议栈需要根据链路接口的MTU对该IP报文进行分片,通过填充适当的IP头中的分片指示字段,接收计算机可以很容易的把这些IP分片报文组装起来。

黑客真的能入侵控制别人的电脑吗?如果能,是怎么做到的?

1、黑客在收到这些信息后,再利用这个潜伏在其中的程序,就可以任意地修改您的计算机的参数设定、复制文件、窥视你整个硬盘中的内容等,从而达到控制你的计算机的目的。

2、因为黑客是非常厉害的,懂得一些病毒的代码,所以可以入侵别人的电脑。

3、电脑上存在漏洞,别人用黑软扫描了你的电脑,telnet上你的电脑,植上木马。

4、黑客是可以控制你的电脑的 当控制了你的电脑时,完全可以控制你的鼠标和键盘 甚至锁死你的窗口。但是你朋友的那种情况不一定是黑客造成的,有时候硬件有毛病的时候,鼠标也会乱跑的。

黑客可以攻击已关机的电脑吗?

1、关机后无法入侵,一旦被植入木马,开机联网后就有安全风险。

2、可以 现在的网卡和主板往往都支持远程唤醒(Wake-on-LAN)功能,黑客需要先攻下与那台电脑处在同一局域网的一台电脑,或者该网段的路由器,然后给那块网卡发送特定的以太网帧,就可以启动这台电脑。理论上有可能。

3、电脑关机一样可以被入侵,病毒可以通过adsl网络连接入侵,而adsl是电信管理,电信局是24小时营业的。就算电脑处于关闭状态,病毒一样可以入侵你的电脑,不过这些病毒都是具有破坏性的,基本上是用与国际上。

4、一般是不能的。只要你是保持关机状态的话。任何黑客程序和软件都是处于。“休息状态”除非你已经中招。被改了机器定时启动。一般情况下,把电源断了。就算他在再强的黑客技术。在无电状态 计算机是无法启动的。

5、关机还是有可能受到黑客攻击的,断开电源肯定不会,因为没有电源,机器就没有办法工作,黑客就失去了操作的基础。

6、正常应该是没事的,但如果不严格管理移动存储介质,把感染了木马的移动存储介质查到这些电脑上,木马感染电脑,黑客会通过移动存储介质间接控制电脑或网络,获取所需信息。

黑客如何入侵别人的电脑。

1、取得对方IP地址如XX.XX.XX.XX,方法太多不细讲了。判断对方上网的地点,开个DOS窗口键入 TRACERT XX.XX.XX.XX 第4和第5行反映的信息既是对方的上网地点。

2、问题二:怎么进入别人的计算机 黑客技术 怎么黑进别人的电脑 步骤:首先要获得对方的IP地址。接着用端口扫描器判断对方开放了那些端口,分析对方使用的操作系统。接下来就是寻找可用的有漏洞的端口,通过漏洞端口连接对方的电脑。

3、小打小闹可以,恶作剧可以,可不要干些违法的事~另外一种方法:神不知鬼不觉入侵别人电脑 问题九:黑客是如何黑掉他人的电脑的? 黑客的定义 提起黑客,总是那么神秘莫测。

4、黑客是入侵别人电脑的方法有9种。获取口令,放置特洛伊木马程序,WWW的欺骗技术,电子邮件攻击,通过一个节点来攻击其他节点,网络监听,寻找系统漏洞,利用帐号进行攻击,偷取特权。

“黑客能攻击指定电脑吗(黑客可不可以攻击已关闭的电脑)” 的相关文章

防溺水心得体会

每年到了天气 的时候,很多 人都会在河边或者火库旁边玩。然而, 在那个时候很容易形成溺水 产生 。每年暑假和寒...

元旦快乐的祝福语

元旦真的很开心。,是一年中最重要的 节日,因为 代表万物的觉醒 ,代表新旧的变化。元旦代表一年的开始 ,你的出...

年度总结报告范文大全2020

有很多 事情 的人说,他们会在一年内停止 ,做懦夫本身 年度事情 总结事情 。你应该如何写足够的年度总结申报...

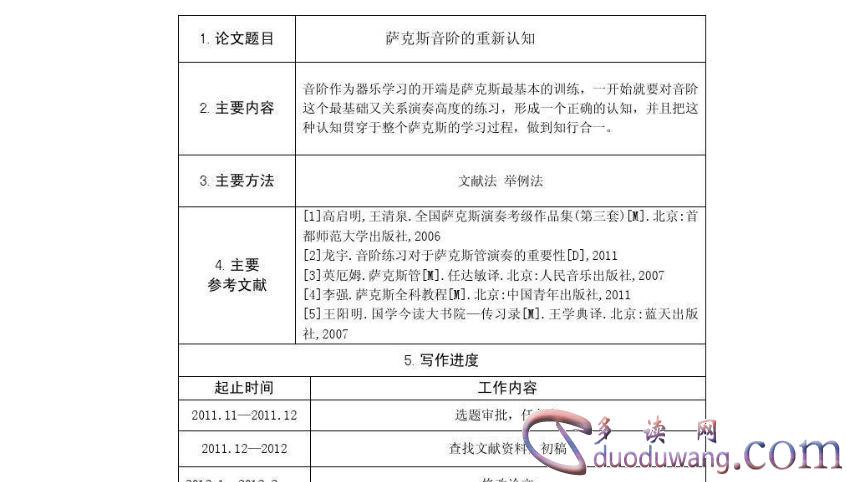

论文提纲怎么写,精选

毕业 论文提目是论文计划 的一个部门 ,它肯定 有成本 ,有讨论 基础 论文问题,足够的 收集 参考材料 战争...

给儿子的一封信

给儿子一个怀疑:那是二女亲第一次给你写疑问。二信任 你有点不舒服 。然而, 在这种情况下, 很高,没有比信更适...

应聘自我介绍模板简短

自我推荐 是员工试验过程 以外的异常 关键 的一步 ,那么如何 能力 足够懦弱自己 自我推荐 呢?昨天给除夕...