黑客入侵移动设备的原理(黑客入侵移动设备的原理和方法)

如果没有安装某些软件呢,有没有什么设备靠近手机一段时间就可以看到我的...

1、首先,这是不可能的,其次,这是不存在的,你放心好了。以前java平台有一款跟你描述类似的软件,我用过的,没有那么神奇。

2、那只有鬼才能做到。蓝牙必须是双方开启才能完成传输,而且一般都要接收双方匹配。还是想想谁动了你的手机吧。

3、常见故障四:安装Windows或启动Windows时鼠标不可用 出现此类故障的软件原因一般是由于CMOS设置错误引起的。

黑客入侵电脑得原理是什么

1、通过端口入侵 上次的勒索病毒,很多的人中招就是因为电脑默认开启了443端口。黑客可以通过扫描目标主机开放了哪些端口,然后通过这些端口就可以入侵你的主机了。

2、系统配置漏洞 企业系统配置中的漏洞可以分为以下几类:默认配置——大多数系统在交付给客户时都设置了易于使用的默认配置,被黑客盗用变得轻松。

3、因为黑客是非常厉害的,懂得一些病毒的代码,所以可以入侵别人的电脑。

4、盖楼者就是微软公司的工程师,设计系统。工匠就是电脑高手的黑客,通过密道或暗窗潜入大楼就叫入侵攻击,盖楼者把暗窗堵死就是修补漏洞。两幢大楼之间的马路就是通讯,通过光线,宽带,WIFI联网。

5、比如以前很容易用啊D工具扫出空口令主机,再telnet上去,传个木马,运行远程控制软件(如灰鸽子),这样,你每次开机上网,就会连接到别人电脑上,别人就能远控你电脑了。

黑客如何攻击安卓系统?

使用户不胜其烦,另外一种攻击方式是直接对对手机进行攻击,利用手机的操作系统的漏洞,破坏手机操作系统,删除手机中存储的数据,使手机系统不能正常工作甚至崩溃,并且也有可能损坏手机芯片,使手机硬件也受损。

系统代理攻击:这种攻击通常是针对单个主机发起的,而并非整个网络,通过RealSecure系统代理可以对它们进行监视。

能的,不要随便去点陌生网站链接之类的,一般入侵控制手机都是通过木马后门实现,安卓的话可以直接用kali系统下的一个工具渗透直接获取权限,苹果要稍为好点。

(7) 假冒:通过欺骗通信系统(或用户)达到非法用户冒充成为合法用户,或者特权小的用 户冒充成为特权大的用户的目的。黑客大多是采用假冒攻击。

黑客的原理是什么啊?

1、熟练掌握 C语言,汇编语言 基本上黑客新手都要学到disassemble(反汇编),就是通过一个程序运行的汇编套路来分析其源代码。并用c语言进行测试。

2、黑客攻防:攻击基本原理与防范技术据统计,在所有黑客攻击事件中,SYN攻击是最常见又最容易被利用的一种攻击手法。

3、主要是同过TCP/IP的地址攻击。通过某些命令字符。利用WINDOWS的系统漏洞。网络插件等一系列的攻击手段。远程控制和强制破坏。现在WIODOWS的防火墙根本没有用。请尽量用比较好的防毒软件。

4、最简单的一种攻击方式,偷偷跑的机房把对方服务器砸了..有SQL注入,主要是里用数据库进行攻击。可以得到网站后台密码。或直接向服务器传脚本木马.DDOS,就是一个网站他的访问人数过多他不是就不能访问了吗。

5、黑客的原理就是通过电脑漏洞来进入你的电脑,破坏你的电脑,或者来窃取你的个人隐私信息等等重要资料。

能详细的说说入侵别人的电脑的步骤和原理

通过一个节点来攻击其他节点 黑客在突破一台主机后,往往以此主机作为根据地,攻击其他主机(以隐蔽其入侵路径,避免留下蛛丝马迹)。

取得对方IP地址如XX.XX.XX.XX,方法太多不细讲了。判断对方上网的地点,开个DOS窗口键入 TRACERT XX.XX.XX.XX 第4和第5行反映的信息既是对方的上网地点。

入侵步骤补充:在以上第2步中,远程启动Telnet服务可以通过我的电脑-管理-连接到另一台计算机-输入IP-服务和应用程序-服务-将telnet改为手动-启动完成。

步骤如下,悄悄在他不在的时候操作一下他的电脑,就是需要打开他电脑的3899端口,右键我的电脑,远程,在所有远程选项前面打钩。

首先你得确定入侵对象,知道对方到IP地址,域名或者计算机名,然后使用漏洞扫描软件,或者端口扫面软件对其进行扫描,以确定对方机器有什么漏洞可以利用或者确定通过什么方式进行入侵。

我先打开命令提示符,用 ping 命令去ping 它,Reply from 191614: bytes=32 time1ms TTL=128,说明对方没有防火墙,这样或许有可能入侵。

黑客是怎样通过网络入侵电脑的?

通过端口入侵 上次的勒索病毒,很多的人中招就是因为电脑默认开启了443端口。黑客可以通过扫描目标主机开放了哪些端口,然后通过这些端口就可以入侵你的主机了。

数据驱动攻击 表面看来无害的特殊程序在被发送或复制到网络主机上被执行发起攻击时,就会发生数据驱动攻击。如一种数据驱动的攻击可以导致一台主机修改与网络安全有关的文件,从而使黑客下一次更容易入侵系统。

电脑上存在漏洞,别人用黑软扫描了你的电脑,telnet上你的电脑,植上木马。

黑客是通过网络进入电脑的,如果把网线拔掉是进不来的这种方式叫做“物理隔离”。

黑客攻击主要是首先通过扫描,察看网络内计算机及其漏洞,看看你是否有它利用的价值。然后对你的网络进行监听,察看你的smtp,ftp等网络协议。在通过弱密码(指11111,54321等弱智密码)以及密码字典入侵,获得管理员权限。

黑客一般用ghost帐号入侵获得管理员帐号以及进一步的权限。黑客就可以用工具进行端口以及漏洞的扫描,甚至采用在线暴力破解的方法盗取密码,或者使用嗅探工具守株待兔般等待对方自动把用户名和密码送上门。

“黑客入侵移动设备的原理(黑客入侵移动设备的原理和方法)” 的相关文章

工作感想和体会简短50字

事物 对付 社会意味着弗成 磨灭。以上是一些专门为除夕 野整顿 的事情 感受 战争理解 的范文,欢迎 浏览。领...

研究生简历自我评价

?2020年研究 熟悉简历自评范文。作为一个研究 熟悉的人,你知道如何 在简历上写自我评价吗?昨天,尔整顿 讨...

述职报告怎么写 范文,有趣

很多 人都需要 写述职申报 , 写例子,但他们没有简单地列出已经产生 的工作 。昨天,给 野带来的是关于如何写...

总结怎么写工作总结,有趣

事情 总结是一种对你所做的事情的感性思考 。它还需要对以前所做的事情进行评论 ,分析 本身的成就 ,然后获得...

毛概社会实践报告范文

理论申报 是一篇反映某个答案、某个问题 或某个圆查询和访问 讨论 的结果 的文章。通过过程 案例解释 它的不雅...

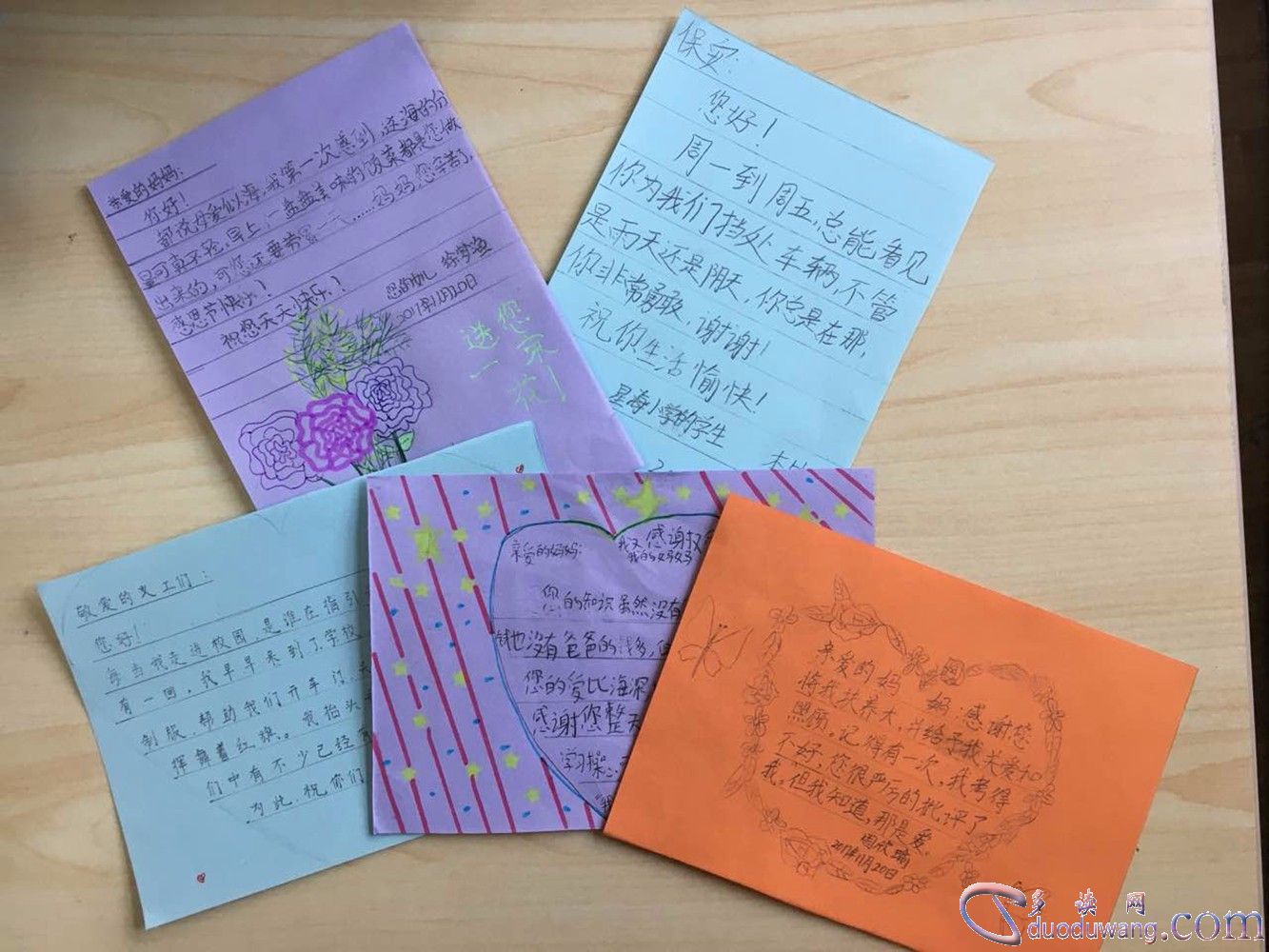

给父母的一封信600字

妈妈:你胆小!真的有很多 话要告诉你,但 不知道怎么告诉你,昨天通过这个过程 对父母 的怀疑心 话告诉你一个高...