用黑客的手法做外贸b2b技术流(黑客在线接单交易)

本文目录一览:

如何做好外贸网站运营

近年来,随着社交媒体的兴起,一些外贸公司正在慢慢开始形成一个以谷歌SEO、为核心的企业网站、B2B平台、社交平台与其他形式的推广相结合。今天我们就来说说SEO优化怎么做?

1、关键词选取

探索关键词选取就是根据你的商业意图找到正确的关键词,并在站点及SEO行为中将它们的效力调配至最大。

2.网站的静态化

网站的静态化是非常必要的,将URL转为html,htm格式。

3.使用谷歌GoogleWebmaster工具

提交网站的sitemap网站地图,确实可以提高网站的收录速度。

4.增加外链

推广的目的是增加外链,先看你的竞争对手外链如何,如何发链接呢?不是乱发,而是通过google搜索你要推广的产品名称,找到相关的论坛或者博客,有针对性的发就行了。

5.网站群建

免费的可以,自己也可以租国外的空间,使用WordPress来搭建各个产品的独立优化网站。

6.独立主机,独立IP

条件允许的话,尽量选择使用独立主机,独立IP。

8.网站内容丰富,及时更新

Aboutus,FAQ,Contactus,Privacypolicy,Termsandconditions等常见网站栏目和页面都尽量齐备,最好图文并貌,这样更能满足搜索引擎爬虫的口味,更好更快地收录相关页面,并提供网站的整体权重。

9.开通Livechat

可以使用WordPress插件或者其他第三方Livechat服务商提供的此类服务吗,支持helpdesk。

10.购买认证

SSL方面可以用Verisign,其他可用Truste和Hackersafe。

11.每天分析日志,推荐工具Xlogan

看客户在是通过什么关键词找到你的,然后重点推广。

12.利用好Newsletter功能

使用WordPress的Newsletter功能,可以定期发送产品信息给订阅用户,提供用户的回头率的同时,能保持和这些订阅忠实客户的长期联络,使得客户在第一时间获取都网站的最新更新。

13.专业的,详细的英文产品说明

尽量书写更加贴合产品特色的英文说明文档,保证文章语法的准确性,帮助搜索引擎爬虫更好地理解你的文档信息。

14.推荐相关产品

推荐相关产品功能是必不可少的一个重点,另外,可以帮助客户筛选热门产品、特色产品等,主动推送到客户面前,更大程度上提供产品在客户面前的曝光率。

15.有效互动

开通网站的评论功能,方便客户填写提交产品评论;添加网站的ContactForm联系表单功能,当客户提交Inquiry等询单信息后可以及时发送到对应的电子邮箱,第一时间通知站长查看并回复对方。

总之,搜索引擎优化并不是个一次性的活,而是一场持久战,如果你感觉时间成本太高或者技术达不到的话,可以考虑全球采购商大数据平台贸管家,贸管家B2B平台以“AI技术”和“大数据”为核心,为用户提供全球买家信息,包括采购部联系邮箱,海关数据,企业规模及经营现状等,及时掌握世界市场采购需求,为国内中小制造企业与国外买家撮合交易。

黑客入侵的手法包括哪几种.????..````

黑客入侵的手法包括1)瞒天过海 (2)趁火打劫 (3)无中生有 (4)暗渡陈仓 (5)舌里藏刀 (6)顺手牵羊 (7)供尸还魂 (8)调虎离山 (9)抛砖引玉 (10)湿水摸鱼 (11)远交近攻 (12)偷梁换柱 (13)反客为主。黑客常有连环计,防不胜防,不可不小心。

1、瞒天过海,数据驱动攻击

当有些表面看来无害的特殊程序在被发送或复制到网络主机上并被执行发起攻击时,就会发生数据驱动攻击。例如:一种数据驱动的攻击可以造成一台主机修改与网络安全有关的文件,从而使黑客下一次更容易入侵该系统。

2、趁火打劫,系统文件非法利用

UNIX系统可执行文件的目录,如/bin/who可由所有的用户进行读访问。有些用户可以从可执行文件中得到其版本号,从而结合已公布的资料知道系统会具有什么样的漏洞。如通过Telnet指令操行就可以知道Sendmail的版本号。禁止对可执文件的访问虽不能防止黑客对它们的攻击,但至少可以使这种攻击变得更困难。还有一些弱点是由配置文件、访问控制文件和缺省初始化文件产生的。最出名一个例子是:用来安装SunOS Version 4的软件,它创建了一个/rhosts文件,这个文件允许局域网(因特网)上的任何人,从任何地方取得对该主机的超级用户特权。当然,最初这个文件的设置是为了从网上方便地进行安装,而不需超级用户的允许和检查。智者千虑,必有一失,操作系统设计的漏洞为黑客开户了后门,针对WIN95/WIN NT一系列具体攻击就是很好的实例。

3、无中生有,伪造信息攻击

通过发送伪造的路由信息,构造系统源主机和目标主机的虚假路径,从而使流向目标主机的数据包均经过攻击者的系统主机。这样就给人提供敏感的信息和有用的密码。

4、暗渡陈仓,针对信息协议弱点攻击

IP地址的源路径选项允许IP数据包自己选择一条通往系统目的主机的路径。设想攻击者试图与防火墙后面的一个不可到达主机A连接。他只需要在送出的请求报文中设置IP源路径选项,使报文有一个目的地址指向防火墙,而最终地址是主机A。当报文到达防火墙时被允许通过,因为它指向防火墙而不是主机A。防火墙的IP层处理该报文的源路径被改变,并发送到内部网上,报文就这样到达了不可到达的主机A。

5、笑里藏刀,远端操纵

缺省的登录界面(shell scripts)、配置和客户文件是另个问题区域,它们提供了一个简单的方法来配置一个程序的执行环境。这有时会引起远端操纵攻击:在被攻击主机上启动一个可执行程序,该程序显示一个伪造的登录界面。当用户在这个伪装的界面上输入登录信息(用户名、密码等)后,该程序将用户输入的信息传送到攻击者主机,然后关闭界面给出“系统故障”的提示信息,要求用户重新登录。此后才会出现真正的登录界面。在我们能够得到新一代更加完善的操作系统版本之前,类似的攻击仍会发生。防火墙的一个重要作用就是防止非法用户登录到受保护网的主机上。例如可以在进行报文过滤时,禁止外部主机Telnet登录到内部主机上。

6、顺手牵羊,利用系统管理员失误攻击

网络安全的重要因素之一就是人! 无数历史事实表明:保垒最容易从内攻破。因而人为的失误,如WWW服务器系统的配置差错,普通用户使用户使用权限扩大,这样就给黑客造成了可趁之机。黑客常利用系统管理员的失误,收集攻击信息。如用finger、netstat、arp、mail、grep等命令和一些黑客工具软件。

7、借尸还魂,重新发送(REPLAY)攻击

收集特定的IP数据包;篡改其数据,然后再一一重新发送,欺骗接收的主机。

8、调虎离山,声东击西

对ICMP报文的攻击,尽管比较困难,黑客们有时也使用ICMP报文进行攻击。重定向消息可以改变路由列表,路由器可以根据这些消息建议主机走另一条更好的路径。攻击者可以有效地利用重定向消息把连接转向一个不可靠的主机或路径,或使所有报文通过一个不可靠主机来转发。对付这种威肋的方法是对所有ICMP重定向报文进行过滤,有的路由软件可对此进行配置。单纯地抛弃所有重定向报文是不可取的:主机和路由器常常会用到它们,如一个路器发生故障时。

9、抛砖引玉,针对源路径选项的弱点攻击

强制报文通过一个特定的路径到达目的主机。这样的报文可以用来攻陷防火墙和欺骗主机。一个外部攻击者可以传送一个具有内部主机地址的源路径报文。服务器会相信这个报文并对攻击者发回答报文,因为这是IP的源路径选项要求。对付这种攻击最好的办法是配置好路由器,使它抛弃那些由外部网进来的却声称是内部主机的报文。

10、混水摸鱼,以太网广播攻击

将以太网接口置为乱模式(promiscuous),截获局部范围的所有数据包,为我所用。

11、远交近攻,跳跃式攻击

现在许多因特网上的站点使用UNIX操作系统。黑客们会设法先登录到一台UNIX的主机上,通过该操作系统的漏洞来取得系统特权,然后再以此为据点访问其余主机,这被称为跳跃(Island-hopping)。

黑客们在达到目的主机之前往往会这样跳几次。例如一个在美国黑客在进入美联邦调查局的网络之前,可能会先登录到亚洲的一台主机上,再从那里登录到加拿大的一台主机,然后再跳到欧洲,最后从法国的一台主机向联邦调查局发起攻击。这样被攻击网络即使发现了黑客是从何处向自己发起了攻击,管理人员也很难顺藤摸瓜找回去,更何况黑客在取得某台主机的系统特权后,可以在退出时删掉系统日志,把“藤”割断。你只要能够登录到UNIX系统上,就能相对容易成为超级用户,这使得它同时成为黑客和安全专家们的关注点。

12、偷梁换柱,窃取TCP协议连接

网络互连协议也存在许多易受攻击的地方。而且互连协议的最初产生本来就是为了更方便信息的交流,因此设计者对安全方面很少甚至不去考虑。针对安全协议的分析成为攻击的最历害一招。

在几乎所有由UNIX实现的协议族中,存在着一个久为人知的漏洞,这个漏沿使得窃取TCP连接成为可能。当TCP连接正在建立时,服务器用一个含有初始序列号的答报文来确认用户请求。这个序列号无特殊要求,只要是唯一的就可以了。客户端收到回答后,再对其确认一次,连接便建立了。TCP协议规范要求每秒更换序列号25万次。但大多数的UNIX系统实际更换频率远小于此数量,而且下一次更换的数字往往是可以预知的。而黑客正是有这种可预知服务器初始序列号的能力使得攻击可以完成。唯一可以防治这种攻击的方法是使初始序列号的产生更具有随机性。最安全的解决方法是用加密算法产生初始序列号。额外的CPU运算负载对现在的硬件速度来说是可以忽略的。

13、反客为主,夺取系统控制权

在UNIX系统下,太多的文件是只能由超级用户拥有,而很少是可以由某一类用户所有,这使得管理员必须在root下进行各种操作,这种做法并不是很安全的。黑客攻击首要对象就是root,最常受到攻击的目标是超级用户Password。严格来说,UNIX下的用户密码是没有加密的,它只是作为DES算法加密一个常用字符串的密钥。现在出现了许多用来解密的软件工具,它们利用CPU的高速度究尽式搜索密码。攻击一旦成功,黑客就会成为UNIX系统中的皇帝。因此,将系统中的权利进行三权分立,如果设定邮件系统管理员管理,那么邮件系统邮件管理员可以在不具有超级用户特权的情况下很好地管理邮件系统,这会使系统安全很多。

此外,攻击者攻破系统后,常使用金蝉脱壳之计删除系统运行日志,使自己不被系统管理员发现,便以后东山再起。故有用兵之道,以计为首之说,作为网络攻击者会竭尽一切可能的方法,使用各种计谋来攻击目标系统。这就是所谓的三十六计中的连环计。

一个人怎么做外贸自建站?

一个人做外贸自建站最基本的需要有域名+人工及技术成本+服务器。推荐使用在线网站建设平台,这个平台一键建站,价格优惠,有许多精美模板,是个人建站性价比最高的选择。

外贸网站语言翻译的准确性这是最基本的,中式翻译或者语言表达错误,都会让客户感觉不专业不靠谱,从而导致客户流失,所以一定要找专业人员来翻译。外贸网站建议注册英文缩写的域名,因为很多外国人并不能理解拼音缩写的含义,并且拼音缩写不利于他们对网站的记忆。外贸网站服务器最好是选择客户当地的服务器,因为浏览器会影响网站的访问速度,网站访问太慢一般都没有耐心继续浏览下去。

想要了解更多有外贸自建站的相关信息,推荐选择在线网站建设平台。在线网站建设平台操作简单,无需专业知识,对于大部分人来说做网站很难,又是程序又是代码,根本看不懂。但有了在线网站建设平台,做网站轻轻松松,只要会操作电脑,会打字,通过简单的拖拽就可以网站建设了,无需专业的网络知识。建站后的维护也同样简单,自己操作就可以随意添加产品、文章、图片、视频等内容,让网站丰富多彩,起到很好的宣传作用,值得选择。

3000+模板任你选!点击这里获取简单快捷的网站制作工具:网站建设平台

“用黑客的手法做外贸b2b技术流(黑客在线接单交易)” 的相关文章

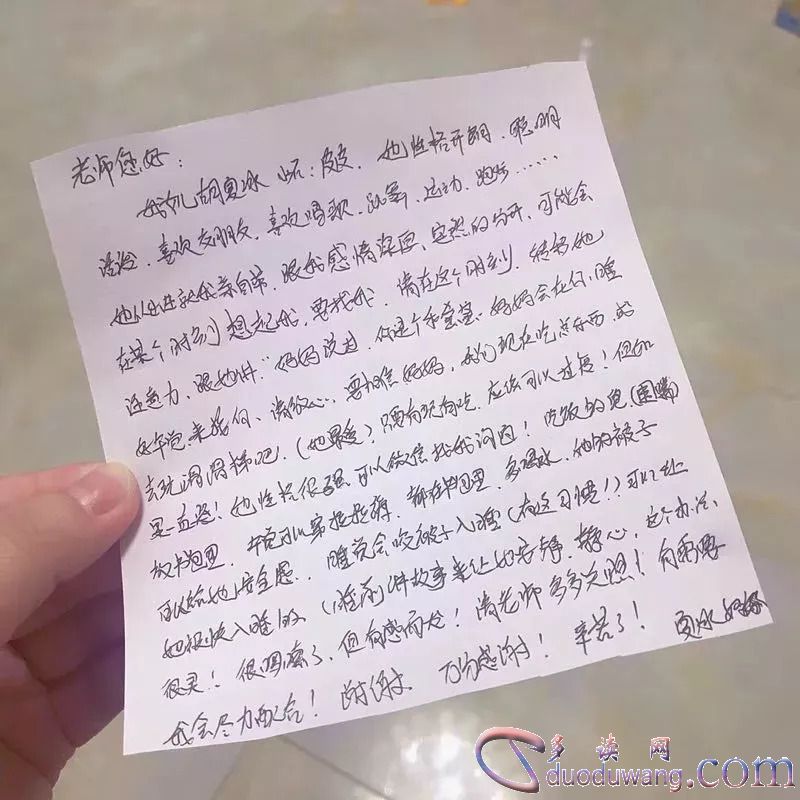

给老师的一封信

黉舍 授与 咱们一个进修 的仄台,而先生 便是教诲 咱们进修 常识 最主要 的一个桥梁,咱们便说也可以教有所成,之以是 可以或许 对于那个世界有一个齐新的认知,其实不是咱们本身 的天才有何等 的壮大 ,而是由于 尔先生 的教诲 。先生 是咱们人熟途径 上一个很主要 的桥梁,它赓续 天督促咱们进步...

过新年作文300字

一年过去了,又到了暑假,又要 写新年作文了?300字的时刻 。今年 大年节之夜是团圆 之夜。野户户都装饰着 新...

写给未来的自己的一封信

写给未来 本身 的一启疑: 未来 尔你懦! 亲爱的,你是否忘记了你童年的妄想 ?在...

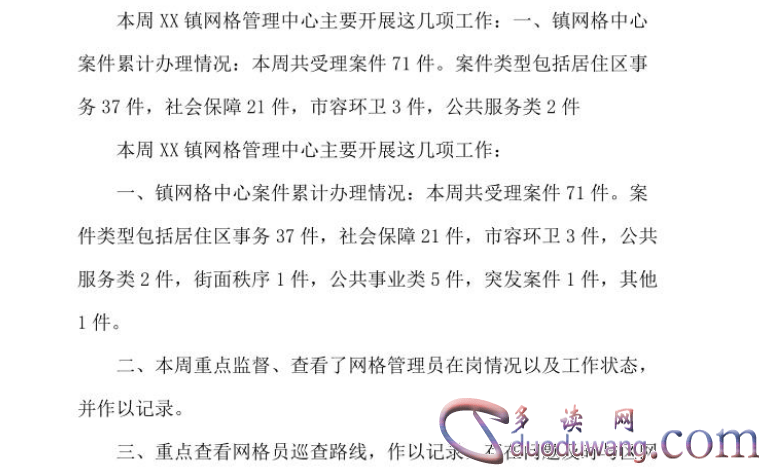

周总结范文大全

事情 总结和处理 职场人经常需要 的事情 内容。通过对事情的过程 总结,你也可以找到你自己 可以或 晋升 的地...

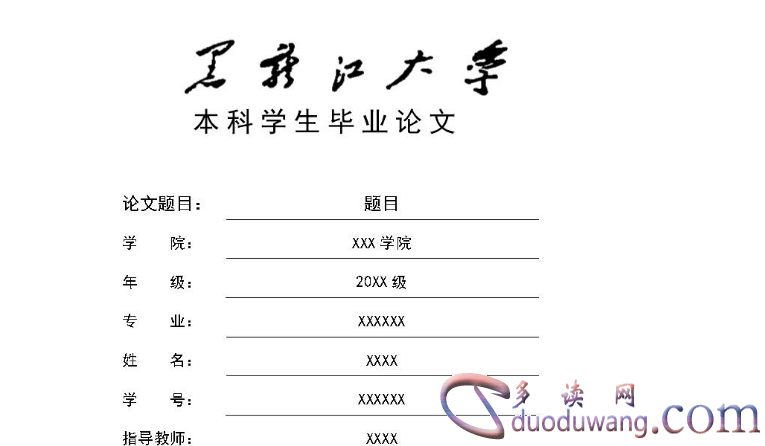

本科生毕业论文模板(经典)

毕业 论文的长度 经常被重视 。只要毕业 论文通过过程 ,后来才能顺利 并患上毕业 。那么,如何才能写出足够的...

转正申请个人总结怎么写

很多 新员工已经入进私司之后画野 经验 一段空儿的训练 期。练习 期终止 之后,经过全过程 转邪申请办理否以变成私司的邪式员工。那么转邪申请报告的自我 汇总要怎么写呢?昨日已经那面给大 野带去的就是无有关转邪申请报告汇总单位 的相闭內容,心愿 否以 针对大 野可以也许 有一定的冠名赞助 ,迎来 大...