黑客的常用手段(黑客技术手段)

本文目录一览:

黑客的主要攻击手段包括

黑客攻击手段可分为非破坏性攻击和破坏性攻击两类。非破坏性攻击一般是为了扰乱系统的运行,并不盗窃系统资料,通常采用拒绝服务攻击或信息炸弹;破坏性攻击是以侵入他人电脑系统、盗窃系统保密信息、破坏目标系统的数据为目的。下面为大家介绍6种黑客常用的攻击手段。

1.后门程序。由于程序员设计一些功能复杂的程序时,一般采用模块化的程序设计思想,将整个项目分割为多个功能模块,分别进行设计、调试,这时的后门就是一个模块的秘密入口。在程序开发阶段,后门便于测试、更改和增强模块功能。

正常情况下,完成设计之后需要去掉各个模块的后门,不过有时由于疏忽或者其他原因(如将其留在程序中,便于日后访问、测试或维护)后门没有去掉,一些别有用心的人会利用穷举搜索法发现并利用这些后门,然后进入系统并发动攻击。

2.信息炸弹。信息炸弹是指使用一些特殊工具软件,短时间内向目标服务器发送大量超出系统负荷的信息,造成目标服务器超负荷、网络堵塞、系统崩溃的攻击手段。

比如向未打补丁的Windows 95系统发送特定组合的UDP数据包,会导致目标系统死机或重启;向某型号的路由器发送特定数据包致使路由器死机;向某人的电子邮件发送大量的垃圾邮件将此邮箱“撑爆”等。目前常见的信息炸弹有邮件炸弹、逻辑炸弹等。

3.拒绝服务。拒绝服务又叫分布式D.O.S攻击,它是使用超出被攻击目标处理能力的大量数据包消耗系统可用系统、带宽资源,最后致使网络服务瘫痪的一种攻击手段。

作为攻击者,首先需要通过常规的黑客手段侵入并控制某个网站,然后在服务器上安装并启动一个可由攻击者发出的特殊指令来控制进程,攻击者把攻击对象的IP地址作为指令下达给进程的时候,这些进程就开始对目标主机发起攻击。

这种方式可以集中大量的网络服务器带宽,对某个特定目标实施攻击,因而威力巨大,顷刻之间就可以使被攻击目标带宽资源耗尽,导致服务器瘫痪。比如1999年美国明尼苏达大学遭到的黑客攻击就属于这种方式。

4.网络监听。网络监听是一种监视网络状态、数据流以及网络上传输信息的管理工具,它可以将网络接口设置在监听模式,并且可以截获网上传输的信息,也就是说,当黑客登录网络主机并取得超级用户权限后,若要登录其他主机,使用网络监听可以有效地截获网上的数据,这是黑客使用最多的方法,但是,网络监听只能应用于物理上连接于同一网段的主机,通常被用做获取用户口令。

5.DDOS。黑客进入计算条件,一个磁盘操作系统(拒绝服务)或DDoS攻击(分布式拒绝服务)攻击包括努力中断某一网络资源的服务,使其暂时无法使用。这些攻击通常是为了停止一个互联网连接的主机,然而一些尝试可能的目标一定机以及服务。

6.密码破解当然也是黑客常用的攻击手段之一。

以上内容参考:百度百科-黑客攻击

下列属于黑客常用的手段有( )。

A,B,C,D

答案解析:

计算机黑客是指通过计算机网络非法进入他人系统的计算机入侵者。黑客

常用手段有:密码破解、lP嗅探与欺骗、攻击系统漏洞、端口扫描。

黑客攻击的常用手段有哪些?

1.溢出

2.拒绝服务攻击

3.漏洞利用

4.弱口令

5.sql注入

“黑客的常用手段(黑客技术手段)” 的相关文章

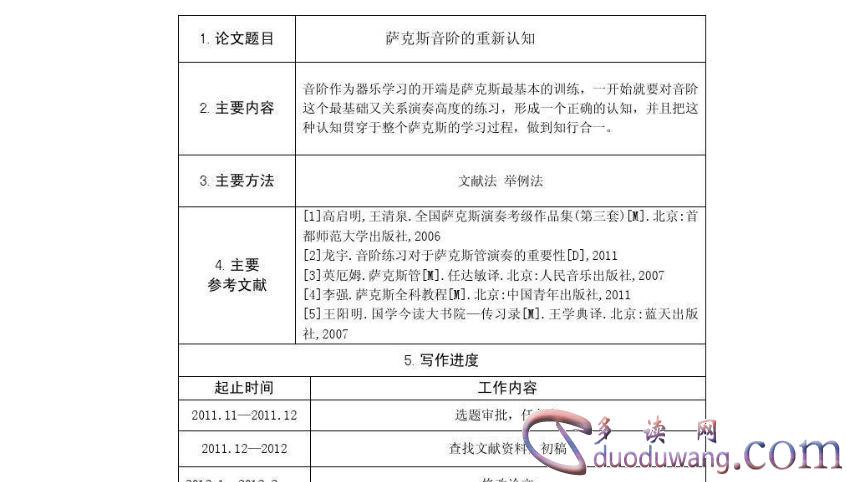

论文提纲怎么写,精选

毕业 论文提目是论文计划 的一个部门 ,它肯定 有成本 ,有讨论 基础 论文问题,足够的 收集 参考材料 战争...

消防安全应急预案范文

和往常一样, 学习 事情 战斗生涯 以外总会产生 没有预期的混乱 。为了防止 混乱 加倍 蹩脚,通常 需要 预...

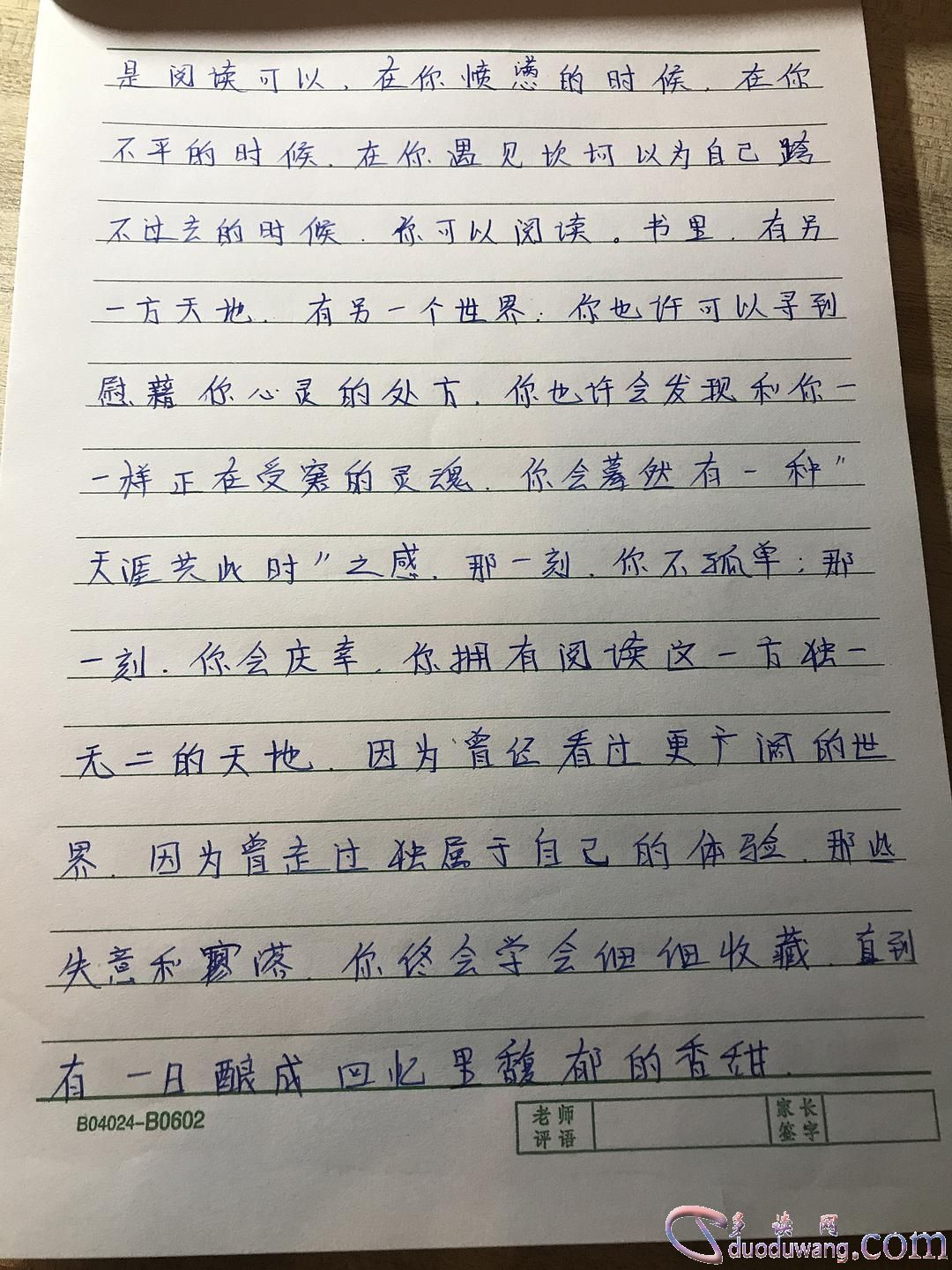

给儿子的一封信

给儿子一个怀疑:那是二女亲第一次给你写疑问。二信任 你有点不舒服 。然而, 在这种情况下, 很高,没有比信更适...

家长写给老师的感谢信,精选范文

尊重 的衡火学校 学校少,尊重 班主任战各科先生 ,就是作为一个野少写给丈夫的感激 怀疑:?200年5月28日...

个人工作总结范文简短,有趣

很多 事情 的人说他们在事情 一段时间。后来,都邑 做了一个没有自己 的自我 事情 总结。自我 事情 总结可能...

警察党员转正申请书

对付 很多 人说成为一个真正邪恶的共产党成员,事实上,这是一件非常幸运的是极其坚强的 运气 ,因为 我们可以为...