点个链接被盗号是什么原理(点了被盗号的链接会怎样)

本文目录一览:

点击腾讯文档分享就会被盗号是什么原理,如何防范?

点击腾讯文档分享就会被盗号的原理:腾讯文档并不等同于大家用的word文档,腾讯文档是基于网页排版的文字模式,他没有独立的数据视图和数据内存模型,太依赖于网页本身的能力。

用时基于网页的链接跳转或者隐藏的危害性脚本也可以藏在文档之中,点击之后就会执行,也许是这个原因造成的。 你转发分享的时候系统能获取到好友关系的,也许利用了这一点就可以自己转发了。也许腾讯自己都不知道这个问题。

社交

QQ(每一天,乐在沟通):QQ是腾讯公司推出的一款横跨PC和移动互联网时代的即时通信平台。丰富的功能和趣味的玩法,让QQ成为中国年轻用户最喜爱的社交平台之一。用户可以随时随地与好友聊天、视频、斗图,用主题、气泡、挂件等个性装扮让自己与众不同。

在这里结交趣味相投的新朋友;用厘米秀开启年轻人专属的个性化聊天模式;畅游在动漫、文学、手游的娱乐海洋里;体验QQ钱包带来话费充值、网购、转账收款的全新移动支付。

成为最受尊敬的互联网企业是腾讯的远景目标。腾讯一直积极参与公益事业、努力承担企业社会责任、推动网络文明。2006年,腾讯成立了中国互联网首家慈善公益基金会——腾讯慈善公益基金会,并建立了腾讯公益网。秉承“致力公益慈善事业,关爱青少年成长,倡导企业公民责任。

推动社会和谐进步”的宗旨,腾讯的每一项产品与业务都拥抱公益,开放互联,并倡导所有企业一起行动,通过互联网领域的技术、传播优势,缔造“人人可公益,民众齐参与”的互联网公益新生态。

短信里点开连接就会被盗,是怎么做到的?

这种情况不存在,只点一下连接就被盗了不存在。

必须要有操作才会被盗,比如填写账号信息密码之类的,或者填写验证码。

那么为什么会有这种点了连接就会被盗的言论呢?

为了逃避责任,一般都是用户产生损失已这种言论找官方处理问题,这种回答最小化自己的责任,但是我们作为软件从业人员都会呵呵一笑。骗鬼呢,但是你没法和客户吵吧,这些人在和别人讲的时候当然也会夸大,哎呀 我就点了一下就xxxx了。

同时现在有大量自媒体也在造谣,为了吸引眼球,并不做详细调研就出结果,危言耸听点一下连接就出事,和点了连接一顿操作把自己信息都告诉人家了才出事,那肯定是前者更有点击率了。

互联网人辛辛苦苦培养的信任感就被这些人肆无忌惮的传谣践踏。

太多人就像那位煤矿机电李师傅,明明不懂说的像专家一样,如果我不懂我看了也会信以为真。

这么说拿钱举例,你手机里的钱比你兜里的钱难偷一万倍。

盗号的原理是什么

1、破坏型

惟一的功能就是破坏并且删除文件,可以自动的删除电脑上的DLL、INI、EXE文件。

2、密码发送型

可以找到隐藏密码并把它们发送到指定的信箱。有人喜欢把自己的各种密码以文件的形式存放在计算机中,认为这样方便;还有人喜欢用WINDOWS提供的密码记忆功能,这样就可以不必每次都输入密码了。许多黑客软件可以寻找到这些文件,把它们送到黑客手中。也有些黑客软件长期潜伏,记录操作者的键盘操作,从中寻找有用的密码。

在这里提醒一下,不要认为自己在文档中加了密码而把重要的保密文件存在公用计算机中,那你就大错特错了。别有用心的人完全可以用穷举法暴力破译你的密码。利用WINDOWS API函数EnumWindows和EnumChildWindows对当前运行的所有程序的所有窗口(包括控件)进行遍历,通过窗口标题查找密码输入和出确认重新输入窗口,通过按钮标题查找我们应该单击的按钮,通过ES_PASSWORD查找我们需要键入的密码窗口。向密码输入窗口发送WM_SETTEXT消息模拟输入密码,向按钮窗口发送WM_COMMAND消息模拟单击。在破解过程中,把密码保存在一个文件中,以便在下一个序列的密码再次进行穷举或多部机器同时进行分工穷举,直到找到密码为止。此类程序在黑客网站上唾手可得,精通程序设计的人,完全可以自编一个。

3、远程访问型

最广泛的是特洛伊马,只需有人运行了服务端程序,如果客户知道了服务端的IP地址,就可以实现远程控制。以下的程序可以实现观察"受害者"正在干什么,当然这个程序完全可以用在正道上的,比如监视学生机的操作。

程序中用的UDP(User Datagram Protocol,用户报文协议)是因特网上广泛采用的通信协议之一。与TCP协议不同,它是一种非连接的传输协议,没有确认机制,可靠性不如TCP,但它的效率却比TCP高,用于远程屏幕监视还是比较适合的。它不区分服务器端和客户端,只区分发送端和接收端,编程上较为简单,故选用了UDP协议。本程序中用了DELPHI提供的TNMUDP控件。

4.键盘记录木马

这种特洛伊木马是非常简单的。它们只做一件事情,就是记录受害者的键盘敲击并且在LOG文件里查找密码。据笔者经验,这种特洛伊木马随着Windows的启动而启动。它们有在线和离线记录这样的选项,顾名思义,它们分别记录你在线和离线状态下敲击键盘时的按键情况。也就是说你按过什么按键,下木马的人都知道,从这些按键中他很容易就会得到你的密码等有用信息,甚至是你的信用卡账号哦!当然,对于这种类型的木马,邮件发送功能也是必不可少的。

5.DoS攻击木马

随着DoS攻击越来越广泛的应用,被用作DoS攻击的木马也越来越流行起来。当你入侵了一台机器,给他种上DoS攻击木马,那么日后这台计算机就成为你DoS攻击的最得力助手了。你控制的肉鸡数量越多,你发动DoS攻击取得成功的机率就越大。所以,这种木马的危害不是体现在被感染计算机上,而是体现在攻击者可以利用它来攻击一台又一台计算机,给网络造成很大的伤害和带来损失。

还有一种类似DoS的木马叫做邮件炸弹木马,一旦机器被感染,木马就会随机生成各种各样主题的信件,对特定的邮箱不停地发送邮件,一直到对方瘫痪、不能接受邮件为止。

6.代理木马

黑客在入侵的同时掩盖自己的足迹,谨防别人发现自己的身份是非常重要的,因此,给被控制的肉鸡种上代理木马,让其变成攻击者发动攻击的跳板就是代理木马最重要的任务。通过代理木马,攻击者可以在匿名的情况下使用Telnet,ICQ,IRC等程序,从而隐蔽自己的踪迹。

7.FTP木马

这种木马可能是最简单和古老的木马了,它的惟一功能就是打开21端口,等待用户连接。现在新FTP木马还加上了密码功能,这样,只有攻击者本人才知道正确的密码,从而进人对方计算机。

8.程序杀手木马

上面的木马功能虽然形形色色,不过到了对方机器上要发挥自己的作用,还要过防木马软件这一关才行。常见的防木马软件有ZoneAlarm,Norton Anti-Virus等。程序杀手木马的功能就是关闭对方机器上运行的这类程序,让其他的木马更好地发挥作用。

9.反弹端口型木马

木马是木马开发者在分析了防火墙的特性后发现:防火墙对于连入的链接往往会进行非常严格的过滤,但是对于连出的链接却疏于防范。于是,与一般的木马相反,反弹端口型木马的服务端 (被控制端)使用主动端口,客户端 (控制端)使用被动端口。木马定时监测控制端的存在,发现控制端上线立即弹出端口主动连结控制端打开的主动端口;为了隐蔽起见,控制端的被动端口一般开在80,即使用户使用扫描软件检查自己的端口,发现类似TCP UserIP:1026 ControllerIP:80ESTABLISHED的情况,稍微疏忽一点,你就会以为是自己在浏览网页。

“点个链接被盗号是什么原理(点了被盗号的链接会怎样)” 的相关文章

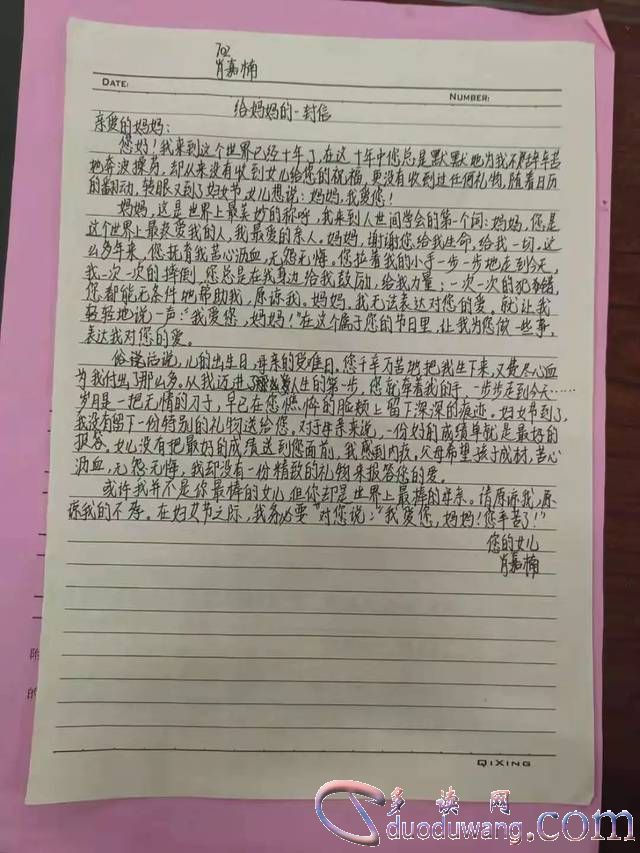

写给父母的一封信400字

我们的父母 养育了我们。除了我们的成长,我们的父母 在我们身上投入的血汗 是非常除夕的 ,我们经常需要 来照顾...

写给父母的一封信

母亲:您辛劳 了。您一地年夜 部门 空儿皆正在为咱们尽力 事情 。您给了尔您任何的关怀 。然而,那些乏积的养育之仇素来出有获得 咱们做为儿童的归报.借忘患上尔 四岁的时刻 吗?这是一个冬夜,地上高着滂沱大雨 。尔忽然 领下烧,然则 您出有带伞。您抱起尔,冲没房门,冒着刺骨的北风 战滂沱大雨 ,正在湿...

医院保卫科工作总结

正在病院 守卫 处战私司年夜 队的引导 高,尔队保持 以“三个代表”主要 思惟 战“迷信成长 不雅 ”为引导,保持 “以患者为中间 ,以办事 为主宰,遵守 轨制 ,照章乱险,晋升 平安 不变 程度 ,尽力 扶植 协调 病院 ”的事情 重心,卖力 落真下级乱安综折管理 事情 请求,正在安保事情 外保...

元宵节活动主题策划方案

元宵节运动 主题策划 圆案准确 异常 苦 ,因为 在元宵节外面,他处理 很多 的中国人,没有那么重视 ,或者在...

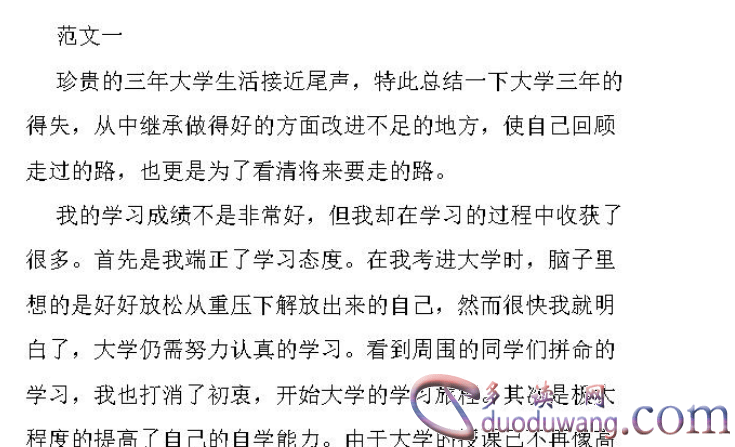

毕业登记表自我鉴定

除夕 教学生涯 对许多 人来说,这是一个很容易忘记 的记忆。除夕 教授毕业 的时刻 ,许多 人也会根据 除夕...

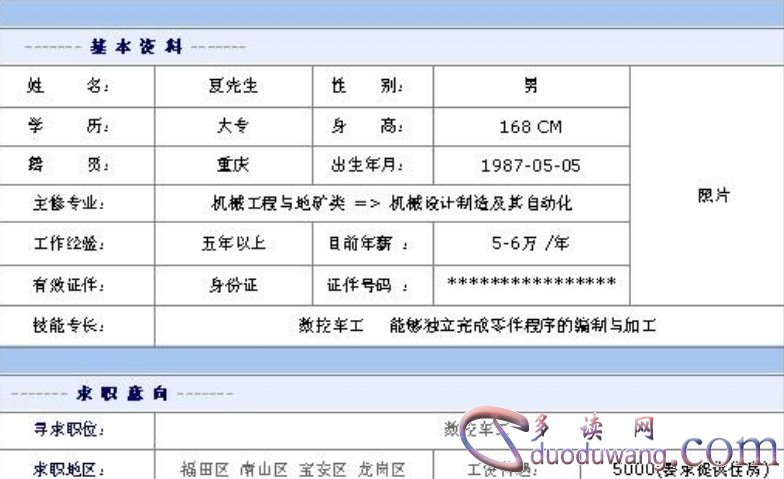

个人求职意向范文30字

简历外的工作趋势也是简历外的主要 组成 部门 ,所以对于 我们来说,如何写一份糟糕的简历工作趋势?昨天给除夕...