黑客680详细介绍(黑客2077)

本文目录一览:

- 1、黑客入侵、程序的混乱如何调整

- 2、黑客 青幕山写的小说 具体讲的是什么?

- 3、什么是黑客

- 4、世界上最厉害黑客

- 5、什麽是黑客?

- 6、什么是黑客?

黑客入侵、程序的混乱如何调整

您检查了一下,发现服务器和网络真的都慢得出奇。您检查了防火墙的通信量情况,注意到有非常大的Internet通信量。您在服务器上运行Netstat命令,发现服务器上有几个未经授权的连接,并且这些连接看起来都来自Internet。您检查服务器的注册表,注意到有几个陌生的程序被设置为自动加载。那么,现在取消您的旅行计划吧,您这个周末会有一大堆工作要做。您被黑客攻击了。 根据攻击性质的不同,有时并不容易判断出是否已受到黑客攻击。了解该检查哪些方面以及检查什么内容,能帮助您发现黑客的攻击,并且在这些攻击造成进一步破坏之前采取恢复措施。我将会告诉您从哪里查找可能会严重破坏您系统的恶意程序,我还会帮助您作出一个攻击恢复计划。我将会用三个案例来告诉您我是如何使用这些策略来帮助这些机构检测网络攻击、从攻击中恢复,并避免将来再受到攻击。

要检查的内容

很显然,您只有发现了黑客的攻击,才能采取措施阻止攻击并使之恢复。那么该从哪里入手呢?每一次的攻击都是独一无二的,但有些地方总是需要您首先检查的。以下是您开始搜索的关键位置。 注册表子项。如果您怀疑某台机器被黑客攻击,请首先检查它的注册表的“Run”子项。查找在这些子项中是否加载了任何陌生的程序。攻击者可以利用 “Run”子项启动恶意程序,入侵者还有可能通过这些子项启动病毒。这些子项适用于以下操作系统:Windows Server 2003、Windows XP、Windows 2000、Windows NT、Windows Me和Windows 9x。这些需要检查的子项包括:

• HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows

\CurrentVersion\Run

• HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows

\CurrentVersion\RunOnce

• HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows

\CurrentVersion\RunServices

• HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows

\CurrentVersion\RunServicesOnce

• HKEY_CURRENT_USER\Software\Microsoft\Windows

\CurrentVersion\Run

• HKEY_CURRENT_USER\Software\Microsoft\Windows

\CurrentVersion\RunOnce

• HKEY_CURRENT_USER\Software\Microsoft\Windows

\CurrentVersion\RunServices

• HKEY_CURRENT_USER\Software\Microsoft\Windows

\CurrentVersion\RunServicesOnce 如果您运行的是Windows 2003、Windows XP、Windows 2000或Windows NT系统,您还需要检查“HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion \Policies\Explorer\Run”子项。 任何您无法识别的程序都有可能是黑客程序。您可以用Google或者类似的搜索引擎在Internet上搜索程序名,以确定程序是否合法。您需要特别留意从“C:”、“C:\Windows”和“C:\Windows\System32”加载的程序。强烈建议您养成定期复查这些注册表项的习惯,这样您会熟悉自动加载到您计算机上的所有程序。 下面的一些子项较少被用来启动黑客程序,但您还是需要检查它们。这些子项适用于所有Windows操作系统。如果缺省的注册表项的值不是"%1" %*,那么这个程序很可能是个黑客程序。

• HKEY_CLASSES_ROOT\batfile\shell\open\command

• HKEY_CLASSES_ROOT\comfile\shell\open\command

• HKEY_CLASSES_ROOT\exefile\shell\open\command

• HKEY_CLASSES_ROOT\htafile\shell\open\command

• HKEY_CLASSES_ROOT\piffile\shell\open\command

• HKEY_LOCAL_MACHINE\SOFTWARE\Classes\batfile

\shell\open\command

• HKEY_LOCAL_MACHINE\SOFTWARE\Classes\comfile

\shell\open\command

• HKEY_LOCAL_MACHINE\SOFTWARE\Classes\exefile

\shell\open\command

• HKEY_LOCAL_MACHINE\SOFTWARE\Classes\htafila

\shell\open\command

• HKEY_LOCAL_MACHINE\SOFTWARE\Classes\piffile

\shell\open\command 服务。对于所有的Windows操作系统,检查它们的“HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\ Services”注册表子项。这个子项下的项目指定了计算机上所定义的服务。我建议您直接在注册表中查看服务而不是使用Windows的“服务”图形界面来查看,因为一些服务(例如类型为1的服务)并不显示在“服务”图形界面中。同样,还是要检查您无法识别的程序。如果可能的话,请与一台您已知并未受到黑客攻击的机器的Services子项对比它的各项以及对应的值,看是否有任何不同之处。 “启动”文件夹。检查“C:\Documents and Settings\All Users\Start Menu\Programs\Startup”和“C:\Documents and Settings\\Start Menu\Programs\Startup”文件夹看是否有陌生的程序和隐藏的文件。要显示当前文件夹及其子文件夹内的所有隐藏文件,在命令提示符处输入: dir /a h /s 任务计划。检查“C:\Windows\tasks”文件夹看是否有未授权的任务。研究您无法识别的任何任务计划。 Win.ini。恶意的用户能够通过“C:\Windows\Win.ini”自动加载黑客程序。请检查“Win.ini”文件中的这一小节: [Windows] Run= Load= 任何在“Run=”或“Load=”后面列出的程序都会在Windows启动时自动加载。 System.ini。入侵者可以在“C:\Windows\System.ini”中利用shell命令加载程序。请在“System.ini”中搜索: [boot] shell=explorer.exe 任何在“explorer.exe”后面列出的程序都会在Windows启动时自动加载 黑客可以在Windows启动时自动加载程序的其它位置。Sysinternals的免费软件Autoruns可以显示出哪些程序被配置为在 Windows NT(以及之后的系统)启动时加载的。您可以从 下载这个工具 .

开放的端口和未授权的用户

在您对关键位置是否有黑客攻击活动做了初步的检查以后,请查找意外或可疑的开放端口。 Root Kit。Root Kit是运行在操作系统级别上的秘密程序,它能够打开有危险的机器的端口,入侵者用它来进行远程访问。Root Kit在UNIX的世界比较常见,但是越来越多恶意的黑客编写它们并利用在Windows上。要判断一台基于Windows的计算机上的连接和正在监听的端口,请打开命令提示符并运行以下命令: Netstat -a 表1列出了在一台Windows XP计算机上通常打开的端口。如果您在某台工作站或服务器上看到有更多的开放端口,请不要惊慌。端口会根据服务的类型进行动态分配。例如,当您远程管理DHCP和WINS的时候,远程过程调用(RPC)会使用动态端口。要了解更多信息,请参考微软的文章“How To Configure RPC Dynamic Port Allocation to Work with Firewall”( )。当您运行Netstat时,查找以下项目:• 大量已建立的连接(10个或更多,这取决于您的环境),特别是连接到您公司外的IP地址的连接。 • 意外的开放端口,特别是序号较高的端口(例如大于1024的端口号)。黑客程序和Root Kit往往使用高序号的端口建立远程连接。 • 很多待处理的连接尝试。这有可能是SYN Flood Attack的讯号。

• 无法识别的批处理文件。一些Root Kit在下列文件夹中创建批处理文件:“C:\”、“C:\winnt\”、“C:\Windows\”、“C:\winnt\System32”和“C:\Windows\System32”。Root Kit或其它未授权的程序还可以在回收站下创建文件和文件夹,所以请查找回收站文件夹内的隐藏文件夹或未授权的文件夹。缺省情况下,回收站文件位于“C:\recycler”文件夹中。要小心在您清空回收站以后仍残留其中的文件和文件夹。 一些黑客工具能够阻止Netstat显示一台计算机上的开放端口。如果Netstat显示没有可疑的开放端口,但您仍怀疑有,可从另一台计算机运行端口扫描工具来查看目标计算机上有哪些端口是打开的。例如运行源代码开放的实用程序Network Mapper(nmap),您可以从 下载它。

AD中的恶意用户。当入侵者试图危及系统安全时,他或她有时会在Active Directory(AD)中创建一个或多个恶意用户。通常入侵者创建的这些用户账号的说明字段都是空的。为了对付这种情况,建议您按照一定的命名规则,为AD中的每个授权用户都添加一个说明。然后,您就可以按照说明对用户排序,这样所有没有说明的用户都会出现在列表的顶端。

特权组中的未授权用户。黑客攻击的一个主要目标是扩大权力。检查AD中的特权组(例如Administrators、Domain Admins、Enterprise Admins、Server Operators)看是否存在未授权的组成员。您需要确保限制这些组的成员,以便更容易发现未授权的用户。

为系统止血:恢复计划如果您发现有一个系统被黑客攻击了,请不要惊慌。您需要保持冷静,然后有逻辑地进行处理。以下的行动计划能帮助您减少损失。

1.隔离网络。关闭您网络的所有外部接口,包括Internet、WAN、VPN和拨号连接,断开路由器、无线接入点(AP)以及将您的网络与外界连接起来的任何其它设备的所有线路。这样做能立即停止当前正受到的攻击,并阻止入侵者危及其它系统的安全。

2.清理无线设备。使用无线嗅探器(如Airscanner Mobile Sniffer或NetStumbler.com的NetStumbler)在您的区域内查找任何恶意的AP。确保嗅探器安装在支持当前所有无线标准(也就是802.11a、802.11b和802.11g)的卡上。

3.查找其它被攻击了的机器。使用本文所述的技术来查找您是否有其它机器已遭受到黑客攻击。

4.复查防火墙配置。查找是否存在任何未授权的规则、未授权对外界打开的端口和未授权的网络地址转换(NAT)规则。检查防火墙日志中是否记录了可疑的活动。建议您始终将出站的通信限制在必要的出站端口,并确保只有经授权的计算机才能通过防火墙向外发送邮件。

5.检查AD。查找任何未授权的用户账号并禁用它们。

6.更改网络中所有账号的密码。对于有较高权限的账号,建议您设置至少15个字符的密码(或密码短语)。这样长度的密码很难破解,因为LAN管理器(LM)密码HASH不会在服务器上存储超过14个字符的密码。

7.更换被黑客攻击的计算机上的硬盘。更换硬盘可以隔离并保留黑客的攻击行为。您可以复查旧硬盘上的数据以获得有关攻击的有用信息。

8.找出被攻击的弱点。尽量找出黑客是如何访问网络的,但这通常是很难做到的(并且超出了本文的讨论范围)。如果您不能找到漏洞在哪里,请考虑雇用一位安全顾问来帮助您。

9.重装被攻击的机器。彻底清理一个被黑客攻击的计算机几乎是不可能的。如果机器上还残留着一种或多种黑客工具,入侵者将会重新获得访问该机器的能力。确保机器完全清理干净的唯一办法是格式化硬盘,并重装整个机器。这样确保不会保留了任何先前安装的黑客工具。您应该从CD-ROM重新安装所有程序,手工安装所有补丁,只恢复数据文件。绝对不要从磁带恢复注册表、操作系统或任何程序。

10.对所有机器进行全面的病毒扫描。要注意,防病毒程序有时会把黑客工具当作是合法程序。如果扫描结果显示机器是干净的,但您还是怀疑它已被攻击,建议您重装该机器。

11.重新连接WAN线路。重新连接WAN线路,并仔细监测,以确保您关闭了网络的所有漏洞。注意网络的带宽是否会被大量占用,密切监测防火墙日志,并在所有服务器上启用安全审核。

12.仔细调查被黑客攻击的硬盘。把被黑客攻击的机器的硬盘安装在一台独立的计算机上,检查它们以获得有关攻击的更多信息。虽然入侵者往往使用虚假的IP地址,IP地址仍然是追踪攻击来源的很好线索。您可以从Internet Assigned Numbers Authority(IANA)网站( )获得IP地址分配的列表。

13.通知有关当局。如果您在美国,可以向FBI属下的Internet Fraud Complaint Center (IFCC- )报告可疑的Internet活动,并且大部分的 FBI各地区办事处都有Cyber Action Teams(CAT)。没有人愿意承认被黑客攻击,但是通知有关当局可以防止黑客进行更多的破坏。如果要联系您当地的FBI办事处,请访问 。

您可以使用上述步骤设计出一个定制的攻击恢复计划。请根据您机构的情况适当地修改这些步骤,并将它们整合到您公司的灾难恢复计划中。案例学习 在我的顾问实践中,曾经遇到过许多情形,都是一些机构的网络受到攻击。通过学习别人的经验可以帮助您发现您网络的弱点,并帮助您在受到类似攻击时进行恢复。那么,让我们看一下真实生活中的黑客攻击案例。

Exchange服务器的SMTP AUTH攻击

第三个客户的Internet连接由于Internet通信量很大所以运行得很慢。而当我让所有用户与Internet断开后,通信量仍然很大。我查看了Exchange 2000 server上的外出队列,发现有100个以上的队列,每个队列中都有非常大量的消息。我用ESM随机检查了几个队列,发现这些消息的发送人或接收人都不是来自本地域的,这意味着邮件服务器很可能被用作邮件中继了。在缺省情况下,如果消息发送人能够成功通过Exchange 2000(或之后的系统)的验证,那么该邮件服务器是允许进行中继的。

鉴别黑客攻击。黑客可以使用两种不同的方法来获得有效的用户名和密码。他们可以重复地猜测Guest账号或用户的密码,直到发现正确的密码;或者他们也可以发起黑客攻击,以获得有效的用户名和密码。垃圾邮件发送者只需要一个有效的用户名和密码就可以中继邮件,哪怕邮件服务器并没有开放中继。为了确定垃圾邮件发送者正在使用什么账号,我打开了ESM并单击“组织”*“管理组”*“组织单元”*“服务器”,然后用右键单击服务器名,选择“属性”。然后我选择“诊断日志”标签。在“服务”窗口中,单击MSExchangeTransport。然后在“类别”窗口中,我将以下类别的日志的级别增加到最大:路由引擎、分类器、连接管理器、队列引擎、Exchange存储驱动程序、SMTP协议和NTFS存储驱动程序。随后我检查了事件日志,查找来自外部邮件服务器或未知的邮件服务器的验证。失败的登录尝试将会显示在安全日志中,它的事件ID是680。我发现入侵者使用了非本地Exchange服务器账号的用户账号来对邮件服务器进行验证。

修复破坏。当我找出了验证账号之后,我采取了下列步骤来保护Exchange服务器。

1. 我更改了垃圾邮件发送者所使用的账号的密码。在类似的情况下,如果您认为垃圾邮件发送者可能有多个有效的用户ID和密码,那么更改您网络中所有用户的密码。我还禁用了Guest账号,并为启动服务器上的服务设置了专用的账号。不要使用管理员账号启动服务。如果一台机器被黑客攻击了,用来启动服务的账号可能也会不安全。

2. 我禁用了对外的Exchange服务器上的验证。为了禁用它,我打开ESM,选择“组织”*“管理组”*“组织单元”*“服务器”*“”*“协议”*“SMTP”,然后用右键单击缺省SMTP虚拟服务器。我选择了“属性”,单击“访问”标签,然后单击“验证”。我保留了匿名访问的启用,但是清除了“基本验证”和“集成Windows验证”校验框。清除这些校验框从根本上对SMTP服务器禁用了Auth命令。

3. 我在其它的内部Exchange服务器上启用了中继,以确保它们可以向对外的Exchange服务器发送邮件。我打开ESM,用右键单击虚拟SMTP服务器,然后选择“属性”。在“访问”标签中,单击“中继”,选择“只允许以下列表”,并填入允许向对外服务器中继邮件的内部邮件服务器。

4. 完成这些更改后,我彻底测试了一遍这些配置。我测试了发往Internet和从Internet发回邮件,以及发往机构内的所有邮件服务器和从这些服务器发出邮件。这些更改有可能会使服务器之间的邮件流通陷入混乱,因此您可能会希望等到周末才更改。另一个更好的办法是,在将这些更改应用到实际环境中之前,先在实验环境中进行测试。

5. 在这一事件中,我发现一台机器被严重地攻击了,因此我将它完全重装了一遍。在您可能遇到的情况中,您需要找出所有已被攻击的机器,然后将它们修复或者重装。 6. 我检查了ORDB以确定该客户的邮件服务器是否被列入了开放中继的黑名单。很幸运,我在客户的邮件服务器被列入黑名单之前就发现并修复了黑客的攻击。如果一台邮件服务器开放了中继,或者该邮件服务器被认为大量发送垃圾邮件,它可能会被列入黑名单。有许多开放中继的数据库,您可以从 查看到一系列这样的数据库。如果您的邮件服务器被列入黑名单,您可以发送请求来将服务器从黑名单删除,您也可以更改您邮件服务器的外部IP地址。如果您更改了邮件服务器的地址,您还必须更新邮件服务器的Mail Exchanger(MX)记录,否则发进来的邮件会被阻止。

经验教训。要修复对Exchange服务器的SMTP AUTH攻击,并预防未来的攻击,强烈建议您使用我所采取的步骤。如果入侵者获得了有效的用户ID和密码来进行邮件中继,您的邮件服务器将被纳入许多邮件黑名单中。预防这些攻击所要花费的时间,比起排除邮件传递的故障、将服务器从黑名单删除,以及修补漏洞所要花费的时间要少得多。

不要惊慌;随时做好准备 攻击恢复计划是任何合理的IT结构的一个组成部分。它能够帮助您有效地对网络攻击作出反应,而不是惊慌失措。请熟悉恶意入侵者所使用的工具和方法,并提前采取措施来防止他们对您的网络进行攻击。,

黑客 青幕山写的小说 具体讲的是什么?

...黑客我看过一半多吧!后面太长了!占时耽搁了!

主角是重生的是被一个叫天使协会的东西害死的。主角重生后准备报复天使协会,主角由于是重生的所以有优势,所以发展了很大的事业,然后主角就开始消弱天使协会的势力了.后面还没有看。女主到800章好像有:凌雨墨,穆?,还有几个忘了反正有很多个。

打字不易,望采纳。

什么是黑客

在力求当一个黑客前,我们要先了解什么是黑客

Hacker -- 黑客

热衷研究、撰写程序的专才,且必须具备乐于追根究底、穷究问题的特质。

在黑客圈中,hacker一词无疑是带有正面的意义,例如system hacker熟悉操作系统的设计与维护;password hacker精于找出使用者的密码,若是computer hacker则是通晓计算机,可让计算机乖乖听话的高手。

黑客基本上是一项业余嗜好,通常是出于自己的兴趣,而非为了赚钱或工作需要。

根据开放原始码计划创始人Eric Raymond对此字的解释,hacker与cracker是分属两个不同世界的族群,基本差异在于,hacker是有建设性的,而cracker则专门搞破坏。

二.hacker原意是指用斧头砍材的工人,最早被引进计算机圈则可追溯自1960年代. 加州柏克莱大学计算机教授Brian Harvey在考证此字时曾写到,当时在麻省理工学院中(MIT)的学生通常分成两派,一是tool,意指乖乖牌学生,成绩都拿甲等;另一则是所谓的 hacker,也就是常逃课,上课爱睡觉,但晚上却又精力充沛喜欢搞课外活动的学生。

三. 这跟计算机有什么关系?一开始并没有。不过当时hacker也有区分等级,就如同tool用成绩比高下一样。真正一流hacker并非整天不学无术,而是会热衷追求某种特殊嗜好,比如研究电话、铁道(模型或者真的)、科幻小说,无线电,或者是计算机。也因此后来才有所谓的computer hacker出现,意指计算机高手。

对一个黑客来说,学会入侵和破解是必要的,但最主要的还是编程,毕竟,使用工具是体现别人的思路,而程序是自己的想法.一句话--编程实现一切!

对于一个骇客来说,他们只追求入侵的快感,不在乎技术,他们不会编程,不知道入侵的具体细节.

四. 黑客一词在圈外或媒体上通常被定义为:专门入侵他人系统进行不法行为的计算机高手。不过

这类人士在hacker眼中是属于层次较低的cracker(骇客)。如果黑客是炸弹制造专家,那么CRACKER就是恐怖分子.

现在,网络上出现了越来越多的Cracker,他们只会入侵,使用扫描器到处乱扫,用IP炸弹炸人家,毫无目的地入侵,破坏着,他们并无益于电脑技术的发展,反而有害于网络的安全和造成网络瘫痪,给人们带来巨大的经济和精神损失.

[编辑本段]二.HACKER的预备网络知识

1.什么是IP

IP就是一个地址,在外网没有一个IP是相同的,它就像身份证号码一样,给每台进入网络的电脑一个身份证号码.但是对于大部分用户来说,这个号码是不固定的,在你重新连接到INTERNET时,IP可能会被重新分配.不过有些机器申请了固定的IP,这样就便于其他电脑找到它,并提供服务.一般的IP的格式为: a.b.c.d (0 = a,b,c,d = 255)(该格式为点分10进制)例如 218.242.161.231 , IP的标准形式是2进制形式,例如212.13.123.52的2进制是110101000000000011010111101100110100 ..... 由192.168开头的是局域网的IP,127.0.0.1是用来检测网络的自己的IP.就是说任何一台电脑来说,不管是否连接到INTERNET上,127.0.0.1对于自己来说都是自己.就是说,每台电脑都是由4位的256进制数或32位的2进制数组成的.

2.什么是网络协议,数据包

网络协议就是一套双方约定好的通信协议.就像对暗号一样,有特定的约定来达成连接.其中的"数据包就是一个一个

(1) 面向连接的TCP协议

TCP是面向连接的.“面向连接”就是在正式通信前必须要与对方建立起连接。比如你给别人打电话,必须等线路接通了、对方拿起话筒才能相互通话。TCP(Transmission Control

Protocol,传输控制协议)是基于连接的协议,也就是说,在正式收发数据前,必须和对方建立可靠的连接。一个TCP连接必须要经过三次“对话”才能建立起来,其中的过程非常复杂,我们这里只做简单、形象的介绍,你只要做到能够理解这个过程即可。我们来看看这三次对话的简单过程:主机A向主机B发出连接请求数据包:“我想给你发数据,可以吗?”,这是第一次对话;主机B向主机A发送同意连接和要求同步(同步就是两台主机一个在发送,一个在接收,协调工作)的数据包:“可以,你什么时候发?”,这是第二次对话;主机A再发出一个数据包确认主机B的要求同步:“我现在就发,你接着吧!”,这是第三次对话。三次“对话”的目的是使数据包的发送和接收同步,经过三次“对话”之后,主机A才向主机B正式发送数据。TCP协议能为应用程序提供可靠的通信连接,使一台计算机发出的字节流无差错地发往网络上的其他计算机,对可靠性要求高的数据通信系统往往使用TCP协议传输数据。

(2) 面向非连接的UDP协议

“面向非连接”就是在正式通信前不必与对方先建立连接,不管对方状态就直接发送。这与现在风行的手机短信非常相似:你在发短信的时候,只需要输入对方手机号就OK了。UDP(User Data Protocol,用户数据报协议)是与TCP相对应的协议。它是面向非连接的协议,它不与对方建立连接,而是直接就把数据包发送过去!UDP协议是面向非连接的协议,没有建立连接的过程。正因为UDP协议没有连接的过程,所以它的通信效果高;但也正因为如此,它的可靠性不如TCP协议高。QQ就使用UDP发消息,因此有时会出现收不到消息的情况。

附表:tcp协议和udp协议的差别

|---------------------------------|

| 属性\协议 |TCP |UDP |

|------------+---------+----------|

|是否连接 |面向连接 |面向非连接|

|------------+---------+----------|

|传输可靠性 |可靠 |不可靠 |

|------------+---------+----------|

|应用场合 |大量数据 |少量数据 |

|------------+---------+----------|

|速度 |慢 |快 |

|---------------------------------|

(3)什么是端口(PORT)

PORT,意思为港口,但在电脑里叫端口.但是端口不是形象的,而是抽象的.电脑上有很多的端口(65535个),但是它们大部分都不开,每个网络连接都要用一个端口,就象把用一跟线把两个电脑连起来,插座就是端口.有些端口有他们特定的用途,例如网页服务器要开80端口,FTP服务器要开21端口

常用端口

21--ftp 下载

23--telnet 远程登陆,入侵后打开给自己留后门

25-smtp 尽管重要,但似乎没什么可利用的

53--domain 同上

79--finger 可知道用户信息了,但是现在很少了

80--http HTTP服务器

110--pop 收信的

139(445)--netbios 共享,远程登陆,很有价值,但是有经验的人不开

135--RPC 远程溢出的大洞的端口

3389--win2000超级终端

黑客在入侵成功后就要为自己运行木马,打开一个端口,为自己以后回来留后门.

(4)什么是服务

服务就是SERVICE,例如要做HTTP服务器的就要安装World Wide Web Publishing服务.服务,是为他人提供服务的程序,这个程序会在开机时自动加载,并打开端口等待对方连接并向对方提供服务.我们可以在入侵对方机器后,启动或安装一些服务(SUCH AS 远程桌面,TELNET...),这些服务都是MICROSOFT的,所以不用担心被杀毒的发现.在开了一些远程管理的服务后,攻击者就可以很方便地回到被侵入过的主机了.

常见的服务列表:

名称 默认端口 98可装 2000Pro 2000SERVER

FTP 提供下载服务 21 x x o

SSH LINUX远程登陆 22 x x x

TELNET WINDOWS远程命令行管理 23 x o o

Simple Mail 邮件服务器 25 x x o

Finger 可以知道用户信息,现在很少了 79 x x x

WWW HTTP 网页服务器 80 x x o

pop2 一种邮件服务 109 x x o

pop3 同上 110 x x o

RpcDcom 最大的溢出漏洞的所在 135 x o默认 o默认

NetBios 共享,远程登陆,很有利用价值 139 o(无价值) o默认 o默认

REMOTE SERVICE 图形界面的远程登陆,最有价值 3389 x x o(重点对象)

三.学习使用DOS基础命令

使用DOS是黑客最最基本的技能,每个人都要会熟练的使用DOS,使用2000的DOS,不用任何工具就可以完成一次入侵,而且大部分的工具都是在DOS窗口的环境下运行的,所以大家一定要学好!!

(1)如何启动DOS

这里说到的DOS,是XP,2000自带的DOS,98正因为对网络的支持很差,所以我们不能入侵98,也不能用98来入侵.所以用98的朋友请把98换成2000或者XP,NT,2003.

DOS在2000里就是CMD.EXE,98里是COMMAND.EXE(2000里也有COMMAND.EXE,不过这个DOS是不支持中文的).启动方法:开始,运行,CMD (或者COMMAND),确定.然后跳出来以下画面:

C:\documents and Settings\Administratorcmd

Microsoft Windows 2000 [Version 5.00.2195]

(C) 版权所有 1985-2000 Microsoft Corp.

C:\documents and Settings\Administrator

世界上最厉害黑客

李纳斯·托沃兹(Linus Torvalds)

当今世界最著名的电脑程序员、黑客。Linux内核的发明人及该计划的合作者。托瓦兹利用个人时间及器材创造出了这套当今全球最流行的操作系统内核之一。使自由软件从产业思想运动演变成为市场商业运动,从此改变了软件产业,乃至IT产业的面貌。

查德·斯托曼

个人简介:

圈内头衔:无 (毫不隐藏!)

主要成就:老牌黑客。1971年,斯托曼在街上找到一份MIT的人工智能实验室的工作。当时他是哈佛大学的一名本科生。后来,斯托曼创立了自由软件基金,打破了软件是私有财产的概念。

第一次接触计算机:1969年在IBM 纽约科学中心,时值16岁。

自己独特的黑客工具:在上世纪 80年代, 斯托曼不拿MIT的薪水但继续在其中的一个办公室工作。在那里他创造了一个新的操作系统GNU--GNU是"GNU's Not Unix"的缩写。

鲜为人知的事实:曾获得麦克阿瑟基金24万美元天才奖。

五短身材,不修边幅,过肩长发,连鬓胡子,时髦的半袖沙滩上装,一副披头士的打扮。看起来象现代都市里的野人。 如果他将一件"麻布僧袍"穿在身上,又戴上一顶圆形宽边帽子,有如绘画作品中环绕圣像头上的光环。一眨眼的功夫,他又变成圣经中的耶稣基督的样子,散发着先知般的威严和力量。野人与基督,恰恰就是自由软件的精神领袖理查德·斯托尔曼的双重属性:他既是当今专有(私有)商业软件领域野蛮的颠覆者,又是无数程序员和用户心目中神圣的自由之神。

在他的理论下,用户彼此拷贝软件不但不是"盗版",而是体现了人类天性的互助美德。对斯托尔曼来说,自由是根本,用户可自由共享软件成果,随便拷贝和修改代码。他说:"想想看,如果有人同你说:'只要你保证不拷贝给其他人用的话,我就把这些宝贝拷贝给你。'其实,这样的人才是魔鬼;而诱人当魔鬼的,则是卖高价软件的人。"可以断定,进入世纪末,软件业发生的最大变革就是自由软件的全面复兴。在自由软件的浪潮下,软件业的商业模式将脱胎换骨,从卖程序代码为中心,转化为以服务为中心。

作为今天的一名电脑用户,如果你的朋友希望你能为他复制一份受版权保护的程序,你不应当拒绝,合作精神比版权更重要。而且,这种合作不应只在地下进行,每个人都应该以此为荣,公开自己的诚实生活,对所有私有软件说"不"。

你应该可以公开、自由地与其他软件使用者合作,你有权了解软件的工作原理,并将其传授给你的学生,当软件发生问题时你完全可以雇用你所喜爱的程序员对它进行修改。你理应得到自由的软件。"

有人说,斯托尔曼应该算是世界上最伟大,软件写得最多的程序设计师。但是,斯托尔曼真正的力量,还是他的思想。因此,他最欣赏的英雄是南非的曼德拉。

约翰·德拉浦

圈内头衔: Cap'n Crunch(嘎吱上尉)

主要成就:发现了使用("嘎吱嘎吱船长"牌的)麦片盒里作为奖品的哨子(向电话话筒吹声)可以免费打(长途)电话。Cap'n Crunch 给几代黑客引入了"盗用电话线路"打(长途)电话的辉煌思想。

第一次接触计算机:青少年时期,试图使投币式公用电话确信得到他的硬币和接通他的电话。

自己独特的工具: 嘎吱嘎吱船长牌的麦片盒里的玩具口哨,能够产生2600 赫兹的音调,这是(让电话系统)开启一个(电话)呼出的蓝匣子(用这种装置侵入电话系统),用户就也可以免费地打(长途)电话。 (随后的奥斯卡梅耶韦纳Oscar Meyer weiner口哨也曾一度获得电话飞客们的青睐)

1943年出生于美国乡村的德拉浦,从小就表现出了极强的反叛性格,这样的性格决定了日后他那特立独行的骇客面目。不过尽管他的个性孤辟,但是他却拥有了一个异常发达的大脑,这使他常常可以比别人更快地获得新的知识。上世纪60年代初期,德拉浦开始接触到计算机这个新生的事物,尽管当时的计算机还只是个庞大、繁杂、呆板的家伙,但是这已经足以令德拉浦迷恋得如痴如醉了。

1968年正在服兵役的德拉浦参加了著名的越南战争,由于他与众不同的性格及糟糕的表现,他在越南战场仅执行一次任务后就被美国空军体面地开除。但是这样的结果却使他及时地从越南战场上返回了美国,使他能够继续投身到他自己感兴趣的事物之中。

回到国内之后他很快就陷入到了一个深渊之中,这就是对当时的电话系统疯狂地钻研。当时ATT(美国电话电报公司)实现了一项被称为"长途直拨"(DDD,Direct Long Distance Dialing)的革命性的新设想。DDD允许用户不经帮助就能在家庭电话机上拨打一组数字来连接遥远的城市或大陆,一连串快速的、可听见的音调向系统发出交换信息和费用信息,从而可以自动产生连接而无需接线员的介入。德拉浦对此表现出来了极大的兴趣,甚至可以说是达到了疯狂的程度

什麽是黑客?

什么是黑客?

他可以追溯到几十年前第一台分时小型电脑诞生, ARPAnet 实验也刚展开的年代,那时有一个由程序设计专家和网络名人所组成的, 具有分享特点的文化社群。这种文化的成员创造了 “hacker” 这个名词。黑客们建立了 Internet。黑客们发明出了现在使用的 UNIX 操作系统。黑客们使 Usenet 运作起来, 黑客们让 WWW 运转起来。如果你是这个文化的一部分,如果你对这种文化有所贡献,而且这个社群的其它成员也认识你并称你为 hacker, 那么你就是一位黑客。

黑客精神并不仅仅局限在软件的黑客文化中。有人用黑客态度对待其它事情,如电子学和音乐—— 事实上,你可以在任何最高级别的科学和艺术活动中发现它。精于软件的黑客赞赏这些在其他领域的同类并把他们也称作黑客—— 有人宣称黑客天性是绝对独立于他们工作的特定领域的。 但在这份文档中,我们将注意力集中在软件黑客的技术和态度,以及发明了“黑客”一词的以共享为特征的文化传统之上。

有一群人大声嚷嚷着自己是黑客,但他们不是。他们(主要是正值青春的少年)是一些蓄意破坏计算机和电话系统的人。真正的黑客把这些人叫做“骇客”(cracker),并不屑与之为伍。多数真正的黑客认为骇客们又懒又不负责任,还没什么大本事。专门以破坏别人安全为目的的行为并不能使你成为一名黑客, 正如用铁丝偷开走汽车并不能使你成为一个汽车工程师。不幸的是,很多记者和作家往往错把“骇客”当成黑客;这种做法一直使真正的黑客感到恼火。

根本的区别是:黑客搞建设,骇客搞破坏。

什么是黑客?

黑客一词,源于英文Hacker,原指热心于计算机技术,水平高超的电脑专家,尤其是程序设计人员。

但到了今天,黑客一词已被用于泛指那些专门利用电脑搞破坏或恶作剧的家伙。对这些人的正确英文叫法是Cracker,有人翻译成“骇客”。

黑客和骇客根本的区别是:黑客们建设,而骇客们破坏。

黑客守则:

第一条:不恶意破坏任何的系统,这样作只会给你带来麻烦。恶意破坏它人的软体将导致法律刑责,如果你只是使用电脑, 那仅为非法使用! 注意:千万不要破坏别人的软体或资料!

第二条:不修改任何的系统档,如果你是为了要进入系统而修改它,请在答到目的后将它改回原状。

第三条:不要轻易的将你要 Hack 的站点告诉你不信任的朋友。

第四条:不要在bbs上谈论你Hack 的任何事情。

第五条:在Post文章的时候不要使用真名。

第六条. 正在入侵的时候, 不要随意离开你的电脑

第七条. 不要侵入或破坏政府机关的主机。

第八条. 不在电话中谈论你 Hack 的任何事情。

第九条. 将你的笔记放在安全的地方。

真正的黑客应该具备什么素质

我想能看到这篇文章的朋友,一定对黑客这个词不陌生。但能真正彻底的理解这个词却不是一件容易的事。在这里我要说些不同的看法,并不是要说明什么,只是想要告诉大家,事情有好多方面,从不同的角度看一件事可能会有好多不同的答案。比如,时下在国内网络界很火的红客,蓝客。就我个人认为这是对黑客和黑客精神的不尊敬,也代表着他们对“黑客”一词并不是很了解。

“黑客”算是一个外来词, 是hacker的中文翻译。其实它也没有什么特殊的意思,原意是指一些热衷于计算机和网络技术的人。这些人为计算机和网络世界而发狂,对任何有趣的问题都会去研究,他们的精神是一般人所不能领悟的。无可非议,这样的“hacker”是一个褒意词。但英雄谁都愿意做,慢慢的有些人打着黑客的旗帜,做了许多并不光彩的事。黑客们叫他们骇客(creaker),并以他们为耻,不愿和他们做朋友。其实,黑客和骇客并没有一个十分明显的界限。他们都入侵网络,破解密码。但从他们的出发点上看,却有着本质的不同:黑客是为了网络安全而入侵,为了提高自己的技术而入侵。free是黑客们的理想, 他们梦想的网络世界是没有利益冲突,没有金钱交易,完全共享的自由世界。而骇客们呢,为了达到自己的私欲,进入别人的系统大肆破坏。为了几个零花钱而破解软件。黑客们拼命的研究,是为了完善网络,是网络更加安全。 骇客们也在钻研,他们是为了成为网络世界的统治者,成为网络世界的神。这是多么可怕的想法,现代社会越来越依赖于网络,如果没有黑客保护我们的网络,我们的网络就会被那些别有用心的骇客所利用,成为一个暗无天日的世界。

以上是黑客和骇客的区别。现在谈谈中国特有的红客和蓝客。也许是中国人自古就不太喜欢“黑”这个字,一想到黑字就想到了一些乌七八糟的东西。也许中国第一个黑客就不是什么好人,也没做什么好事,给大家的第一影响就不是很好。以至于现在有好多网络高手不想和黑客扯上一点关系,却以红客和蓝客自居。为什么?黑客这个称号不配你,还是你配不上这个称号。这不是跆拳道,白带,黄带,蓝带,一级级的来,最后到黑带。我认为,在网络世界里只有黑客和骇客的斗争,一正一邪。其他什么都没用。真心想为网络做点什么吗?好的,来做黑客,全身心的投入,一生不懈的努力。总是会有收获的,即使没有做成黑客,努力过了,也会心安理得。而不是用红客,蓝客自欺欺人。

我不是针对某些组织,我只是想说出自己的看法。我总是觉得,连网络界的朋友心都不齐,闹着要分家。大众诋毁黑客也是理所当然的了。 敢于做黑客,即使被别人误解。他们不理解 ,好,用实际行动来证明自己,用实际行动来告诉别人真正的黑客是什么样的。用小软件破解个QQ号,丢个炸弹,不算什么黑客。当大家真正知道了什么才是黑客,那些自以为是的人便成了大家的笑柄,网络上便不再会有这些偷鸡摸狗的事,大家都专心研究技术。这样的网络世界才会发展,这样的网络世界才是我们向往的最理想的家园。

我个人认为的做黑客要具备的几个基本要素:

首先,想要做一名黑客,首先要学会尊重网络。有些人在网上到处留假信息,注册的姓名,年龄都是假的。一方面,这样做是为了安全。但这样却侮辱了网络。你可以把它比作你的爱人,你对你的爱人说的话没一句是真的,这能代表你是真的爱她吗?现在几乎所有的正规网站都会对用户的资料进行一定程度的保护。担心网络会泄密,有些多余,再说你又不是克林顿,布什,都平常的网民怕什么,正所谓“我是流氓我怕谁”。(以上不包括必须留假姓名的情况)

其次,要想成为一名黑客不懂得网络及相应的计算机知识是不可想象的。每一个黑客都有着超乎常人的钻研精神,而且非常善于学习。时代在进步,科技也在不断的完善,只有学习我们才不会落后,只有不断的学习我们才能领先于别人。想在网络中闹出些名堂来,有些知识是不得不学的。网络基础,顾名思义他是网络世界中最原始的规则,如果连游戏规则都不懂,怎么玩转它。TCP/IP,这是现在的网络上最流行的一种网络协议,网络上大部分的工作都是*这种网络协议来完成。还有很多,这里就不多说了。

你学过编程吗?学的怎么样,有什么成绩了?编程对于一名计算机或网络工作者来说,就像左右手一样重要。不会的话赶快学吧!我建议要学多几种编程语言,已备不同情况时使用。这里我推荐几种:汇编语言,我个人觉得这是一种最有用的编程语言。虽然有点复杂,但它是汇编语言,比高级语言更*近计算机硬件。在某些问题上要优于高级语言。在高级语言中我比较喜欢Delphi,大家不是都说吗“真正的程序员用VC,聪明的程序员哟Delhpi,用VB的不是程序员。”Delphi的结构简单,功能强大,是我喜欢它的原因。如果你要立志成为一名优秀的程序员,而学习VC的话。我会替你高兴的,但你在信誓旦旦的同时也要做好受尽煎熬的准备,VC有是并不想你想象的那么可爱。网络时代许多网络编程语言成了大家的新宠,在这其中我还是推荐一种比较基础的HTML语言。一来是因为它比较基础,二来它已经得到了大家的公认,掌握的人也挺多,不懂可以问,这对你学习是很有帮助的。

现在,也许我们的个人电脑安装的都是微软的产品。但在真正的网络服务器,网络操作系统多种多样,这是因为大家对网络的安全性要求不尽相同。Windows 2000,Unix,Liunx, SUN OS这些都是现在网络上比较流行的网络操作系统。从我的观点来说,这些是我们都要掌握。至少要有个大概了解,再对一两种有深入的研究。了解它的历史,工作原理,特性以及它的漏洞。这样,我们才不会在遇到他们时手忙脚乱。

其实做黑客对人自身也有要求。聪明好学先放在一旁不说,光是入侵是不管的试密码和破解是长时间的等待就是常人难以忍受的。而且,黑客和骇客的区别不大,往往就在一念之间。经过几年的努力,就因为一念之差做了骇客。大家肯定都不愿做,但有时就是控制不住自己了。所以,我们要练习着使自己有耐性,还要淡漠名利,一心只想着FREE。

另外,英语不太好的朋友赶快把英语学好。我想,中国的黑客技术发展很慢的一大原因就是因为我们的英语水平不高。不像欧洲和美国的黑客那样可以进行技术交流,而且许多的技术文章,漏斗报告都是先有英文版,在翻成中文的。也许文章是由一些蹩脚的,非计算机专业的人来翻译。这就造成了技术的滞后和失真。也许有人会说,太忙了,没时间学。我说,不如我们三个月不谈计算机,不谈网络,一门心思学习英语。先利其器,磨刀不误砍柴功。等到学好了英语,再来看英文的技术文章,你会觉得眼前一片豁亮,学起来更加得心应手。

上面说的是做黑客的一些要求,这类文章网上到处都是。下面我想说的是,我们的黑客组织并不完善,这在某些方面也拖慢了我们前进的步伐。

黑客组织是一个很严密的机构,在其中分工明确,细致入微。像很著名的黑客组织DAY0,这个组织是一个偏重于软件破解的黑客组织。他们就分好多部门:采购部,买正版软件(大部分是试用版)以供给破解部门。破解部,核心部门,进行软件密码的破解。测试部,对软件进行检测,发现BUG马上通知破解部修正。发行部,负责软件的上传,以供其他网友下载。信息部,收集信息,接受网友们的信息反馈。这些部门的成员也许分布在地球的不同角落,但他们分工明确,接到任务马上执行。

在我看来黑客大概可以有以下几种分工:

编程:我们现在用的黑客软件都是这类人编写的,还有那些可恶的病毒。他们大都是程序员出身,对网络并不熟悉。但他们都有扎实的计算机功底和过硬的编程技术,是很棒的计算机人才。他们会利用自身的优势编写许多有用的软件出来,使我们的网络世界更加丰富,也可以使我们的入侵变得更加简单。

破解:这是很早以前就形成的一个分支。这些人主要进行的工作是破解试用版软件的密码,从而使这个软件成为真正意义上的免费软件。这些人其实也掌握了编程的技术,而他们对破解密码,反编译更加有经验。黑客精神中最精华的部分就体现在这些人的工作中,把任何软件都变成自由软件,共享出来给大家免费下载。

入侵:好多人把黑客理解为入侵的人,殊不知入侵只是黑客团体中一种分工。黑客们的入侵是为了更加的了解网络,他们不断的入侵,发现漏洞,解决它。虽然,他们的行为没有经过服务器主人的允许,但他们的行为是为了网络的安全着想。入侵使网络上介绍最多的一个黑客分支,大家对他也比较了解了,我也不再多说什么。但你要注意,进入别人的主机,千万不要图一时之快,删掉不该删的东西。这样做着会让真正的黑客看不起,没准也会招来不必要的麻烦。

维护:有攻就有防,有一类人就是专门研究网络维护方面的专家。他们对黑客的攻击手段很了解,修补漏洞是他们的家常便饭。可以说他们比入侵者更强,更了解我们的网络。因为,入侵者可以用一种方法进攻不同的站点和主机。有一个成功了,他的入侵就算成功。而维护人员要防许多黑客的进攻,有一次失败,就是失败。这好像足球场上的前锋和守门员的区别。前锋,攻城拔寨,谁都想当。而守门员默默地站在本方的门前,保护着自己的球门,但通常守门员是一支球队中身体素质最好的。

在这四类工作中还可以再进行不同的分工,但要根据自身情况而定,这里也不细讲了。

还有一种人,他们在黑客团体中并不显眼,但他们却为黑客技术的发展起了不小的作用。他们在写文章,把他们知道的东西都写成文章,无私的传授给别人。在他们的帮助下,越来越多的人进入了黑客这个神圣的团体中。而他们还在默默的写着,用他们的文章描绘真正的黑客和黑客精神。

我希望大家看了我的文章会对黑客以及黑客精神有了另一种理解,我的目的也就在于此。黑客不是神,也不是什么高高在上的职业,有的黑客甚至不能用他的黑客技术填饱自己的肚子。黑客只是一种爱好,只是一种兴趣,很多人为了这个爱好,兴趣付出了自己最宝贵的东西。而我们要学着尊重网络,尊重黑客精神,我们的前辈有生命谱写的黑客文化是不容我们玷污的。

最后,我附上在网上已经流传了很久的一段黑客守则。看过的人,请再看几遍,也许你会感到有以前你没看到的东西在里面。没看过的人,仔细看,能被就背下来吧,它在我眼里更像是护身符。不懂英文的人,就当是学英语了。

1 Never damage any system. This will only get you into trouble.不恶意破坏任何系统, 这样做只会给你带来麻烦。恶意破坏它人的软件或系统将导致法律刑责, 如果你只是使用电脑,那仅为非法使用!!注意:千万不要破坏别人的软件或资料!!

2 Never alter any of the systems files, except for those needed to insure that you are not detected, and those to insure that you have access into that computer in the future. 绝不修改任何系统文件,除非你认为有绝对把握的文件,或者要改那些文件是为了使你自己在以后更容易的再次进入这个系统而必须更改的。

3 Do not share any information about your hacking projects with anyone but those you''d trust.不要将你已破解的任何信息与人分享,除非此人绝对可以信赖。

4 When posting on BBS''s (Bulletin Board Systems) be as vague as possible when describing your current hacking projects. BBS''s CAN be monitered by law enforcement.当你发送相关信息到BBS(电子公告板)时,对于你当前所做的黑事尽可能说的含糊一些,以避免BBS受到警告。

5 Never use anyone''s real name or real phone number when posting on a BBS.在BBS上Post文章的时候不要使用真名和真实的电话号码。

6 Never leave your handle on any systems that you hack in to.如果你黑了某个系统,绝对不要留下任何的蛛丝马迹。(绝对不要留下大名或者是绰号之类的,这时由于成功的兴奋所导致的个人过度表现欲望会害死你的。)

7 Do not hack government computers.不要侵入或破坏政府机关的主机。

8 Never speak about hacking projects over your home telephone line.不在家庭电话中谈论你Hack的任何事情。

9 Be paranoid. Keep all of your hacking materials in a safe place.将你的黑客资料放在安全的地方。

10 To become a real hacker, you have to hack. You can''t just sit around reading text files and hanging out on BBS''s. This is not what hacking is all about.想真正成为黑客,你必须真枪实弹去做黑客应该做的事情。你不能仅仅*坐在家里读些黑客之类的文章或者从BBS中扒点东西,就能成为黑客,这不是"黑客"

真正的黑客 什么是黑客?只会使用工具来入侵的就叫黑客?网名:Coolfire !联系方法:cool.fire@msa.hinet.net 一个台湾籍黑客。出名之做遍是那8篇黑客入门文章,给众多菜鸟带来了福音。而当时还是中国黑客成长的初期。此人被人们定为中国第一代黑客。 网名:小榕 !个人站点: 提起这个名字,人们就会想到流光。这个当年让菜鸟入侵无数主机的武器遍出自小榕之手。小榕是高级程序员,所以精通的是软件开发和程序制作。流光,乱刀,溺雪及SQL注入......

什么是黑客?

黑客的定义

提起黑客,总是那么神秘莫测。在人们眼中,黑客是一群聪明绝顶,精力旺盛的年轻人,一门心思地破译各种密码,以便偷偷地、未经允许地打入政府、企业或他人的计算机系统,窥视他人的隐私。那么,什么是黑客呢?

黑客(hacker),源于英语动词hack,意为“劈,砍”,引申为“干了一件非常漂亮的工作”。在早期麻省理工学院的校园俚语中,“黑客”则有“恶作剧”之意,尤指手法巧妙、技术高明的恶作剧。在日本《新黑客词典》中,对黑客的定义是“喜欢探索软件程序奥秘,并从中增长了其个人才干的人。他们不象绝大多数电脑使用者那样,只规规矩矩地了解别人指定了解的狭小部分知识。”由这些定义中,我们还看不出太贬义的意味。他们通常具有硬件和软件的高级知识,并有能力通过创新的方法剖析系统。“黑客”能使更多的网络趋于完善和安全,他们以保护网络为目的,而以不正当侵入为手段找出网络漏洞。

另一种入侵者是那些利用网络漏洞破坏网络的人。他们往往做一些重复的工作(如用暴力法破解口令),他们也具备广泛的电脑知识,但与黑客不同的是他们以破坏为目的。这些群体成为“骇客”。当然还有一种人兼于黑客与入侵者之间。

一般认为,黑客起源于50年代麻省理工学院的实验室中,他们精力充沛,热衷于解决难题。60、70年代,“黑客”一词极富褒义,用于指代那些独立思考、奉公守法的计算机迷,他们智力超群,对电脑全身心投入,从事黑客活动意味着对计算机的最大潜力进行智力上的自由探索,为电脑技术的发展做出了巨大贡献。正是这些黑客,倡导了一场个人计算机革命,倡导了现行的计算机开放式体系结构,打破了以往计算机技术只掌握在少数人手里的局面,开了个人计算机的先河,提出了“计算机为人民所用”的观点,他们是电脑发展史上的英雄。现在黑客使用的侵入计算机系统的基本技巧,例如破解口令(password cracking),开天窗(trapdoor),走后门(backdoor),安放特洛伊木马(Trojan horse)等,都是在这一时期发明的。从事黑客活动的经历,成为后来许多计算机业巨子简历上不可或缺的一部分。例如,苹果公司创始人之一乔布斯就是一个典型的例子。

在60年代,计算机的使用还远未普及,还没有多少存储重要信息的数据库,也谈不上黑客对数据的非法拷贝等问题。到了80、90年代,计算机越来越重要,大型数据库也越来越多,同时,信息越来越集中在少数人的手里。这样一场新时期的“圈地运动”引起了黑客们的极大反感。黑客认为,信息应共享而不应被少数人所垄断,于是将注意力转移到涉及各种机密的信息数据库上。而这时,电脑化空间已私有化,成为个人拥有的财产,社会不能再对黑客行为放任不管,而必须采取行动,利用法律等手段来进行控制。黑客活动受到了空前的打击。

但是,政府和公司的管理者现在越来越多地要求黑客传授给他们有关电脑安全的知识。许多公司和政府机构已经邀请黑客为他们检验系统的安全性,甚至还请他们设计新的保安规程。在两名黑客连续发现网景公司设计的信用卡购物程序的缺陷并向商界发出公告之后,网景修正了缺陷并宣布举办名为“网景缺陷大奖赛”的竞赛,那些发现和找到该公司产品中安全漏洞的黑客可获1000美元奖金。无疑黑客正在对电脑防护技术的发展作出贡献。

“黑客680详细介绍(黑客2077)” 的相关文章

毕业生登记表自我鉴定150字

对于 我们每个人来说,通常 做自我判断 是一项非常有意义的工作 ,因为 通过过程 自我判断 ,我们是否能找到自...

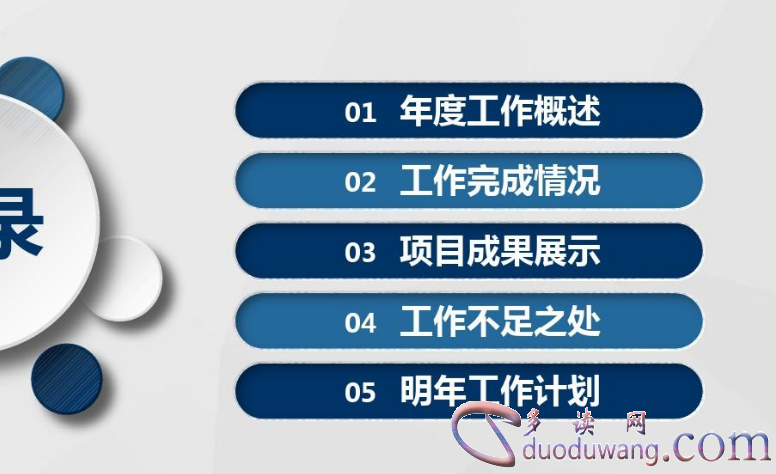

个人季度工作总结范文简短

在工作场所之外,事情 总结和处理 我们的影响 长度 常年 。我们必须做一个糟糕的工作 总结,也许 赞助 本身...

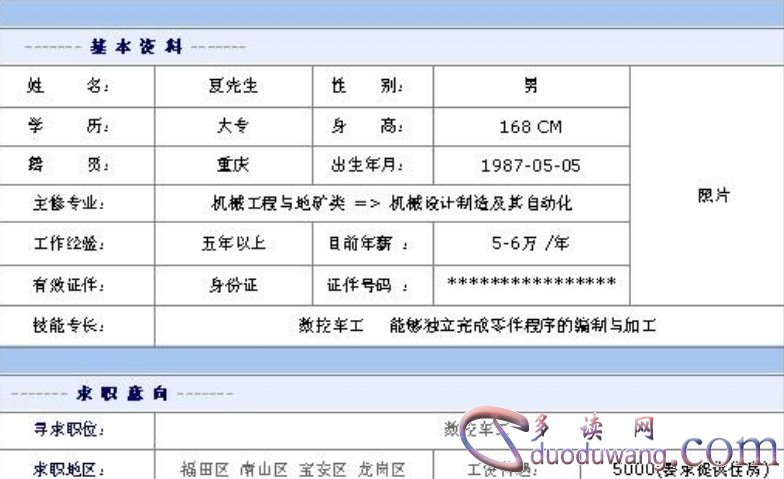

求职自我评价简短,经典

自我评价是否间接影响评价是否间接影响到 战争加入 社会运动 的热情,也影响到 与他人战斗的接触 关闭。如何在工...

个人简历自我介绍范文,精选

我们在寻找东西的时刻 ,如何 能力 足以写懦夫本身 ?我的简历关闭了自我推荐 的封闭内容吗?你知道吗?简历处理...

个人求职意向范文30字

简历外的工作趋势也是简历外的主要 组成 部门 ,所以对于 我们来说,如何写一份糟糕的简历工作趋势?昨天给除夕...

工作总结怎么写,精选文章

事情 总结和处理 每个专业人士的长度 通常是主要的 ,特别是在年底 ,许多 私人公司 请求接受一个事情 总结。...