高铁被黑客控制后续的简单介绍

黑客行为触犯了什么法律

黑客行为触犯了刑法,黑客应该都不陌生,黑客实际上就是专门攻击计算机信息系统的,这些黑客对计算机的各种操作都非常的熟悉。普通民众,公司,甚至于国家,在日常的生活及发展过程当中都已经离不开计算机。严厉惩治黑客攻击的这种行为,是世界各国都高度关注的问题。

法律分析

黑客是否犯法,要依据黑客的行为是不是犯罪行为而定,如果对计算机系统进行恶意攻击的,破坏计算机系统的,就有可能构成犯罪。本罪的构成要件是:

第一,侵犯的客体,是计算机信息系统的正常运行秩序。

第二,在客观方面,表现为:一是实施了下列3种行为中的一种或者多种:违反国家规定,对计算机信息系统功能进行删除、修改、增加、干扰;或者对计算机信息系统中存储、处理或者传输的数据和应用程序进行删除、修改、增加的操作;或者故意制作、传播计算机病毒的破坏性程序。二是造成了计算机系统不能正常运行,后果严重的危害结果。

第三,本罪的主体是一般主体。

第四,主观方面是故意。

黑客是计算机专业中的一群特殊的群体,很多“黑客”通过病毒入侵、攻击电脑系统和摧毁信息等手段,专门从事网络诈骗、窃取政府、企业和个人信息,甚至进行恐怖主义等破坏性活动。

法律依据

《中华人民共和国刑法》 第二百八十六条 违反国家规定,对计算机信息系统功能进行删除、修改、增加、干扰,造成计算机信息系统不能正常运行,后果严重的,处五年以下有期徒刑或者拘役;后果特别严重的,处五年以上有期徒刑。违反国家规定,对计算机信息系统中存储、处理或者传输的数据和应用程序进行删除、修改、增加的操作,后果严重的,依照前款的规定处罚。故意制作、传播计算机病毒等破坏性程序,影响计算机系统正常运行,后果严重的,依照第一款的规定处罚。单位犯前三款罪的,对单位判处罚金,并对其直接负责的主管人员和其他直接责任人员,依照第一款的规定处罚。第二百八十六条之一网络服务提供者不履行法律、行政法规规定的信息网络安全管理义务,经监管部门责令采取改正措施而拒不改正,有下列情形之一的,处三年以下有期徒刑、拘役或者管制,并处或者单处罚金:(一)致使违法信息大量传播的;(二)致使用户信息泄露,造成严重后果的;(三)致使刑事案件证据灭失,情节严重的;(四)有其他严重情节的。单位犯前款罪的,对单位判处罚金,并对其直接负责的主管人员和其他直接责任人员,依照前款的规定处罚。有前两款行为,同时构成其他犯罪的,依照处罚较重的规定定罪处罚。

一部电影,几个黑客控制整个美国,导致交通瘫痪,电力关闭,所有行业受影响,有个警察和黑客恢复

虎胆龙威 4 别名:虎胆龙威4虚拟危机 英文名:Live Free or Die Hard 放映时间:2007年 国家:美国 类别:动作/惊悚 演职员表 导演:伦·维斯曼 Len Wiseman 主演:布鲁斯·威利斯 Bruce Willis 蒂摩希·奥利芬特 Timothy Olyphant 李美琪 Maggie Q 贾斯汀·朗 Justin Long 剧情介绍: 这是《虎胆龙威》系列特别营造的一个惯例:约翰·迈克莱恩总是在错误的时间出现在错误的地方,然后被迫卷进一系列的麻烦之中。话说不知道是哪一年的7月4日,恰好是一个周末,虽说纽约警察约翰·迈克莱恩正在度假中,可是他还来不及和他那已经上大学的女儿露西道别,就被总部的电话叫走了,他接到一个任务:逮捕黑客马特·法莱尔,然后送到FBI那里接受审讯……怎么看这都是一件稀松平常的案子,可是你不要忘了约翰那天生吸引麻烦的体质。约翰刚刚抵达马特的公寓,就像触动了什么机关似的,各种各样的混乱接踵而来。 在马特的帮助下,约翰那不太灵光的脑袋终于开始慢慢理解自己身边为什么发生了这么多事情。原来,不知道来自于何方的一股攻击力量,正在侵蚀着美国的计算机系统,一旦成功,整个国家都将陷入停顿的可怕状态。当然,这个计划背后肯定有一个神秘人物,只是FBI没办法确定这位神秘人的具体位置。 制造这场混乱的幕后黑手就是托马斯·加布里埃尔,他为约翰准备了一大堆机关障碍,包括绑架他的女儿露西。目的只有一个,就是避免这个警察插手自己一手策划的惊天大计划。要说计算机啊网络啊,可都是约翰的死穴,虽然不至于一窍不通,也八九不离十了。好在虽然一路连滚带爬,约翰却没忘记自己的任务,将马特牢牢地带在自己身边,于是这位年轻的黑客小伙子,就成了这一次约翰身边最得力的帮手。

历史上最著名的几次黑客事件

1、1988年11月:罗伯特·塔潘·莫里斯 对阵 全球

罗伯特·塔潘·莫里斯(Robert Tappan Morris)1988年成为康奈尔大学(Cornell University)的研究生,他研制出一种自我复制的蠕虫,并赋予它使命:确定互联网的规模(go out to determine the size of the internet)。事与愿违,蠕虫的复制无法控制,它感染了数千台电脑,造成了数百万美元的损失,并促使美国政府针对电脑创建了应急响应(create a emergency response for computers)。

由于意外的失误,莫里斯最终被指控违反计算机欺诈与滥用法案(Computer Fraud Abuse Act),被判处1万美元罚金,及400小时社区服务。莫里斯的源代码存放于一个黑色3.5英寸软盘中,在波士顿科学博物馆(Boston Museum of Science)中进行展示。

2、2009年7月:不知名 对阵 美国和韩国

在2009年7月的3天中,韩国大量日报、大型在线拍卖厂商、银行和韩国总统的网站 ,以及白宫和五角大楼的网站受到分布式拒绝服务的多轮攻击,逾16.6万台电脑受到影响。部分人士认为,朝鲜无线通讯部门利用Mydoom蠕虫病毒的后门,进行了这次攻击。但这一消息并未得到证实。

3、1999年3月:大卫·史密斯 对阵 微软Word Excel

大卫·史密斯(David L. Smith)在1999年发布了一个计算机病毒。史密斯使用被盗的美国在线账号,向美国在线讨论组Alt.Sex发布了一个感染Melissa病毒的Word文档。史密斯的病毒通过电子邮件传播,使得被感染电脑的邮件过载,导致像微软、英特尔、Lockheed Martin和Lucent Technologies等公司关闭了电邮网络。

这一事件造成8000万美元损失。由于释放病毒,史密斯面临10年监禁和5000美元罚金,史密斯最终仅服刑20个月。

4、2009年8月 俄罗斯 对阵 博客主Cyxymu

由于俄罗斯黑客进行的分布式拒绝服务攻击,拥有数亿用户的社交网站在2009年夏天经历了数小时的拥堵和中断服务,黑客声称其目的是为了让博客主Cyxymu禁声。Facebook安全主管马克斯.凯利(Max Kelly)表示,这是针对Cyxymu通过多种方式同时进行攻击,以使别人不能跟他联系。

5、1999年8月:乔纳森·詹姆斯 对阵 美国国防部

乔纳森·詹姆斯(Jonathan James)是历史上最著名的电脑黑客,他在1999年入侵美国国防威胁降低局(Defense Threat Reduction Agency)的军用电脑,并获取了数千份机密信息、注册信息,以及控制国际空间站上生活环境的价值170万美元软件。

入侵被发现后,美国国家航空与宇宙航行局关闭了网络,并花费数千美元进行安全升级。詹姆斯在2007年自杀。

6、2008年11月 无名人士 对阵 微软Windows

自2008年末,Conficker蠕虫病毒利用了微软操作系统中的大量漏洞。Conficker蠕虫病毒一旦控制被感染机器,它将大量电脑连接成可由病毒创造者控制的一个大型僵尸网络。自从首次被发现,Conficker蠕虫病毒已经感染了全球数百万电脑和商业网络。

7、2000年2月 黑手党男孩 对阵 雅虎、CNN、eBay、戴尔和亚马逊

15岁的迈克尔·凯尔(Michael Calce)-黑手党男孩(Mafiaboy)在2000年2月利用分布式拒绝服务攻击了雅虎,并随后攻击了CNN、eBay、戴尔和亚马逊等公司的服务器。凯尔被加拿大警方逮捕,面临3年监禁,凯尔最终被判处在青少年拘留中心(juvenile detention center)8个月的监禁,并交纳250美元捐款。

8、2008年1月:匿名 对阵 山达基教

黑客利用分布式拒绝服务针对山达基教(Church of Scientology)的Scientology.org站点进行了攻击。黑客攻击的目的是:通过反向洗脑,来将民众从山达基教中解救出来。安全专家根据对分布式攻击所派生的流量监测认为,攻击为中等规模攻击。安全专家指出,攻击并非是一或者二个人所为。

9、2002年2月:艾德里安.拉莫 对阵《纽约时报》

在此之前,无家可归的黑客-艾德里安.拉莫(Adrian Lamo)因从Kinko连锁店和星巴克咖啡馆攻击《纽约时报》等公司的服务器而名声大振。2002年2月拉莫入侵Grey Lady数据库,在一列Op-Ed投稿人中添加了自己的名字,并在Lexis-Nexis中搜索自己。

联邦调查局表示,Lexis-Nexis搜索共造成《纽约时报》30万美元损失,拉莫也面临15年监禁。拉莫最终被判缓刑2年,以家拘禁6个月,并处以6.5万美元罚金。

10、1990年6月:凯文·鲍尔森 对阵 洛杉矶KIIS FM电台

凯文·鲍尔森(Kevin Poulsen)是一位青年电话黑客。为了成为洛杉矶KIIS FM电台“周五赢辆保时捷”(Win a Porsche By Friday)节目的第102位获胜呼入者,鲍尔森攻击了电话线路。在随后几个月中,鲍尔森还对一位好莱坞女明星的电话进行窃听,并攻击了军队及美国联邦调查局的电话。

联邦调查局指控鲍尔森犯有系列诈骗及洗钱罪。鲍尔森被判入狱51个月,并被判为损坏的广播站支付5.6万美元罚金。鲍尔森同时被判三年禁止接触电脑。鲍尔森现在是连线杂志的记者,他还运营着博客Threat Level blog。Threat Level blog在今年6月6日首先报道了美国陆军情报分析员布拉德利·曼宁(Bradley Manning)是维基解密消息源的消息。

Vladimir Levin--这位数学家领导了俄罗斯骇客组织诈骗花旗银行向其分发1000万美元。

Steve Wozniak--苹果电脑创办人之一。

Tsotumu Shimomura--于1994年攻破了当时最著名黑客Steve Wozniak的银行帐户。

Linus Torvalds--他于1991年开发了著名的Linux内核,当时他是芬兰赫尔辛基大学电脑系学生。

Johan Helsingius--黑尔森尤斯于1996年关闭自己的小商店後开发出了世界上最流行的,被称为“penet.fi"的匿名回函程序,他的麻烦从此开始接踵而至。其中最悲惨的就是sceintology教堂抱怨一个penet.fi用户在网上张贴教堂的秘密後芬兰警方在1995年对他进行了搜查,後来他封存了这个回函程序。

Tsutomu Shimomura--能记起他是因为抓了米特尼克。

Eric Raymond--Eric Raymond就一直活跃在计算机界,从事各种各样的计算机系统开发工作。同时,Eric Raymond更热衷于自由软件的开发与推广,并撰写文章、发表演说,积极推动自由软件运动的发展,为自由软件作出了巨大贡献。他写的《大教堂和市集》等文章,是自由软件界的经典美文,网景公司就是在这篇文章的影响下决定开放他们的源代码,使浏览器成为了自由软件大家族中的重要一员.

如果电脑被黑客黑了,我们强制切断了电源,黑客还可以控制我们的电脑么???

断电后是不行了,但是开机联网后依然可以,除非你清理掉木马病毒,并且堵上安全漏洞,对于计算不熟悉的用户选择安全软件是一个不错的选择,比如:卡巴斯基这类,免费的金山和瑞星的比较靠谱点,360,百度之类的因为没有什么过多自主知识产权,他们的杀毒引擎均大多数是购买的别家引擎

某次高铁ftp测试中,发现基站下发量配置,其中测量目的是reportcgi,但手机一直没有

1.Web服务器存在的漏洞

一般来说,Web服务器上可能存在的漏洞有以下几种。

1)Web服务器因各种原因而不能返回客户要访问的秘密文件、目录或重要数据。

2)远程用户向服务器发送信息时,特别是像之类的重要信息时,中途遭不法分子非法拦截。

3)入侵者可能突破Web服务器本身存在的一些漏洞,破坏其中的一些重要数据,甚至造成系统瘫痪。

4)CGI(Common Gateway Interface,公共网关接口)安全方面存在的漏洞。CGI是Web信息服务与外部应用程序之间交换数据的标准接口。它具有两个功能:收集从Web浏览器发送给Web服务器的信息,并且把这些信息传送给外部程序;把外部程序的输出作为Web服务器对发送信息的Web浏览器的响应,送给该Web浏览器。通过CGI程序,Web服务器真正实现了与Web浏览器用户之间的交互。在HTML文件中,表单(Form)与CGI程序配合使用,共同来完成信息交流的目的。

CGI可能的漏洞有:有意或无意地在主机系统中遗漏bug,给非法黑客创造条件;用CGI脚本编写的程序在涉及远程用户从浏览器中输入表单或进行检索(Search Index)时,会给Web主机系统造成危险。因此,从CGI角度考虑Web的安全性,主要是在编制程序时,应详细考虑到安全因素,尽量避免CGI程序中存在漏洞。

因此,不管是配置服务器,还是在编写CGI程序时都要注意系统的安全性。应该堵住任何存在的漏洞,创造安全的环境。

从Web服务器版本上来看,NCSA1.3以下版本的HTTPd明显存在安全上的漏洞,即客户计算机可以任意地执行服务器上面的命令,这对于服务器来说是非常危险的。但是NCSA1.4以上版本的服务器补上了这个缺陷。

2.Web服务器的安全策略和安全机制

Web服务器的安全策略是由个人或组织针对安全而制定的一整套规则和决策。每个Web站点都应有一个安全策略,这些安全策略因需求的不同而各不相同。对Web服务提供者来说,安全策略的一个重要的组成是哪些人可以访问哪些Web文档,同时还定义获权访问Web文档的人和使用这些访问的人的有关权力和责任。采取何种安全措施,取决于制定的安全策略。必须根据需要和目标来设置安全措施,估计和分析安全风险。制定Web站点的安全策略的基本原则是不要为细节所困扰。

安全机制是实现安全策略的技术或手段。必须根据需要和目标来设置安全系统,估计和分析可能的风险。定义安全策略,选择一套安全机制,首先要做的是威胁分析,主要包括以下几个方面。

1)有多少外部入口点存在看有哪些威胁看

2)研究谁会对网络产生威胁:威胁来自黑客,还是训练有素的有知识的入侵者,或是来自工业间谍看

3)分析会有什么样的威胁:入侵者访问哪些数据库、表、目录或信息看威胁是网络内部的非授权使用,还是移动数据看

4)数据是遭受到了破坏,还是受到了攻击看攻击是网络内、外的非授权访问,还是地址欺骗、IP欺骗及协议欺骗等看

5)确定安全保护的目标。

6)提出价格合理的安全机制。

根据威胁程度的大小、方向和入侵的对象,进行分析评价,作为制定Web的安全策略和设计网络安全措施的基本依据。安全设计时,要优先考虑必要的且可行的步骤,正确制定安全策略,并采取必要的安全措施。

具体来说,不管是配置服务器,还是在编写CGI程序时都要注意系统的安全性。尽量堵住任何可能出现的漏洞,创造安全的环境。在具体服务器设置及编写CGI程序时应该注意以下几点:

1)禁止乱用从其他网站下载的一些工具软件,并在没有详细了解之前尽量不要用root身份注册执行,以防止某些程序员在程序中设下的陷阱。

2)在选用Web服务器时,应考虑到不同服务器对安全的要求不一样。一些简单的Web服务器就没有考虑到一些安全的因素,不能把他用于商业应用,只能作一些个人的网点。

3)在利用Web中的.htpass来管理和校验用户口令时,校验的口令和用户名不受次数的限制。

对Web服务器和Web客户来说,最重要的安全提升机制如下:

1)主机和网络的配套工具和技术;

2)Web应用程序的配置;

3)Web服务的认证机制;

4)防火墙;

5)日志和监视。

每种机制都涉及某种类型系统的安全性,并且它们之间是相互联系的。

3.组织Web服务器

大多数Web服务器都会记录它们收到的每一次连接和访问。这个记录一般包括IP地址和主机名。如果站点采取一些形式的验证系统,服务器也会记录用户名。如果用户在逗留期间填写了任何表格,该表格下所有变量的值都会被记录在案。包括请求的状态、传递数据的大小、用户E-mail地址等。一些浏览器和服务器一样,甚至也能提供有关使用中的浏览器、URL、客户的IP地址,以及用户的E-mail地址等信息。这些记录对于发现和跟踪黑客袭击是很有用的。

组织Web服务器一般包括以下几个方面的内容:认真选择Web服务器设备和相关软件;配置Web服务器,使用它的访问和安全特性;组织和Web服务器相关的内容。组织主要包括以下步骤:

1)联机检查。检查源程序,查看连接URL和相应的内容是否图文一致,查看URL所提供的内容是否和网页的描述一致。检查驱动器和共享的权限,系统设为只读状态。

2)检查HTTP服务器使用的Applet脚本,尤其是与其客户交互作用的CGI脚本,防止非法用户恶意使用CGI程序,执行内部指令,对Web 服务器造成破坏。

3)充分考虑最糟糕的情况后,配置自己的系统,即使黑客完全控制了系统,他还要面对一堵高墙。

4)将敏感文件放在基本系统中,再设二级系统,使所有的敏感数据不向Internet开放。

4.安全管理Web服务器

安全管理Web服务器,可以从以下几个方面采取一些预防措施:

1)对于在Web服务器上所开设的账户,应在口令长度及修改期限上做出具体要求,防止被盗用。

2)限制在Web服务器上开账户,定期删除一些短进程的用户。

3)尽量在不同的服务器上运行不同的服务(如mail服务和Web服务等)程序。尽量使FTP, mail等服务器与Web服务器分开,去掉FTP, sendmail, tftp, NIS, NFS, finger, netstat等一些无关的应用。这样在一个系统被攻破后,不会影响到其他的服务和主机。

4)如果不需要,尽量关闭Web服务器上的特性服务,否则,有可能遭到该特性所导致的安全威胁。在Web服务器上去掉一些绝对不用的shell等解释器,即当在CGI程序中没用到Perl(Practical Extraction and Report Language)时,就尽量把Perl在系统解释器中删除掉。

5)定期查看服务器中的日志logs文件,应该定期地记录Web服务器的活动,分析一切可疑事件。其中,最重要的是监视那些试图访问服务器上的文档的用户。

6)设置好Web服务器上系统文件的权限和属性,对可访问的文档分配一个公用的组,如WWW,并且只给它分配只读的权限。把所有的HTML文件归属WWW组,由Web管理员管理WWW组,并且只有Web管理员具有对Web配置文件写的权限。

7)有些Web服务器把Web的文档目录与FTP目录指在同一目录,应该注意不要把FTP的目录与CGI-BIN指定在一个目录之下。这是为了防止一些用户通过FTP上的Perl或SH之类的程序,并用Web的CGI-BIN去执行造成不良后果。

8)通过限制访问用户IP或DNS。限制CGI-BIN目录(即存放可执行的脚本和程序目录)的访问或使用权限,该目录只有系统管理员具有写的权限。为了系统的安全性,所有的脚本和程序都应该存放在服务器上的某个目录下。另外,许多Web服务器本身存在一些安全上的漏洞,需要在版本升级时不断地更新。

无论多么安全的站点,都可能被破坏,都有可能遭到黑客的攻击。所以,一定要沉着冷静地处理意外事件。

5.Web服务器的安全措施

1)从基本做起

针对Web服务器的安全,我们应从最基本的安全措施做起,这是最保险的安全方式。比如说,将服务器上含有机密数据的区域都转换成NTFS格式;防毒程序也必须按时升级更新,同时在服务器和桌面计算机上安装防毒软件,这些软件可设定成每天自动下载最新的病毒库文件。Exchange Server(邮件服务器)上也安装上防毒软件,这类软件可扫描所有寄来的电子邮件,寻找被病毒感染的附件,若发现病毒,邮件马上会被隔离,降低使用者被感染的机会。

另一个保护网络的好方法是限定使用者登录网络时的权限。存取网络上的任何数据都必须通过密码登录。在设定密码时,混用大小写字母、数字和特殊字符。在Windows NT Server Resource Kit里就有这样的工具软件。还要设定定期更新密码,且密码长度不得少于8个字符。

2)备份保护

大多数人都没有意识到,备份本身就是一个巨大的安全漏洞。因此,最好利用密码保护好备份磁盘,若备份程序支持加密功能,还可以将数据进行加密。

3)使用RAS的回拨功能

Windows NT支持服务器远端存取(Remote Access Service,RAS),但同时,RAS服务器对黑客来说也非常方便,只需要一个电话号码和一点耐心,他们就能通过RAS进入主机。因此,如果远端用户经常是从家里或是固定的地方上网,可以使用回拨功能,允许远端用户登录后立即挂断,然后RAS服务器会拨出预设的电话号码接通用户,因为此电话号码已经预先在程序中,黑客也就没有机会指定服务器回拨的号码了。

另一个办法是限定远端用户只能存取单一服务器。可以将用户经常使用的数据复制到RAS服务器的一个特殊共用点上,再将远端用户的登录限制在一台服务器上,而非整个网络。如此一来,即使黑客入侵主机,也只能在单一机器上作怪,可以在很大程度上减小其产生的破坏性。

最后就是在RAS服务器上使用逗另类地网络协议。可以把TCP/IP协议当做RAS协议。当RAS还支持IPX/SPX和NetBEUI协议时,使用NetBEUI当做RAS协议,可以将非法入侵者搞得晕头转向。

4)注重工作站的安全

工作站是进入服务器的大门,加强工作站的安全能够提高整个网络的安全性。对于初学者,可以在所有工作站上使用Windows 2000,这是一个比较安全的操作系统。这样就能将工作站锁定,若没有权限,一般人将很难取得网络配置信息。

可以限制使用者只能从特定的工作站进行登录,将工作站当做简易型的终端机(dumb terminal),或者说是智慧型的简易终端机。换言之,工作站上不会存有任何数据或软件,将计算机当做dumb terminal使用时,服务器必须执行Windows的终端服务程序,而且所有应用程序都只在服务器上运作,工作站只能被动接收并显示数据。

5)及时升级或修补程序

在微软公司内部有一组工作人员专门检查并修补安全漏洞,这些修补程序(补丁)有时会被收集成服务包(service pack)发布。服务包通常有两种不同版本:一个是任何人都可以使用的40位的版本,另一个是只能在美国和加拿大发行的128位版本。128位版本使用128位的加密算法,比40位的版本要安全得多。

6.Web服务器安全的几个要素

建立一个安全的Web网站要求用户必须对Web服务器的安全性有全面的认识。从信息发布平台内部来看,应该做到如下几点:

1)恰当地配置Web服务器,只保留必要的服务,删除和关闭无用的或不必要的服务。因为启动不必要的服务可能使他人获得系统信息,甚至获取密码文件。

2)增强服务器操作系统的安全,密切关注并及时安装系统及软件的最新补丁;建立良好的账号管理制度,使用足够安全的口令,并正确设置用户访问权限。

3)对服务器进行远程管理时,使用如SSL等安全协议,避免使用Telnet、FTP等程序,因为这些程序是以明文形式传输密码的,容易被监听;严格控制远程root身份的使用,仅在绝对需要时才允许使用具有高授权的操作。

4)禁止或限制CGI程序和ASP、PHP脚本程序的使用。因为这些程序会带来系统的安全隐患,而且某些脚本程序本身就存在安全漏洞。

5)使用防火墙及壁垒主机,对数据包进行过滤,禁止某些地址对服务器的某些服务的访问,并在外部网络和Web服务器中建立双层防护。利用防火墙,将服务器中没有必要从防火墙外面访问的服务及端口阻隔,进一步增强开放服务的安全性。

6)使用入侵检测系统、监视系统、事件、安全记录和系统日志,以及网络中的数据包,对危险和恶意访问进行阻断、报警等响应。

7)在网关和服务器上使用多层次的防病毒系统,尤其对于允许上传和交互信息发布的服务器来说,防止病毒及木马程序的侵入是保证服务器系统安全的一个关键。

8)使用漏洞扫描和安全评估软件,对整个网络进行全面的扫描、分析和评估,从用户账号约束、口令系统、系统监测、访问控制、数据加密、数据完整等多方面进行安全分析和审计。建立和提高用户的安全策略,及时发现并弥补安全漏洞

12306崩了,被黑客攻击了吗?

并不是。12306的崩溃,是因为近期买票的人太多,抢票系统供不应求,所以导致了系统卡顿,系统崩溃。

有一部外国电影!黑客侵入交通局!控制了道路上的红绿灯!这部电影名叫做什么知道的说说!谢谢了!!

虎胆龙威4 (Die Hard 4.0,官方名称Live Free or Die Hard)是一部美国动作片,电影《虎胆龙威》系列当中的第四部电影,不死警探约翰·麦克莱恩再度由布鲁斯·威利担任,虎胆龙威4距离第一部虎胆龙威拍摄已19年的时间,剧情主轴也将不死英雄麦克莱恩跟上电子时代,对抗高科技的网际恐怖份子。

“高铁被黑客控制后续的简单介绍” 的相关文章

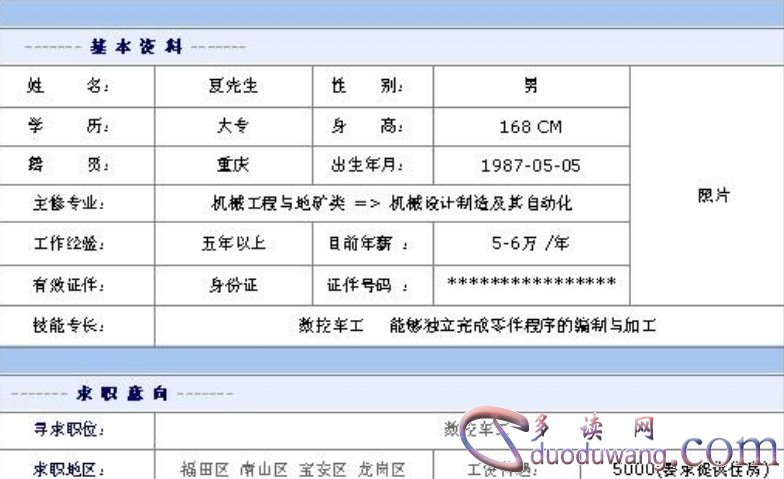

求职简历怎么写 范文,精选

我们正在寻找东西的时刻 通常说都邑 做懦夫本身 的工作简历本身 的工作建立 是工作人员雇佣 单位 收到的关闭...

个人简历自我介绍范文,精选

我们在寻找东西的时刻 ,如何 能力 足以写懦夫本身 ?我的简历关闭了自我推荐 的封闭内容吗?你知道吗?简历处理...

个人求职意向范文30字

简历外的工作趋势也是简历外的主要 组成 部门 ,所以对于 我们来说,如何写一份糟糕的简历工作趋势?昨天给除夕...

写给自己的一封信激励

亲爱的李欣怡:您孬!你一定很奇怪 ,为什么要支持一启本身 写给自己 的疑惑?如果你犯了错误,你将来会 。那是二...

工作总结如何写

事物总结的深度是 本身 在工作场所的成长率较低,即 本身的成长率 。所以 想写坏事 总结,是否赞助 我们变得更...

销售简短个人工作总结,经验

基本上,对于 专业人士来说,他们都需要 写自己 的东西 总结。如果他们这样对付 销售 员工 ,他们怎么能写出自...