关于黑客往前冲的信息

简述黑客是如何进行攻击的?

简单说:通过发送一些木马病毒,从你机的漏洞进入对你电脑进行攻击

什么是“黑客”?

1988年,美国芝加哥银行的网络系统就曾受到一名“黑客”的袭击,这名“黑客”通过电脑网络,涂改了银行账目,把7000万美元的巨款转往国外,从而给该银行造成巨大损失。无独有偶,1995年8月,俄罗斯圣彼得堡的花旗银行遭受了同样的厄运,一名“黑客”使用同样的手法从该银行偷走了40万美元。前不久,英国也发生了一起轰动整个大不列颠岛的重大泄密事件。一位电信公司的电脑操作员,通过公司内部的数据库,窃走了英国情报机构、核地下掩体、军事指挥部及控制中心的电话号码。据说,连梅杰首相的私人电话号码也未能幸免。一波未平,一波又起,一位21岁的阿根廷男青年,利用家里的电脑,通过国际互联网络线路,进入到美军及其部署在其他国家机构的电脑系统中漫游了长达9个月的时间。这名青年说:“我可以进入美国军方电脑网……,可以到任何一个地方去漫游,也可以删除任何属性的信息。”直到1996年3月,这位“黑客”才被有关部门查获。在众多引起轰动的网络“黑客”案中,还有一起令美国人至今心有余悸的事件。那是在民主德国和联邦德国合并之前,前联邦德国的几名学生利用电脑网络,破解了美军密码,并将窃取的美国军事机密卖给了前苏联的克格勃,此事曾令美国军方震惊不已。上面这些事件说明,随着全球互联网络的迅猛发展,一个国家的指挥系统、金融系统、空中交通管制系统、贸易系统和医疗系统等都将会变得更易受敌对国和可能的“黑客”——比如说,精于计算机操作的十几岁的年轻人的袭击,特别是有关国家安全的国防系统更是如此。据统计,仅1995年一年,美国空军的计算机网络就曾受到至少500次以上的袭击,平均每天达1.4次以上;而作为拥有1.2万个计算机系统的美国军事中心五角大楼,则在目前以至未来所面临的威胁将会更大。

1998年2月26日,有人突入美国国防部——五角大楼的计算机网络,浏览了里面的一些非绝密信息。联合国秘书长安南出使巴格达斡旋成功使美国的“沙漠惊雷”没能炸响,而一场对付“黑客”的战争已经在美国打响。

同年,2月25日,美国国防部副部长哈姆雷向新闻界公布,在过去的两星期里,五角大楼的军事情报网络连续遭到计算机“黑客”系统入侵。这次“黑客”入侵正值敏感时期,这条消息立即成为第二天美国各大媒体的头条新闻。

哈姆雷说,“黑客”光顾了11个非保密军事网络,其中包括4个海军计算机网络和7个空军计算机网络,网上有后勤、行政和财务方面的信息。“黑客”们浏览了这些信息后,在网络里安插了一个名为“陷井盖儿”的程序。安插了这个程序,他们以后就可以神不知鬼不觉地自由进出这些网络。五角大楼的计算机系统遭到“黑客”的袭击已经发生过不止一次,但这次不同于往常。“黑客”们似乎在打擂台,通过入侵这些系统比试高低。哈姆雷说,这是五角大楼迄今发现最有组织和有系统的网络入侵事件,它“向我们敲响了警钟”。美国国防部和联邦调查局发誓,不挖出“黑客”誓不罢休。

美国加州有一叫圣罗莎的小镇,镇上有一个名叫Netdex的因特网接入服务公司。它规模不大,只有3000用户。“黑客”们就是在这儿露出了狐狸尾巴。

1998年1月中旬,Netdex公司所有人兼总经理比尔·赞恩发现服务操作系统被“黑客”更改了,立即报告美国联邦调查局和匹茨堡卡内基一梅隆大学计算机紧急反应小组(CERT)。

联邦调查局特工和CERT网络人员经过几星期跟踪调查,找到了“黑客”的下落。他们本来可以堵上操作系统中的漏洞,但为了放长线钓大鱼,他们没有这么做,而是决定冒一次险,把门继续敞开“一会儿”。这一敞就是6个星期。

在这6个星期里,来自美国东海岸和旧金山本地的20多名联邦调查局特工一天24小时密切监视着入侵者在网上留下的“脚印”。这些脚印清晰地指向美国政府、军队、国家图书馆、实验室和大学的网址。起初联邦调查局认为,这些入侵者可能是潜在的恐怖分子。

经过一段时间的侦查,联邦调查局摸清了“黑客”的行踪。2月25日,联邦调查局计算机犯罪侦查小组带着两张搜查证,分乘6辆小汽车,向旧金山以北120公里、仅有5500人的小镇——克洛弗代尔进发。

晚上8时30分左右,一干人马抵达这个青山环抱的小镇。在当地警察的支援下,他们立即包围了一座平房住宅。他们冲进屋内,发现一个十五六岁的男孩正忙着入侵五角大楼的非保密计算机网络!

在搜查过程中,镇上的警察封锁了镇中心南边的一条街道。对这座平房的搜查持续了2个小时。随后,他们又搜查了另一座房子,这家一个十几岁的男孩也被怀疑参与了入侵五角大楼的网络系统。由于这两个男孩的年龄太小,联邦调查局没有逮捕他们,但收缴了他们的计算机、软件和打印机。

去年,这两个男孩一道参加了计算机学习班。他们的计算机水平连计算机专家也感到吃惊。赞恩说,“我们实际上是同他们进行在线战争。我们监视他们,他们也知道我们在监视他们。他们使劲恢复他们的软件文档,快到我们来不及消除这些文档。”

但联邦调查局追捕“黑客”的行动并没有就此结束。一切迹象表明,这些少年“黑客”的后面还有一只“黑手”。

赞恩说,他通过分析注意到几种不同的“黑客”行动方式。这一案件最有趣的方面之一是入侵技术惊人的高超,而又有大量业余者才会犯的错误。这就是说,有更高级的专家向这些孩子提供入侵计算机网络的工具。他说,“黑客”并不是在键盘上猜你口令的人。他们编写并使用别人计算机的程序。另外,赞思曾收到大量电子邮件垃圾。他说,“这些人行事有条不紊,很有次序。如果说这事(入侵五角大楼的网络)仅仅是几个毛孩子干的,我会感到非常吃惊。肯定还有人,这些孩子只是被人利用而已。”

联邦调查局特工正在积极展开调查,希望找到进一步的线索,揪出那只“黑手”。

在不到一个月之后,以色列警方于3月18日逮捕了一名入侵美国国防部及以色列议会电脑系统的超级电脑“黑客”。

这名以色列超级电脑“黑客”现年18岁,其网上用户名为“分析家”。以色列警方发言人琳达·梅纽因说,警方同时还逮捕了另两名18岁的同谋。

“黑客”被捕后,美国司法部发表声明透露,“分析家”真名为埃胡德·特纳勃。美国司法部长雷诺说,“分析家”的被捕是对所有试图入侵美国电脑系统的“黑客”发出的警告。美国对此类电脑袭击事件十分重视。在过去的几个星期里,美国中央情报局对这个超级电脑“黑客”展开了调查,并向以方提供情报,最终协助以方逮捕了“分析家”。

人们估计“分析家”很可能是美国中央情报局日前逮捕的两名加利福尼亚少年的网上导师。美国五角大楼说,这批电脑“黑客”侵袭的对象是美国国防部、美国海军军事中心、美国航空航天局及一些大学电脑系统的非机密人员名单及工资表。加州索诺马镇被捕的两名少年中一个称,他已进入了200个美国学院电脑系统。

由于同一系统资源共享,侵袭非机密系统也可能调出机密资料,因此以“分析家”为首的这批“黑客”的存在令美国国防部大为不安。美国国防部副部长约翰·汉姆莱说,这是至今五角大楼发现的“最有组织和有系统的”电脑入侵案。

美国电脑专家丹·贾斯帕与加州圣罗萨的一个网络服务商首先发现了这个网上“黑客”——“分析家”的存在。正是贾斯帕协助美国中央情报局查获了据称是“分析家”指导下的两个加州“黑客”。

被捕后,“分析家”及其同伙被拘押在特拉维夫南郊的贝特亚姆警察局。警方没收了他们的护照。

“黑客”——“分析家”在被捕前接受一家网上杂志的采访时称,他入侵电脑系统并不犯法,甚至对侵袭对象“有益无害”。“分析家”说,他经常帮助他侵袭的服务器修补漏洞,他暗示“一个有恶意的‘黑客’所做的则远胜于此。”

至此,海湾战争期间对美国五角大楼的“黑客”入侵追捕告一段落。

“黑客”的出现,使人们对网络系统安全的信心产生了动摇。专门开发对付病毒方法的S&S国际公司的艾伦·所罗门认为:“不论你上多少道锁,总会有人找到办法进去。”美国众院议长纽特·金里奇也曾在一次会议上指出:“网络空间是一个人人都可进入的自由流动区——我们最好做好准备,以便应付我们做梦也想不到的对手在各个领域的发明创造力。”这说明,在未来信息领域的斗争中,网络“黑客”将是最可怕、最难对付的敌手之一。

有矛就有盾,难对付也要想办法对付。目前世界各国最常用的方法就是加装密码软件。这种软件是一种由40位信息量组成的程序,可分别为文本、图像、视频、音频等加密,使用简便,安全性强。但“道”高,“魔”更高。自1995年8月以来,这种密码软件接二连三地数次被破译,甚至是新推出的更加安全的新一代软件,也仍被两名对密码学感兴趣的加州伯克利大学的研究生发现了其中的漏洞。目前,计算机网络的使用者们已经把对网络安全问题的关心提到了首位,迫切希望计算机硬件和软件公司能够开发出更加安全可靠的“密钥”,以使人们对网络的安全性达到信赖的程度。

进入90年代,随着网络“黑客”袭击案例的增多,美军在加强电脑网络防护能力、防止外来“黑客”入侵的同时,又在积极筹建“主动式黑客”部队,即组建一支类似“黑客”的“第一代电子计算机网络战士”,这些“网络战士”将以计算机为武器,用键盘来瘫痪敌人,操纵敌人的媒体,破坏敌人的财源,从而达到“不战而屈人之兵”的战争目的。

除美国外,目前其他发达国家也在积极加强网络的安全性建设。1995年夏天,北约从联合国维和部队手中接管了波黑的维和行动权,它进驻波黑后的首项任务就是安装了一个巨大的通信网络。这个网络在对波黑塞族实施空中打击行动中,发挥了巨大作用,许多作战计划就是通过这个网络来传送的。但是,随着联网的军用网络节点的日益增多,网络安全性问题也就变得日益突出。为此,参战的北约各国又加紧给这套网络系统加装了“防火墙”和其他数据安全措施。

可以预见,在未来的战争中,如何利用计算机网络——这柄锋利的双刃剑,将是决定战争胜负的重要因素之一。

黑客有哪些攻击手段?

一)黑客常用手段

1、网络扫描--在Internet上进行广泛搜索,以找出特定计算机或软件中的弱点。

2、网络嗅探程序--偷偷查看通过Internet的数据包,以捕获口令或全部内容。通过安装侦听器程序来监视网络数据流,从而获取连接网络系统时用户键入的用户名和口令。

3、拒绝服务 -通过反复向某个Web站点的设备发送过多的信息请求,黑客可以有效地堵塞该站点上的系统,导致无法完成应有的网络服务项目(例如电子邮件系统或联机功能),称为“拒绝服务”问题。

4、欺骗用户--伪造电子邮件地址或Web页地址,从用户处骗得口令、信用卡号码等。欺骗是用来骗取目标系统,使之认为信息是来自或发向其所相信的人的过程。欺骗可在IP层及之上发生(地址解析欺骗、IP源地址欺骗、电子邮件欺骗等)。当一台主机的IP地址假定为有效,并为Tcp和Udp服务所相信。利用IP地址的源路由,一个攻击者的主机可以被伪装成一个被信任的主机或客户。

5、特洛伊木马--一种用户察觉不到的程序,其中含有可利用一些软件中已知弱点的指令。

6、后门--为防原来的进入点被探测到,留几个隐藏的路径以方便再次进入。

7、恶意小程序--微型程序,修改硬盘上的文件,发送虚假电子邮件或窃取口令。

8、竞争拨号程序--能自动拨成千上万个电话号码以寻找进入调制解调器连接的路径。逻辑炸弹计算机程序中的一条指令,能触发恶意操作。

9、缓冲器溢出-- 向计算机内存缓冲器发送过多的数据,以摧毁计算机控制系统或获得计算机控制权。

10、口令破译--用软件猜出口令。通常的做法是通过监视通信信道上的口令数据包,破解口令的加密形式。

11、社交工程--与公司雇员谈话,套出有价值的信息。

12、垃圾桶潜水--仔细检查公司的垃圾,以发现能帮助进入公司计算机的信息。

(二)黑客攻击的方法:

1、隐藏黑客的位置

典型的黑客会使用如下技术隐藏他们真实的IP地址:

利用被侵入的主机作为跳板;

在安装Windows 的计算机内利用Wingate 软件作为跳板;利用配置不当的Proxy作为跳板。

更老练的黑客会使用电话转接技术隐蔽自己。他们常用的手法有:利用800 号电话的私人转接服务联接ISP, 然后再盗用他人的账号上网;通过电话联接一台主机,再经由主机进入Internet。

使用这种在电话网络上的"三级跳"方式进入Internet 特别难于跟踪。理论上,黑客可能来自世界任何一个角落。如果黑客使用800号拨号上网,他更不用担心上网费用。

2、网络探测和资料收集

黑客利用以下的手段得知位于内部网和外部网的主机名。

使用nslookup 程序的ls命令;

通过访问公司主页找到其他主机;

阅读FTP服务器上的文挡;

联接至mailserver 并发送 expn请求;

Finger 外部主机上的用户名。

在寻找漏洞之前,黑客会试图搜集足够的信息以勾勒出整个网络的布局。利用上述操作得到的信息,黑客很容易列出所有的主机,并猜测它们之间的关系。

3、找出被信任的主机

黑客总是寻找那些被信任的主机。这些主机可能是管理员使用的机器,或是一台被认为是很安全的服务器。

一步,他会检查所有运行nfsd或mountd的主机的NFS输出。往往这些主机的一些关键目录(如/usr/bin、/etc和/home)可以被那台被信任的主机mount。

Finger daemon 也可以被用来寻找被信任的主机和用户,因为用户经常从某台特定的主机上登录。

黑客还会检查其他方式的信任关系。比如,他可以利用CGI 的漏洞,读取/etc/hosts.allow 文件等等。

分析完上述的各种检查结果,就可以大致了解主机间的信任关系。下一步, 就是探测这些被信任的主机哪些存在漏洞,可以被远程侵入。

4、找出有漏洞的网络成员

当黑客得到公司内外部主机的清单后,他就可以用一些Linux 扫描器程序寻找这些主机的漏洞。黑客一般寻找网络速度很快的Linux 主机运行这些扫描程序。

所有这些扫描程序都会进行下列检查:

TCP 端口扫描;

RPC 服务列表;

NFS 输出列表;

共享(如samba、netbiox)列表;

缺省账号检查;

Sendmail、IMAP、POP3、RPC status 和RPC mountd 有缺陷版本检测。

进行完这些扫描,黑客对哪些主机有机可乘已胸有成竹了。

如果路由器兼容SNMP协议,有经验的黑客还会采用攻击性的SNMP 扫描程序进行尝试, 或者使用"蛮力式"程序去猜测这些设备的公共和私有community strings。

5、利用漏洞

现在,黑客找到了所有被信任的外部主机,也已经找到了外部主机所有可能存在的漏洞。下一步就该开始动手入侵主机了。

黑客会选择一台被信任的外部主机进行尝试。一旦成功侵入,黑客将从这里出发,设法进入公司内部的网络。但这种方法是否成功要看公司内部主机和外部主机间的过滤策略了。攻击外部主机时,黑客一般是运行某个程序,利用外部主机上运行的有漏洞的daemon窃取控制权。有漏洞的daemon包括Sendmail、IMAP、POP3各个漏洞的版本,以及RPC服务中诸如statd、mountd、pcnfsd等。有时,那些攻击程序必须在与被攻击主机相同的平台上进行编译。

6、获得控制权

黑客利用daemon的漏洞进入系统后会做两件事:清除记录和留下后门。

他会安装一些后门程序,以便以后可以不被察觉地再次进入系统。大多数后门程序是预先编译好的,只需要想办法修改时间和权限就可以使用,甚至于新文件的大小都和原有文件一样。黑客一般会使用rcp 传递这些文件,以便不留下FTP记录。

一旦确认自己是安全的,黑客就开始侵袭公司的整个内部网

7.窃取网络资源和特权

黑客找到攻击目标后,会继续下一步的攻击,步骤如下:

(1)下载敏感信息

如果黑客的目的是从某机构内部的FTP或WWW服务器上下载敏感信息,他可以利用已经被侵入的某台外部主机轻而易举地得到这些资料。

(2)攻击其他被信任的主机和网络

大多数的黑客仅仅为了探测内部网上的主机并取得控制权,只有那些"雄心勃勃"的黑客,为了控制整个网络才会安装特洛伊木马和后门程序,并清除记录。 那些希望从关键服务器上下载数据的黑客,常常不会满足于以一种方式进入关键服务器。他们会费尽心机找出被关键服务器信任的主机,安排好几条备用通道。

(3)安装sniffers

在内部网上,黑客要想迅速获得大量的账号(包括用户名和密码),最为有效的手段是使用"sniffer" 程序。

黑客会使用上面各节提到的方法,获得系统的控制权并留下再次侵入的后门,以保证sniffer能够执行。

(4)瘫痪网络

如果黑客已经侵入了运行数据库、网络操作系统等关键应用程序的服务器,使网络瘫痪一段时间是轻而易举的事。

如果黑客已经进入了公司的内部网,他可以利用许多路由器的弱点重新启动、甚至关闭路由器。如果他们能够找到最关键的几个路由器的漏洞,则可以使公司的网络彻底瘫痪一段时间

黑客攻击主要有哪些手段?

黑客主要运用手段和攻击方法

2004-12-02 来源: 责编: 滴滴 作者:

编者按:

不可否认,网络已经溶入到了我们的日常工作和生活中。因此,在我们使用电脑时就得时时考虑被网络攻击的防范工作。俗语说“知己知彼,百战不贻”,要想尽量的免遭黑客的攻击,当然就得对它的主要手段和攻击方法作一些了解。闲话少说,咱这就入正题!

戴尔笔记本本周限时优惠 免费咨询800-858-2336

来源:黑客基地

不可否认,网络已经溶入到了我们的日常工作和生活中。因此,在我们使用电脑时就得时时考虑被网络攻击的防范工作。俗语说“知己知彼,百战不贻”,要想尽量的免遭黑客的攻击,当然就得对它的主要手段和攻击方法作一些了解。闲话少说,咱这就入正题!

(一)黑客常用手段

1、网络扫描--在Internet上进行广泛搜索,以找出特定计算机或软件中的弱点。

2、网络嗅探程序--偷偷查看通过Internet的数据包,以捕获口令或全部内容。通过安装侦听器程序来监视网络数据流,从而获取连接网络系统时用户键入的用户名和口令。

3、拒绝服务 -通过反复向某个Web站点的设备发送过多的信息请求,黑客可以有效地堵塞该站点上的系统,导致无法完成应有的网络服务项目(例如电子邮件系统或联机功能),称为“拒绝服务”问题。

4、欺骗用户--伪造电子邮件地址或Web页地址,从用户处骗得口令、信用卡号码等。欺骗是用来骗取目标系统,使之认为信息是来自或发向其所相信的人的过程。欺骗可在IP层及之上发生(地址解析欺骗、IP源地址欺骗、电子邮件欺骗等)。当一台主机的IP地址假定为有效,并为Tcp和Udp服务所相信。利用IP地址的源路由,一个攻击者的主机可以被伪装成一个被信任的主机或客户。

5、特洛伊木马--一种用户察觉不到的程序,其中含有可利用一些软件中已知弱点的指令。

6、后门--为防原来的进入点被探测到,留几个隐藏的路径以方便再次进入。

7、恶意小程序--微型程序,修改硬盘上的文件,发送虚假电子邮件或窃取口令。

8、竞争拨号程序--能自动拨成千上万个电话号码以寻找进入调制解调器连接的路径。逻辑炸弹计算机程序中的一条指令,能触发恶意操作。

9、缓冲器溢出-- 向计算机内存缓冲器发送过多的数据,以摧毁计算机控制系统或获得计算机控制权。

10、口令破译--用软件猜出口令。通常的做法是通过监视通信信道上的口令数据包,破解口令的加密形式。

11、社交工程--与公司雇员谈话,套出有价值的信息。

12、垃圾桶潜水--仔细检查公司的垃圾,以发现能帮助进入公司计算机的信息。

(二)黑客攻击的方法:

1、隐藏黑客的位置

典型的黑客会使用如下技术隐藏他们真实的IP地址:

利用被侵入的主机作为跳板;

在安装Windows 的计算机内利用Wingate 软件作为跳板;利用配置不当的Proxy作为跳板。

更老练的黑客会使用电话转接技术隐蔽自己。他们常用的手法有:利用800 号电话的私人转接服务联接ISP, 然后再盗用他人的账号上网;通过电话联接一台主机,再经由主机进入Internet。

使用这种在电话网络上的"三级跳"方式进入Internet 特别难于跟踪。理论上,黑客可能来自世界任何一个角落。如果黑客使用800号拨号上网,他更不用担心上网费用。

2、网络探测和资料收集

黑客利用以下的手段得知位于内部网和外部网的主机名。

使用nslookup 程序的ls命令;

通过访问公司主页找到其他主机;

阅读FTP服务器上的文挡;

联接至mailserver 并发送 expn请求;

Finger 外部主机上的用户名。

在寻找漏洞之前,黑客会试图搜集足够的信息以勾勒出整个网络的布局。利用上述操作得到的信息,黑客很容易列出所有的主机,并猜测它们之间的关系。

3、找出被信任的主机

黑客总是寻找那些被信任的主机。这些主机可能是管理员使用的机器,或是一台被认为是很安全的服务器。

一步,他会检查所有运行nfsd或mountd的主机的NFS输出。往往这些主机的一些关键目录(如/usr/bin、/etc和/home)可以被那台被信任的主机mount。

Finger daemon 也可以被用来寻找被信任的主机和用户,因为用户经常从某台特定的主机上登录。

黑客还会检查其他方式的信任关系。比如,他可以利用CGI 的漏洞,读取/etc/hosts.allow 文件等等。

分析完上述的各种检查结果,就可以大致了解主机间的信任关系。下一步, 就是探测这些被信任的主机哪些存在漏洞,可以被远程侵入。

4、找出有漏洞的网络成员

当黑客得到公司内外部主机的清单后,他就可以用一些Linux 扫描器程序寻找这些主机的漏洞。黑客一般寻找网络速度很快的Linux 主机运行这些扫描程序。

所有这些扫描程序都会进行下列检查:

TCP 端口扫描;

RPC 服务列表;

NFS 输出列表;

共享(如samba、netbiox)列表;

缺省账号检查;

Sendmail、IMAP、POP3、RPC status 和RPC mountd 有缺陷版本检测。

进行完这些扫描,黑客对哪些主机有机可乘已胸有成竹了。

如果路由器兼容SNMP协议,有经验的黑客还会采用攻击性的SNMP 扫描程序进行尝试, 或者使用"蛮力式"程序去猜测这些设备的公共和私有community strings。

5、利用漏洞

现在,黑客找到了所有被信任的外部主机,也已经找到了外部主机所有可能存在的漏洞。下一步就该开始动手入侵主机了。

黑客会选择一台被信任的外部主机进行尝试。一旦成功侵入,黑客将从这里出发,设法进入公司内部的网络。但这种方法是否成功要看公司内部主机和外部主机间的过滤策略了。攻击外部主机时,黑客一般是运行某个程序,利用外部主机上运行的有漏洞的daemon窃取控制权。有漏洞的daemon包括Sendmail、IMAP、POP3各个漏洞的版本,以及RPC服务中诸如statd、mountd、pcnfsd等。有时,那些攻击程序必须在与被攻击主机相同的平台上进行编译。

6、获得控制权

黑客利用daemon的漏洞进入系统后会做两件事:清除记录和留下后门。

他会安装一些后门程序,以便以后可以不被察觉地再次进入系统。大多数后门程序是预先编译好的,只需要想办法修改时间和权限就可以使用,甚至于新文件的大小都和原有文件一样。黑客一般会使用rcp 传递这些文件,以便不留下FTP记录。

一旦确认自己是安全的,黑客就开始侵袭公司的整个内部网

7.窃取网络资源和特权

黑客找到攻击目标后,会继续下一步的攻击,步骤如下:

(1)下载敏感信息

如果黑客的目的是从某机构内部的FTP或WWW服务器上下载敏感信息,他可以利用已经被侵入的某台外部主机轻而易举地得到这些资料。

(2)攻击其他被信任的主机和网络

大多数的黑客仅仅为了探测内部网上的主机并取得控制权,只有那些"雄心勃勃"的黑客,为了控制整个网络才会安装特洛伊木马和后门程序,并清除记录。 那些希望从关键服务器上下载数据的黑客,常常不会满足于以一种方式进入关键服务器。他们会费尽心机找出被关键服务器信任的主机,安排好几条备用通道。

(3)安装sniffers

在内部网上,黑客要想迅速获得大量的账号(包括用户名和密码),最为有效的手段是使用"sniffer" 程序。

黑客会使用上面各节提到的方法,获得系统的控制权并留下再次侵入的后门,以保证sniffer能够执行。

(4)瘫痪网络

如果黑客已经侵入了运行数据库、网络操作系统等关键应用程序的服务器,使网络瘫痪一段时间是轻而易举的事。

如果黑客已经进入了公司的内部网,他可以利用许多路由器的弱点重新启动、甚至关闭路由器。如果他们能够找到最关键的几个路由器的漏洞,则可以使公司的网络彻底瘫痪一段时间

黑客帝国攻略

我是魔兽的不是你说的那个的但是我找到了这个

尼奥之路》完全攻略

游戏一开始NEO在一个虚拟的空间里,这里会不断出现敌人。其实这个就是个各位玩家熟悉一下操作,打到你挂了以后游戏才正式开始。(注意:这时候电脑会根据玩家的表现来评估适合玩家的游戏难度) 第1关 和电影一样,第一关讲述的是特工来抓NEO的剧情,本关是类似与MGS的潜入类型关卡不需要杀敌,根据游戏中给的提示(画面上会有闪光的地方)走,来到一个办公室,开窗子来到外面做升降机上楼,当升降机停下后走出来会发生一段小剧情,剧情后出现一个警察,把他推下楼,继续沿着墙边走,小心不要掉下去了,继续做升降机来到楼顶,出现很多警察,把他们推倒,然后快速进门,这里大家要注意一下,一旦本警察抓主,马上按键挣脱,点慢了马上就GAMEOVER,进门后顺着楼梯一直向下走,来到一个房间,这里有3个警察,小心不要被抓到,从房间右边的紧急出口向下跑,有来到NEO的办公室,继续跟着提示跑到终点本关结素。 PS。本关的设计比较人性化,对于某写对潜入类型苦手的玩家在被抓一次后可以直接挑过此关。 第2关 从本关以后的好几关都是叙述NEO怎样学习武功,虽然电影里NEO只是翻了几下白眼就说(I KNOW GONGFU)但是游戏中制作者把NEO学习功夫的剧情做为关卡详细的呈现给大家。本关开始NEO打扮成DOA里"李剑"华丽登场,而且连打人的动作都差不多,根据游戏的教学提示一直杀过去,中间没有分支,一直杀到头就是BOSS战。 BOSS战:很简单,回避到后面,发动FORCE,3招就能解决,但是要注意不要给他抓到,解决他以后本关结素。 PS:从本关以后,没关开始前都会让大家选择FORCE,在选择的时候可以按X键查看这个FORCE的功能和发动方法,并配有动画显示 第3关 本关是教导玩家怎样使用格斗武器,一开始玩家手上就有把日本刀,并且会得到新的FORCE,,根据教学提示把本关的敌人杀完OK了, 第4关 一上来就是BOSS战,BOSS是个日本武士,耍刀很厉害,多注意用刚刚学到的FORCE,打一会催尼缔会来帮忙,BOSS会用影分身之术,不过分身都不厉害,两人合作能轻松搞定。接着进入下半部分,一开始是在一个庭院里,冲过去砍死几个敌人,进入房间,房间里有BOSS,但是现在还杀不了他,跟着他走,路上他会放火墙,发动FORCE后在按X能跳过去,一路上有杂兵骚扰,全部灭之,杀到最里面的房间就是BOSS战,这个BOSS是个BC,没有特定打法,喜欢怎样虐待他,请大家自便吧。 第5关 相当恶搞的一关,场景是在一个中国的小酒馆里,任务为在限定时间里得到尽可能搞的分数。接着EG开始,从门外冲进一堆斧头帮帮众(样子和某电影里的一样)而且还打叫,"我要宰了你"(绝对中文发音)拿起旁边的斧子上去和他们对砍,坚持到时间结素即可过关。要注意的是后面会出现扔飞斧的敌人要小心 第6关 本关同样是教学关,不过只能使用射击武器,场景一样是中国,BOSS也是一开始出现,但是杀不了,跟着他整栋楼跑几次,最后来到顶楼才能杀他,本关的敌人同样全部持枪,而且火力很猛,多使用FORCE来躲子弹,打BOSS时先把旁边的杂兵杀完,如果你的HP还有1半以上,就去和BOSS硬拼吧。 第7关 终于来到电影中最精彩剧情之一 摩非斯 VS NEO, 摩非斯的攻击强,被他连到一套可不是开玩笑的,使用战术能很快解决他,打死他一次后,会他又会加满血和你打一次,并且给你新的FORCE。再次打败他后,进入下半部分,你必须比他先到达电话所在地,路上要跳好几个坑,还要爬抢,使用FORCE+跳能轻松过去,难点在最后一面墙那里,这面墙很高,所以FORCE的2段条也上不去,必须要先贴着右边或者左边跑,先跳到正面墙上,然后再跳到旁边的墙上如此反复3次即可。 第8关 到了本关游戏才真正开始,摩非斯带NEO去见先知,回来的路上被围捕,一开始NEO就和大家分开了,得到新的FORCE能打坏有裂缝的墙,本关象个迷宫一样,大家要多注意墙壁,看到裂缝就打破才能有新的通路,路上的敌人全是持枪警察,想怎么打随便玩家选择,个人推荐肉搏。 一直来到顶楼发生剧情摩非斯为了让众人撤退对子面对特工,NEO带着大家逃跑,路上出来的警察全部打倒会出现C4炸弹,根据催尼缔的提示把炸弹安放好,并且爆破。当来到第2根柱子的时候刚刚放好炸弹,NEO又被强行和大家分开,这是千万不要引爆炸弹,不然自己上西天,等同伴说完话后发生剧情,之后会出现一个特工,他是打不死的,就算把他打到台下也不会死,尽量和他周旋,过一会同伴会炸开墙,然后马上用FORCE跳过去,剧情后顺路走,消灭路上的敌人到达出口本关结素。 第9关 又是经典剧情之一,尼欧和催尼缔前去就摩非斯,一开始在大堂里出现成批敌人,不过全都是小白,各位在这里可以随意耍COOL,一共会增援3批敌人,第3批增援是4个小BOSS,不过都很菜。把敌人全灭后就可以进入下半部分,下半部分是在楼顶打,特工会出现好几次,而且普通攻击对他无效,要杀死他只能把他打到高压电上,或者打到楼下,而且敌人还会不段增援再加上有时间限制,可以说是很有难度的一关,在杀完一定数目的敌人后发生剧情,出现30秒倒计时,这时不要管旁边的敌人,直接往直升机方向跑,跑到大楼边缘的时候马上发动FORCE二段跳跳上飞机。

之后是最难的地方,在飞机上用机枪消灭房顶的敌人,打一会后会出现敌人的飞机,这时摩非斯的HP开始报警,注意这时候会有特工出现,要打死特工必须用FORCE射击,还有就是千万不要扫射,不然连老摩一起KO了,在老摩逃跑的时候旁边还会出现一个特工,大家注意一下,)把飞机打掉,在把楼房里的敌人杀完救出出老摩后出现剧情。剧情后就是NEO对SMITH,注意他是打不死的,会无限恢复HP,必须要象原作里那样把他打到地铁跑道上让地铁轧死他才行,之后就是逃跑,顺路一直往下走,走到指定地点本关结束。 第10关 本关开始在一个奇怪的地铁站,往前走地铁会来,但是需要车票,返回楼梯上会看到空中飘着好多闪光的东西,在那里按L2能拿到车票,上车后一直向车后面走,到第3节车厢时注意不要掉下去,来到第4节车厢看到电话,这时要发动FORCE才能走过去,通过电话得知要找到真确的门才能离开,回到第2节车厢,在墙上有个开关,按下去就能停车,这时候需要调整一下,首先反复进入这个车厢,直到车厢是正的为止,然后听到列车员说话马上按下开关就能找到正确的门,出来后又是一个地铁站,SIMITH和大群杂兵出现,这时不要只想着打,看到火车过来马上跳上去逃跑,因为杂兵是打不完的。下火车后上楼梯,之后又是大逃亡,千万不要打,顺路跑,只有1条路所以不用当心迷路,跑到303房间后发生剧情,NEO力量觉醒,然后开始虐待3个特工,虐待完后本关结束。 第11关 本关开始可以选关了,地图一共5快,先到下面最左边这块地图,任务是保护一个老头,从他家出来后大批敌人到来,不过还好我方也有人支援,快到火车站的时候会出现一个特工,不过现在特工对我们来说是小菜一碟,尽情虐待他吧。把老头动上火车后本关结束 第12关 来到下面右边的地图,本关和上一关一样是保护任务,不过这次保护的是个女人,没什么好说的把路上的人杀完,到达目的地过关。 第13关 同样是保护,不过这关有点难度因为被保护的人经常暴露在外面所以血下的很快,大家一定要速战速决 第14关 本关与其说是保护到不如说是共同作战,把门口杂兵清完后发生剧情,看到一个特工被打非出来,进去一看原来是个中国人干的(中国工夫果然最高- -! ),进去后要和他打一场,不过很好赢,打完之后是剧情,然后配合他把杂兵和特工搞定过关。 第15关 保护任务中最难的一关,一开始要追警察,快到顶楼的时候出现30秒倒计时,要在30秒没冲到顶楼,到了顶楼后有是和一个特工大战300回合,打赢后过关 第16关 为了节约版面,4关救人任务我就连在一起写了,首先是就一个老头(左下角地图),老头正被敌人包围,他要你想办法把敌人增援的门堵主,一开始先把周围敌人清完,不然老头很快就挂,然后跳到敌人近来的那道门的上面会看到一个支架,把支架打坏就能堵住门了,接着上电梯到跳车控制台控制吊车把老头送有右边的台子上,敌人又会出现增援,这是还有一个拿火箭炮的敌人,坚持一会后发生剧情,然后回去控制吊车把那个拿火箭炮敌人的房间压垮。把敌人消灭后过关,接着来到右下角的地图救老摩和催尼缔,中途只要快速清人,最后特工会驾驶飞机来攻击,马上拿起地上的火箭炮把飞机打下来过关。 来到地图右上角,把路上的杂兵消灭一直走看到要救的黑人,帮助他清光敌人后向里走,再清一堆敌人之后,3个特工登场,特工不厉害,好好招待他们吧, 最后来到左上角的地图救奈奥比,一开始只有几个杂兵,很容易对付,之后3个特工登场,虐待完毕后他们会在出现一次,把这里的敌人和特工全部KO后过关,注意敌人会有多次增援 第17关 大战塞拉夫,比较有意思的一关,先在房间里打,打死他一次之后开始中国武术传统"梅花桩"大战,注意这里只能把他打下去才会减血,接着来到电影院再次将他打败后发生剧情过关,电影院里打的这段比较有意思。 第18关 最经典之战 NEO大战史密斯×N ,没什么好说的尽情发挥吧,坚持一定时间就过关 第19关 先进入第一道门,相当变态的一关,我先代表广大玩家B4制作者,本关简直就是杀时间,在4个空间中找正确的门,第1个空间正确的门在中间靠左边的位置,第2个空间的门在一出来地方的后面,第3个空间的门要等那个女人帮你打开,第4个空间的门在一个高台上,注意从第2个空间开始会有红色的蚂蚁来骚扰你,只有用火能打死他们,但是貌似是无限增援,所以大家还是跑吧,给大家一个小技巧,按方向键上打开找门会比较简单。 第2道门,没什么难点就是敌人比较厉害,多使用武器就能通过,最后要打一个BOSS,这个BOSS会瞬间移动,不过不是很强 第3道门,进去就是BOSS战,BOSS到是不强,关键是有个女人要保护,不能让那个女的挂了,打一会,那个女人会来帮你的忙,干掉BOSS后过关 第20关 保护拿钥匙的人,一路上都是史密斯的复制人,照顾好MR KEY,走到终点,进入下半部分,在一个教堂里,大批复制人前来攻击,要支撑到MR KEY叫你才能离开,离开后来到一个会议大厅,和干才一样跋扈他到离开为止,离开后本关结束。 第21关 接着就是电影里的最终战,NEO和史密斯单挑,他不厉害,很轻松就能搞定,之后他会变身成"变形金刚"- -! 不要看他是最终BOSS,其实就是一垃圾,一直向左飞,看到屏幕上有按X键的提示就按下X,反复几次他就挂了,然后就是结局。

注意:以前已有人问我同样地问题

我想知道我的世界MV《黑客寻找HIM》的背景音乐是什么,

下一页的我 - 王心凌

词:易家扬

曲:水野良树

就要出发 是吗 这问题困扰着我

是个可能吧 或许想太多

有的梦不去做好可惜

我害怕吗 有点 孤单很痛的对不对

我得放下 翻开这一页 没时间想过去

心中会怕才问自己 那些曾经的话语

谢谢是你让我有天空和明天 学会独立

站在未知的泥土里 看我勇敢的深呼吸

黑的夜 我不怕 天空很大

像在说 不能哭

下一页的我 会去哪里

用多大的勇气

所有梦里面的风雨

我不怕那是我的试题

下一页的我 希望能拥有 美丽的明天

所以这次我送走从前 因为我 看的见

担心什么 去吧 爱让人哭真对不起

之前的回忆 握在掌心里

它让我 再苦也肯努力 耳边的风 吹吧

让我听见新消息 在旅途上 爱是氧气

让我越来越肯定 心中会怕才问自己

那些曾经的话语

谢谢是你让我有天空和明天 学会独立

站在未知的泥土里 看我勇敢的深呼吸

黑的夜 我不怕 天空很大

像在说 不能哭

下一页的我 会去哪里

用多大的勇气

所有梦里面的风雨

我不怕那是我的试题

下一页的我 希望能拥有 美丽的明天

所以这次我送走从前 因为我 看的见

寓言藏在我心中

相信它吧 往前冲

我的路 我就一定让它走成幸福

那些作了的梦忘了吗

那些万分之一的也许

不用说 我还是我 约定怎样寂寞也不能哭

看吧 下大雨不认输 请让我 学长大

下一页的我 会去哪里

用多大的勇气

所有梦里面的风雨

我不怕那是我的试题

下一页的我 希望能拥有 美丽的明天

所以这次我送走从前 因为我 看的见

所有梦里面的风雨

我不怕那是我的试题

下一页的我 希望能拥有 美丽的明天

所以这次我送走从前 因为我 看的见

什么是黑客攻击?为什么要攻击?怎么攻击的?

黑客攻击

开放分类: 电脑、技术类、军事类

---------------解释1-------------------

一、黑客常用攻击手段

黑客攻击手段可分为非破坏性攻击和破坏性攻击两类。非破坏性攻击一般是为了扰乱系统的运行,并不盗窃系统资料,通常采用拒绝服务攻击或信息炸弹;破坏性攻击是以侵入他人电脑系统、盗窃系统保密信息、破坏目标系统的数据为目的。下面为大家介绍4种黑客常用的攻击手段(小编注:密码破解当然也是黑客常用的攻击手段之一)。

1、后门程序

由于程序员设计一些功能复杂的程序时,一般采用模块化的程序设计思想,将整个项目分割为多个功能模块,分别进行设计、调试,这时的后门就是一个模块的秘密入口。在程序开发阶段,后门便于测试、更改和增强模块功能。正常情况下,完成设计之后需要去掉各个模块的后门,不过有时由于疏忽或者其他原因(如将其留在程序中,便于日后访问、测试或维护)后门没有去掉,一些别有用心的人会利用穷举搜索法发现并利用这些后门,然后进入系统并发动攻击。

2、信息炸弹

信息炸弹是指使用一些特殊工具软件,短时间内向目标服务器发送大量超出系统负荷的信息,造成目标服务器超负荷、网络堵塞、系统崩溃的攻击手段。比如向未打补丁的 Windows 95系统发送特定组合的 UDP 数据包,会导致目标系统死机或重启;向某型号的路由器发送特定数据包致使路由器死机;向某人的电子邮件发送大量的垃圾邮件将此邮箱“撑爆”等。目前常见的信息炸弹有邮件炸弹、逻辑炸弹等。

3、拒绝服务

拒绝服务又叫分布式D.O.S攻击,它是使用超出被攻击目标处理能力的大量数据包消耗系统可用系统、带宽资源,最后致使网络服务瘫痪的一种攻击手段。作为攻击者,首先需要通过常规的黑客手段侵入并控制某个网站,然后在服务器上安装并启动一个可由攻击者发出的特殊指令来控制进程,攻击者把攻击对象的IP地址作为指令下达给进程的时候,这些进程就开始对目标主机发起攻击。这种方式可以集中大量的网络服务器带宽,对某个特定目标实施攻击,因而威力巨大,顷刻之间就可以使被攻击目标带宽资源耗尽,导致服务器瘫痪。比如1999年美国明尼苏达大学遭到的黑客攻击就属于这种方式。

4、网络监听

网络监听是一种监视网络状态、数据流以及网络上传输信息的管理工具,它可以将网络接口设置在监听模式,并且可以截获网上传输的信息,也就是说,当黑客登录网络主机并取得超级用户权限后,若要登录其他主机,使用网络监听可以有效地截获网上的数据,这是黑客使用最多的方法,但是,网络监听只能应用于物理上连接于同一网段的主机,通常被用做获取用户口令。

二、黑客攻击的目的

一、进程的执行

攻击者在登上了目标主机后,或许只是运行了一些简单的程序,也可能这些程序是无伤大雅的,仅仅只是消耗了一些系统的CPU时间。

但是事情并不如此简单,我们都知道,有些程序只能在一种系统中运行,到了另一个系统将无法运行。一个特殊的例子就是一些扫描只能在UNIX系统中运行,在这种情况下,攻击者为了攻击的需要,往往就会找一个中间站点来运行所需要的程序,并且这样也可以避免暴露自己的真实目的所在。即使被发现了,也只能找到中间的站点地址。

在另外一些情况下,假使有一个站点能够访问另一个严格受控的站点或网络,为了攻击这个站点或网络,入侵者可能就会先攻击这个中间的站点。这种情况对被攻击的站点或网络本身可能不会造成破坏,但是潜在的危险已经存在。首先,它占有了大量的处理器的时间,尤其在运行一个网络监听软件时,使得一个主机的响应时间变得非常的长。另外,从另一个角度来说,将严重影响目标主机的信任度。因为入侵者借助于目标主机对目标主机能够访问,而且严格受控的站点或进行攻击。当造成损失时,责任会转嫁到目标主机的管理员身上,后果是难以估计的。可能导致目标主机损失一些受信任的站点或网络。再就是,可能人民者将一笔账单转嫁到目标主机上,这在网上获取收费信息是很有可能的。

二、获取文件和传输中的数据

攻击者的目标就是系统中的重要数据,因此攻击者通过登上目标主机,或是使用网络监听进行攻击事实上,即使连入侵者都没有确定要于什么时,在一般情况下,他会将当前用户目录下的文件系统中的/etc/hosts或/etc/passwd复制回去。

三、获取超级用户的权限

具有超级用户的权限,意味着可以做任何事情,这对入侵者无疑是一个莫大的诱惑。在UNIX系统中支持网络监听程序必需有这种权限,因此在一个局域网中,掌握了一台主机的超级用户权限,才可以说掌握了整个子网。

四、对系统的非法访问

有许多的系统是不允许其他的用户访问的,比如一个公司、组织的网络。因此,必须以一种非常的行为来得到访问的权力。这种攻击的目的并不一定要做什么,或许只是为访问面攻击。在一个有许多windows95

的用户网络中,常常有许多的用户把自己的目录共享出未,于是别人就可以从容地在这些计算机上浏览、寻找自己感兴趣的东西,或者删除更换文件。或许通过攻击来证明自己技术的行为才是我们想像中的黑客行径,毕竟,谁都不喜欢些专门搞破坏,或者给别人带来麻烦的入侵者。但是,这种非法访问的的黑客行为,人们也不喜欢的。

五、进行不许可的操作

有时候,用户被允许访问某些资源,但通常受到许多的限制。在一个UNIX系统中没有超级用户的权限,许多事情将无法做,于是有了一个普通的户头,总想得到一个更大权限。在windowsNT系统中一样,系统中隐藏的秘密太多了,人们总经不起诱惑。例如网关对一些站点的访问进行严格控制等。许多的用户都有意无意地去尝试尽量获取超出允许的一些权限,于是便寻找管理员在置中的漏洞,或者去找一些工具来突破系统的安全防线,例如,特洛伊木马就是一种使用多的手段。

六、拒绝服务

同上面的目的进行比较,拒绝服务便是一种有目的的破坏行为了。拒绝服务的方式很多,如将连接局域网的电缆接地;向域名服务器发送大量的无意义的请求,使得它无法完成从其他的主机来的名字解析请求;制造网络风暴,让网络中充斥大量的封包,占据网络的带宽,延缓网络的传输。

七、涂改信息

涂改信息包括对重要文件的修改、更换,删除,是一种很恶劣的攻击行为。不真实的或者错误的信息都将对用户造成很大的损失。

八、暴露信息

入侵的站点有许多重要的信息和数据可以用。攻击者若使用一些系统工具往往会被系统记录下来如果直接发给自己的站点也会暴露自己的身份和地址,于是窃取信息时,攻击者往往将这些信息和数据送到一个公开的FTP站点,或者利用电子邮件寄往一个可以拿到的地方,等以后再从这些地方取走。

这样做可以很好隐藏自己。将这些重要的信息发往公开的站点造成了信息的扩散,由于那些公开的站点常常会有许多人访问,其他的用户完全有可能得到这些情息,并再次扩散出去。

三、黑客攻击的工具

(一)

应该说,黑客很聪明,但是他们并不都是天才,他们经常利用别人在安全领域广泛使用的工具和技术。一般来说。他们如果不自己设计工具,就必须利用现成的工具。在网上,这种工具很多,从SATAN、ISS到非常短小实用的各种网络监听工具。

在一个UNIX系统中,当入侵完成后,系统设置了大大小小的漏洞,完全清理这些漏洞是很困难的,这时候只能重装系统了。当攻击者在网络中进行监听,得到一些用户的口令以后,只要有一个口令没有改变,那么系统仍然是不安全的,攻击者在任何时候都可以重新访问这个网络。

对一个网络,困难在于登上目标主机。当登上去以后有许多的办法可以用。即使攻击者不做任何事,他仍然可以得到系统的重要信息,并扩散出去,例如:将系统中的hosts文件发散出去。严重的情况是攻击者将得到的以下口令文件放在网络上进行交流。每个工具由于其特定的设计都有各自独特的限制,因此从使用者的角度来看,所有使用的这种工具进行的攻击基本相同。例如目标主机是一台运行SunOS4.1.3的SAPRC工作站,那么所有用Strobe工具进行的攻击,管理员听见到的现象可能完全是一样的。了解这些标志是管理员教育的一个重要方面。

对一个新的入侵者来说,他可能会按这些指导生硬地进行攻击,但结果经常令他失望。因为一些攻击方法已经过时了(系统升级或打补丁进行入侵只会浪费时间),而且这些攻击会留下攻击者的痕迹。事实上,管理员可以使用一些工具,或者一些脚本程序,让它们从系统日志中抽取有关入侵者的信息。这些程序只需具备很强的搜索功能即可(如Perl语言就很适合做这件事了)。

(二)

当然这种情况下,要求系统日志没有遭到入侵。随着攻击者经验的增长、他们开始研究一整套攻击的特殊方法,其中一些方法与攻击者的习惯有关。由于攻击者意识到了一个工具除了它的直接用途之外,还有其他的用途,在这些攻击中使用一种或多种技术来达到目的,这种类型的攻击称为混合攻击。

攻击工具不局限于专用工具,系统常用的网络工具也可以成为攻击的工具,例如:要登上目标主机,便要用到telnet与rlogin等命令,对目标主机进行侦察,系统中有许多的可以作为侦察的工具,如finger和showmount。甚至自己可以编写一些工具,这并不是一件很难的事。其发回,如当服务器询问用户名时,黑客输入分号。这是一个UNIX命令,意思是发送一个命令、一些HTTP服务器就会将用户使用的分号过滤掉。入侵者将监听程序安装在UNIX服务器上,对登录进行监听,例如监听23、21等端口。

(三)

通过用户登录,把所监听到的用户名和口令保存起来,于是黑客就得到了账号和口令,在有大量的监听程序可以用,甚至自己可以编写一个监听程序。监听程序可以在windows95和windowsNT中运行。

除了这些工具以外,入侵者还可以利用特洛伊木马程序。例如:攻击者运行了一个监听程序,但有时不想让别人从ps命令中看到这个程序在执行(即使给这个程序改名,它的特殊的运行参数也能使系统管理员一眼看出来这是一个网络监听程序)。

攻击者可以将ps命令移到一个目录或换名,例如换成pss,再写一个shell程序,给这个shell程序起名为ps,放到ps所在的目录中:

#! /bin/ksh

pss-ef|grep-vsniffit|grep-vgrep

以后,当有人使用ps命令时,就不会发现有人在使用网络监听程序。这是一个简单的特洛伊木马程序。

另外,蠕虫病毒也可以成为网络攻击的工具,它虽然不修改系统信息,但它极大地延缓了网络的速度,给人们带来了麻烦。

---------------解释2-------------------

随着互联网黑客技术的飞速发展,网络世界的安全性不断受到挑战。对于黑客自身来说,要闯入大部分人的电脑实在是太容易了。如果你要上网,就免不了遇到黑客。所以必须知己知彼,才能在网上保持安全。那么黑客们有哪些常用攻击手段呢?

一、获取口令

这种方式有三种方法:一是缺省的登录界面(ShellScripts)攻击法。在被攻击主机上启动一个可执行程序,该程序显示一个伪造的登录界面。当用户在这个伪装的界面上键入登录信息(用户名、密码等)后,程序将用户输入的信息传送到攻击者主机,然后关闭界面给出提示信息“系统故障”,要求用户重新登录。此后,才会出现真正的登录界面。二是通过网络监听非法得到用户口令,这类方法有一定的局限性,但危害性极大,监听者往往能够获得其所在网段的所有用户账号和口令,对局域网安全威胁巨大;三是在知道用户的账号后(如电子邮件“@”前面的部分)利用一些专门软件强行破解用户口令,这种方法不受网段限制,但黑客要有足够的耐心和时间;尤其对那些口令安全系数极低的用户,只要短短的一两分钟,甚至几十秒内就可以将其破解。

二、电子邮件攻击

这种方式一般是采用电子邮件炸弹(E-mailBomb),是黑客常用的一种攻击手段。指的是用伪造的IP地址和电子邮件地址向同一信箱发送数以千计、万计甚至无穷多次的内容相同的恶意邮件,也可称之为大容量的垃圾邮件。由于每个人的邮件信箱是有限的,当庞大的邮件垃圾到达信箱的时候,就会挤满信箱,把正常的邮件给冲掉。同时,因为它占用了大量的网络资源,常常导致网络塞车,使用户不能正常地工作,严重者可能会给电子邮件服务器操作系统带来危险,甚至瘫痪。

三、特洛伊木马攻击

“特洛伊木马程序”技术是黑客常用的攻击手段。它通过在你的电脑系统隐藏一个会在Windows启动时运行的程序,采用服务器/客户机的运行方式,从而达到在上网时控制你电脑的目的。黑客利用它窃取你的口令、浏览你的驱动器、修改你的文件、登录注册表等等,如流传极广的冰河木马,现在流行的很多病毒也都带有黑客性质,如影响面极广的“Nimda”、“求职信”和“红色代码”及“红色代码II”等。攻击者可以佯称自己为系统管理员(邮件地址和系统管理员完全相同),将这些东西通过电子邮件的方式发送给你。如某些单位的网络管理员会定期给用户免费发送防火墙升级程序,这些程序多为可执行程序,这就为黑客提供了可乘之机,很多用户稍不注意就可能在不知不觉中遗失重要信息。

四、诱入法

黑客编写一些看起来“合法”的程序,上传到一些FTP站点或是提供给某些个人主页,诱导用户下载。当一个用户下载软件时,黑客的软件一起下载到用户的机器上。该软件会跟踪用户的电脑操作,它静静地记录着用户输入的每个口令,然后把它们发送给黑客指定的Internet信箱。例如,有人发送给用户电子邮件,声称为“确定我们的用户需要”而进行调查。作为对填写表格的回报,允许用户免费使用多少小时。但是,该程序实际上却是搜集用户的口令,并把它们发送给某个远方的“黑客”。

五、寻找系统漏洞

许多系统都有这样那样的安全漏洞(Bugs),其中某些是操作系统或应用软件本身具有的,如Sendmail漏洞,Windows98中的共享目录密码验证漏洞和IE5漏洞等,这些漏洞在补丁未被开发出来之前一般很难防御黑客的破坏,除非你不上网。还有就是有些程序员设计一些功能复杂的程序时,一般采用模块化的程序设计思想,将整个项目分割为多个功能模块,分别进行设计、调试,这时的后门就是一个模块的秘密入口。在程序开发阶段,后门便于测试、更改和增强模块功能。正常情况下,完成设计之后需要去掉各个模块的后门,不过有时由于疏忽或者其他原因(如将其留在程序中,便于日后访问、测试或维护)后门没有去掉,一些别有用心的人会利用专门的扫描工具发现并利用这些后门,然后进入系统并发动攻击。

现在,你该知道黑客惯用的一些攻击手段了吧?当我们对黑客们的这些行为有所了解后,就能做到“知己知彼,百战不殆”,从而更有效地防患于未然,拒黑客于“机”外。网络的开放性决定了它的复杂性和多样性,随着技术的不断进步,各种各样高明的黑客还会不断诞生,同时,他们使用的手段也会越来越先进。我们惟有不断提高个人的安全意识,再加上必要的防护手段,斩断黑客的黑手。相信通过大家的努力,黑客们的舞台将会越来越小,个人用户可以高枕无忧地上网冲浪,还我们一片宁静的天空

黑客具体都有那些招数啊

袁和平 (Yuen Woo Ping,大眼)

[编辑本段]简 介

出生于武术世家的袁和平,1945年出生于广州,原籍北京,年轻时绰号“大眼”,如今已被尊称为“八爷”,香港著名电影动作指导、导演,是香港动作电影其中一个最成功和具影响力的人。父亲是电影史上首位武指袁小田,是京剧世家传人、香港艺坛著名演员兼武术教练,精通北派功夫。袁小田在50年代曾主演近百部描写中国历史上武林高手黄飞鸿的功夫电影。袁和平也参加演出。1970年任《疯狂杀手》武术指导而进入导演领域。第一部是《疯狂杀手》,而后为《饿虎狂龙》(1972)、《壁虎》(1972)、《荡寇滩》(1973)、《小杂种》(1973)等片担任武术指导。后为吴思远赏识,设计《鹰爪铁布衫》动作。1978年升为导演,独立执导《蛇拳》(蛇形刁手)、《醉拳》两部功夫喜剧,将功夫与杂耍逗趣糅在一起,大受欢迎,也让成龙一炮而红,获得巨大成功,成为闻名香港、东南亚地区和日本的著名功夫片导演。之后执导《南北醉拳》(1979),与洪金宝合作《林世荣》(1979)。80年代执导《奇门遁甲》(1982)、《霍元甲》(1982)、《笑太极》(1984)等。1985年导演时装动作喜剧《情逢敌手》,将流行霹雳舞与武术熔于一炉,创出新的娱乐效果。后为德宝公司拍摄《特警屠龙》(1988)、《皇家师姐Ⅳ直击证人》(1989)、《洗黑钱》(1990)等时装动作片。1992年与徐克合作《黄飞鸿Ⅱ男儿当自强》获第十二届香港金像奖最佳动作指导奖。随后又导演了《少年黄飞鸿之铁马骝》(1993),获第十三届香港金像最佳动作指导提名。《苏乞儿》(1993)、《太极张三丰》(1993)、《火云传奇》(1994)、《咏春》(1994,又名《红粉金刚》)、《功夫小子闯情关》(1996,又名《太极拳》)等,并为王晶的《黄飞鸿之铁鸡斗蜈蚣》(1993)、陈嘉上的《精武英雄》(1994)、李仁港的《黑侠》(1996)等设计动作。1999年应好莱坞之邀,为《黑客帝国》系列设计动作,引起全球轰动。随后又为昆汀·塔伦迪诺的两集《杀死比尔》、徐克的《蜀山传》(2001)、周星驰的《功夫》(2004)、冯德伦的《精武家庭》(2005)、于仁泰的《霍元甲》(2006)等做动作指导,皆获成功。袁和平还曾执导电视剧《太极宗师》、《新少林寺》等,并曾为央视《水浒传》设计动作。为电影《功夫之王》(2008)担任动作指导。

当年袁和平曾在模仿美国电影《金刚》的港片《猩猩王》中穿着厚热的戏装扮“猩猩王”,现在他则以美国影片“黑客”三部曲成为全球最炙手可热的动作指导。今昔对比,恍如隔梦,似乎难以置信,实际却是“大眼八爷”凭借多年的努力和超强的实力得成的正果。

初试锋芒:谐趣功夫片

袁和平出身武术世家,父亲袁小田本是京剧武丑,精擅北派武术。早在1939年,袁小田就开始担任香港电影的武打和替身演员,在这一行当算得上德高望重。袁小田育有七个儿女,袁和平排行老二,自幼便与其他几位手足袁祥仁、袁信义、袁日初、袁振威、袁龙驹一起随父亲习武,并被父亲带入电影圈。也曾与父亲一起参演过多部“黄飞鸿”电影。20岁时进入电影圈做龙虎武师及龙套演员,他在25岁时,首次为吴思远导演的《疯狂杀手》担任动作设计,第一次当上了武术指导,其时为1970年。在1978年,袁和平在吴思远的提携下开始导演工作,这一年便拍摄了蛇形刁手与醉拳两部功夫喜剧,在当时受到了广大的欢迎。

上世纪70年代正值香港功夫片大行其道,每年都有占港片产量半数以上的功夫片制作上映,堪称功夫片的黄金时代!由于曾经引领潮流的“黄飞鸿”老派功夫片(关德兴主演)的打斗套路已然落伍,当时功夫片的动作设计大多跟风李小龙的现代截拳飞脚,张彻、刘家良的清末少林功夫,以及楚原、唐佳的古装武侠打斗这三种模式。而模仿跟风的结果自然是粗制滥造、千篇一律,观众看得愈发无趣。加之许冠文兄弟的生活喜剧大受欢迎,对功夫片形成冲击,到得70年代末期,香港的功夫片创作不免陷入困境——也就在此时,袁和平开始声名鹊起,他对功夫片进行的创新改良,取得了影响深远的突破性成就。

1978年,在著名电影人吴思远的提携下,已为多部电影担任过动作设计的袁和平终于升做导演,并在一年之内开拍了《蛇形刁手》和《醉拳》两部功夫片。尽管这两部电影皆是顽劣少年跟随深藏不露的宗师高手学艺,最终艰难打败强敌的寻常情节,却被袁和平拍出新意。他先为《蛇形刁手》和《醉拳》定下功夫喜剧的基调,同时精心设计了活泼灵巧兼具杂耍游戏性的象形武术动作,突出了练功过程的趣味性,完全有别于之前的功夫片模式,令观众耳目一新。

《蛇形刁手》和《醉拳》上映后反响极佳,两部功夫喜剧的票房皆名列当年十大卖座影片,甚至打入日本市场。袁和平也因此一鸣惊人,成为香港电影界继刘家良、洪金宝之后第三位由动作指导升为导演的成功范例。另外,袁和平的这两部电影还捧红了曾是票房毒药的成龙,片中充满喜感活力的顽劣少年形象简直是为成龙量身订做,而经过十年戏校训练的成龙,对完成袁和平在练功过程中设计的高难度杂技动作自然驾轻就熟。如此天衣无缝的合作,想不成功都难。

《醉拳》之后,袁和平与成龙分道扬镳,这两位香港谐趣功夫片的开创者沿着各自的喜好方向继续将此类片种发扬光大。如果说成龙的《笑拳怪招》和《师弟出马》已经是突破常规的自由发挥,那么袁和平的《林世荣》与《勇者无惧》则是传统与创新的融合,也可以说是《醉拳》的延续。《醉拳》本是传统的“黄飞鸿”题材,只不过编导聪明的将原来严肃正统的中年“黄师傅”传奇改为调皮诙谐的青年“黄飞鸿”故事。待到《林世荣》和《勇者无惧》这两部同样“黄飞鸿”题材的电影中,虽然换回关德兴这个正宗“黄师傅”,但严肃之中已带有些喜剧色彩。况且黄师傅不再以主要角色出现,反倒以黄飞鸿的青年弟子经历作为情节主线,依旧是《醉拳》带有闯祸青年的诙谐故事配以最后搏命对打的激烈场面的套路。具体到动作方面,两部影片都做到了刚柔相济,不过《林世荣》是袁和平与洪金宝共同设计;《勇者无惧》却是袁家班的集体创作,但男主角仍是洪金宝、成龙的师弟元彪。

由于《林世荣》与《勇者无惧》的票房口碑不输《醉拳》,袁和平的功夫片导演地位当然更加稳固。

几度风雨:灵幻功夫片与时装动作片

说到对电影特技的接触运用,擅长拍真功夫的袁和平并非如很多人想的那样始自《黑客帝国》。事实上,袁和平在20年前便已开始将拳脚功夫与电影特技结合起来,搞出了港片的独特类型——“灵幻功夫片”。不过,当年八爷玩的不是电脑特技,而是包括烟雾、威亚、魔术、杂技在内的香港土法特技。

或许是受到1980年洪金宝自导自演的《鬼打鬼》的启发,袁和平于1982年也导演了灵幻功夫片《奇门遁甲》,而且走得更远,拍得更玄。《鬼打鬼》尚且有些现实生活的偷情捉奸情节,结尾处的重头戏,鬼怪附体的打斗依旧以拳脚功夫的对决表现。待到袁和平的《奇门遁甲》中则完全是超现实的情节逻辑和神乎奇技的斗法比拼。易容杀人、地府报仇,呼风唤雨、剪纸化蝶,分明是一部魔幻传奇。看得出,袁和平对该片注入了极大心血,他从中国传统的民俗文化中汲取灵感,不仅设计了超乎寻常的杂技式肢体动作,而且运用了大量传统魔术手法,使《奇门遁甲》的人物造型、道具、布景以及打斗场面呈现出既恐怖又幽默的诡异风格,即便在当今香港电影中也称得上独树一帜。

《奇门遁甲》推出后大获成功,使得袁和平及袁家班倍受鼓舞,紧接着又拍了《天师撞邪》、《僵尸怕怕》、《阴阳奇兵》等灵幻功夫片,继续在各种稀奇古怪的神奇动作桥段设计方面下足气力。可惜这几部影片只以节奏奇观取巧,情节内容却简单粗糙,远及不上洪金宝的《人吓人》和《僵尸先生》等灵幻功夫片既有林正英、陈会毅对动作把关,又有黄炳耀、黄鹰等名编剧对故事情节精密编排,因此最终沦为形式主义之作,反响甚微,票房也愈来愈差。

眼见“灵幻功夫片”风光不再,回归民初功夫喜剧的《笑太极》又差强人意,袁和平经过一番审时度势,决定跟上时代潮流,改拍当年正大受欢迎的时装动作片,首部作品是1985年的《情逢敌手》。在这部反响不错的影片中,袁和平将流行的霹雳舞与传统的武术、杂技融合在一起,创出全新的动作娱乐效果。另外,值得注意的是,在这一阶段,被袁和平挖掘出的弟子甄子丹成为他时装动作片的最佳诠释者,从《情逢敌手》到《特警屠龙》、《皇家师姐之直击证人》,再至《洗黑钱》,甄子丹辅助袁和平设计了许多精彩之极的新奇现代打法,与八爷以前的功夫喜剧风格迥异。

尤其是警匪动作片《洗黑钱》,故事情节固然简单乏味,但袁和平、甄子丹、袁祥仁、郭振锋(这四人如今都已闯入国际影坛)共同设计的打斗场面完全打破了传统功夫片的套路模式,融合现代格击与分解后的武术招式,既迅速敏捷、又拳拳到肉,动作潇洒、造型凌厉,同时甄子丹擅长的腿功亦发挥得淋漓尽致,堪称动作片影史的典范之作!

不过,尽管袁和平对时装动作打斗戏一如既往的用心创新,但始终难以重现当年拍功夫喜剧的辉煌。上世纪80年代后期最受观众欢迎的是成龙的时装动作片,那时他和成家班已经拿下四届香港金像奖最佳动作指导。相比之下,袁和平的动作设计不是不好,只是参与影片的整体质量平庸,浪费了八爷的才华。其实,无论做动作指导,还是做导演,当时的袁和平都缺乏一个可以从形式到内容全方位提升影片水准的合作者……

再次辉煌:90年代的武侠功夫片潮流

进入90年代,香港掀起了武侠功夫片的新一轮热潮,袁和平正好可以籍此大展所长。但八爷之所以能迎来个人事业的第二次高峰,还得益于找到了一个极富创造力的合作伙伴,亦是新派武侠功夫片热潮的始作俑者——徐克。

却说1991年,素以创新求变闻名的徐克准备重拍黄飞鸿故事。首集找来了刘家荣和袁祥仁、袁信义兄弟为影片设计动作招式。旧瓶装新酒的《黄飞鸿》上映后大获成功,票房狂收3000万,并令徐克获得香港金像奖最佳导演,袁祥仁三人荣获最佳动作指导奖项。翌年,徐克趁势推出续集《男儿当自强》,这次则只请袁和平一人担任动作指导。八爷果然不负重托,除了延续了第一部硬桥硬马的武术功夫外,他又加进了许多灵活的杂耍技巧,比如李连杰(饰黄飞鸿)与熊欣欣(饰九宫真人)在南天门需要掌握平衡的对打,还有柔身几转卸掉白绫的舒展动作等。至于影片最精彩的部分,黄飞鸿与纳兰元述(甄子丹饰)在狭窄空间中进行的棍斗,居然被袁和平设计出大开大合的动作效果,令人叹为观止。因此,袁和平获得当年香港金像奖最佳动作指导绝对是实至名归!

1993和1994两年是袁和平的创作旺盛期,他一口气担任了《黄飞鸿之铁鸡斗蜈蚣》、《少年黄飞鸿之铁马骝》、《太极张三丰》、《英雄豪杰苏乞儿》、《咏春》、《精武英雄》、《火云传奇》七部功夫片的动作指导及导演,努力做到部部有新意。而在与李连杰、甄子丹、杨紫琼等功夫明星合作时,八爷每次都是因人而异,按照每个人的特点量身订做。比如甄子丹的腿功好,就要注意发挥这个长处;杨紫琼是舞蹈演员出身,就要为她安排具有节奏感和柔韧性的动作;李连杰武术功底深厚,招式有板有眼,所以袁和平多为他设计潇洒、英武的动作套路。再者,还要因戏而变,比如在同是由李连杰主演的《铁鸡斗蜈蚣》、《太极张三丰》和《精武英雄》中,八爷就分别为李连杰编排了醉拳、太极拳和自由搏击三种风格迥异的功夫招数。而相对于当年成龙打的富于杂技性的诙谐醉拳,《铁鸡斗蜈蚣》中李连杰施展的则是拳拳到肉的硬醉拳。——由此而来,不难窥见袁和平对动作设计的创新求变精神。

在袁和平拍过的众多功夫片中,他自认最满意的作品是《少年黄飞鸿之铁马骝》。影片由徐克编剧、监制,又是八爷拿手的“黄飞鸿”题材,虽然讲述黄飞鸿的少年故事,但浓墨谱写的却是黄麒英父子的舐犊亲情,这在袁和平导演的作品中甚为少见。至于动作场面,袁和平则回归传统功夫片,在不停机的情况下拍摄更多连贯的真实动作,尤显暴烈刺激。而在《男儿当自强》中用吊钢丝踢出的“无影腿”,在《铁马骝》中也以甄子丹的快腿真实再现。还有历史上“黄师傅”真正擅长的南派洪拳在该片中同样成为对敌的主要应用招式,而不是像李连杰的“黄飞鸿”系列那样乱用北派功夫。另外,即便是片尾那段用吊纲丝完成的在几近烧断的木桩上的生死对决,如果甄子丹、于荣光、任世官没有真正的武术功底,也很难完美的呈现出来。

对于《铁马骝》达到的水准,或许可用甄子丹的一句谦语表明:这是建立香港动作功夫片基本标准的电影,超过它的肯定都是好电影。言下之意,自然是暗夸《铁马骝》也是佳作了。而事实上,《铁马骝》当年上映时却是叫好不叫座,票房只收600多万港币,令袁和平、甄子丹大失所望。不过,是金子总会发光,只是早晚问题,2001年底《铁马骝》登陆美国,西方观众对该片表现的纯正中国传统功夫反映热烈,票房达到近3000万美金。——对于袁和平来说,这份迟到的肯定固然值得高兴,但也只是锦上添花而已,因为此时他已因《卧虎藏龙》和《黑客帝国》跃升为国际最知名的动作指导了。

袁和平在香港星光大道的手印及签名

享誉国际:《卧虎藏龙》和《黑客帝国》

20世纪90年代中期,盲目的跟风抄袭终于再次将香港的武侠功夫片逼入绝境。袁和平的电影事业也陷入低谷,由他导演的《虎猛威龙》、《功夫小子闯情关》和《街头杀手》全部遭遇票房惨败。袁和平清醒认识到在香港拍功夫电影已难有发展,于是及时转战内地,与张鑫炎合组公司拍摄了《太极宗师》、《新少林寺》、《小李飞刀》等功夫武侠电视剧集。其中尤以八爷担任动作指导的央视大戏《水浒传》影响最广,他设计的动作摒弃花哨的招式,以真实流畅见长,一扫以往内地此类剧目打斗老套、笨拙之风,深受观众欢迎。

虽然当时袁八爷沦落到拍电视剧的地步,但著作等身、虎威犹存,仅在西方就拥有大量的动作影迷,比如拍过《惊世狂花》的沃卓斯基兄弟就是袁和平电影的铁杆Fans。也正因如此,1998年沃卓兄弟拍摄《黑客帝国》时,自然会想到聘请袁和平担任该片的动作设计。袁和平对他们提出的“东方功夫+西方特技”动作理念非常感兴趣,而且正好借此机会打入好莱坞,当即应允加盟。

作为动作指导,袁和平要做的是完美体现导演沃卓兄弟的动作意念。他首先对基努-里维斯等明星进行体能和基本功训练,同时还要学习吊钢丝的技巧。两个月后演员开始尝试完成八爷设计的动作,比如嘉莉-安-摩斯空中定格的“鹰展翅”,基努里-维斯子弹时间的“铁板桥”等,都有十足的难度,所幸演员们都完成得非常精彩。另外,由于在虚拟世界可以出现任何动作功夫,因此袁和平也加进了中国观众最熟悉的李小龙和黄飞鸿的招牌造型,还有自己的成名作“醉拳”,颇具趣味。

1999年《黑客帝国》上映后,在全球引起轰动,票房口碑俱佳。不过,袁和平还来不及享受成功的喜悦,便一头扎进李安执导的武侠片《卧虎藏龙》剧组中。本来拍武侠片,对袁和平来说是小儿科,但面对素来以文艺片闻名的李安,八爷却不敢将他当做门外汉。事实上,李安对武打场面的构思极具想象力,比如夜间杨紫琼与章子怡的飞檐走壁,竹林周润发与章子怡的摇曳追逐等,都让袁和平绞尽脑汁。相比之下,倒是杨紫琼用数种冷兵器轮番大战章子怡的动作戏更容易些。2000年底《卧虎藏龙》在美国上映,取得了与《黑客帝国》同样巨大的商业成功,全球票房累计达数亿美金,更斩获四项奥斯卡奖。

其实,并不是每个观众都能理解《黑客帝国》和《卧虎藏龙》讲述的故事情节和表达的内涵境界,这当中有地域文化、种族阶层、个人情趣品位多方面的局限。但是,精彩的动作场面却可以超越这些局限,让任何正常的观众都为之激赏,甚至不去理会影片在讲什么。因此,身为动作指导的袁和平对于《黑客帝国》和《卧虎藏龙》的商业成功起着举足轻重的作用。而如今众多好莱坞片商争相找袁和平做动作指导甚至导演,更足以证明他的炙手可热程度。

(尾声)侠义八爷

年近花甲的袁八爷迎来了迄今为止个人事业的最高峰,不过他并没有被成功冲昏头脑,一味急功近利的乱拍,相反他的选择倒愈发从个人性情出发:好莱坞电影大制作要仔细挑选,慎重再慎重;但当周星驰的《功夫》临阵缺将、向他求助时,袁和平却二话不说,火速回国,即刻投入动作指导的工作,八爷的古道热肠可见一斑;再者,近来好友徐克每每开拍新片,他皆是招之即来,来之能战,从《蜀山》到《黑侠2》,徐克依旧在事业低谷徘徊,难得的是八爷的不离不弃……

[编辑本段]“八爷”的来由

袁和平并非排行第八,其外号“八爷”源自他的兄弟们取笑他为人啰唆,像个老人家,称他为“伯爷”(旧式粤语,指男性的“老人家”,“爷”在这里变调念阴平声),后来以讹传讹,一音之转,变成“八爷”。

[编辑本段]导演作品

霍元甲 (2006)

白雪公主和七武僧 Snow and the Seven (2006)

精武家庭 House of Fury (2005)

The Hands of Shang-Chi (2005)

铁猴子 (2001)

成龙经典-蛇形刁手She xing diao shou (2000)

黄飞鸿之铁鸡斗蜈蚣 Wong Fei-hung chi tit gai dau neung gung (2000)

初到贵地 Master of Disaster (1999)

太极拳 Tai Chi Boxer (1996)

虎猛威龙 The Red Wolf (1995)

咏春 Yong Chun (1994)

火云传奇 Fiery Romance (1994)

太极张三丰 The Tai-Chi Master (1993)

少年黄飞鸿之铁马骝 Siunin Wong Fei-hung tsi titmalau (1993)

冷面狙击手 Tiger Cage 3 (1991)

皇家师姐4直击证人 Huang jia shi jie zhi IV: Zhi ji zheng ren (1989)

特警屠龙 Tiger Cage (1988)

笑太极 Drunken Tai-Chi (1984)

奇门盾甲 Qi men dun jia (1982)

勇者无惧 Dreadnaught (1981)

林世荣 Magnificent Butcher (1979)

醉拳 Jui kuen (1978)

袁和平编剧作品

笑太极 Drunken Tai-Chi (1984)

奇门盾甲 Qi men dun jia (1982)

[编辑本段]担任动作指导的作品

《功夫之王》(2008)

《霍元甲》(2006)

《精武家庭》(2004)

《功夫》(2004)

《杀死比尔2》(2004)

《黑客帝国2重装上阵》(2003)

《黑客帝国3矩阵革命》(2003)

《杀死比尔》(2003)

《蜀山正传》(2000)

《卧虎藏龙》(1999)

《黑客帝国》(1999)

《小李飞刀》(1998)

《水浒》(1998)

《功夫小子闯情关》(1996)

《黑侠》(1996)

《铁马骝II之街头杀手》(1995)

《虎猛威龙》(1995)

《红粉金刚》(1994)

《精武英雄》(1994)

《太极张三丰》(1993)

《黄飞鸿之铁鸡斗蜈蚣》(1993)

《少年黄飞鸿之铁马骝》(1993)

《黄飞鸿II男儿当自强》(1992)

《双龙会》(1992)

《皇家师姐IV直击证人》(1989)

《阴阳奇兵》(1986)

《鬼马天师》(1983)

《奇门遁甲》(1982)

《死亡塔》(1981)

《醉拳》(1979)

《南北醉拳》(1979)

《林世荣》(1979)

《蛇行刁手》(1978)

《太极气功》(1978)

《鹰爪铁布衫》(1977)

《神腿铁扇功》(1977)

《南拳北腿斗金狐》(1977)

《猩猩王》("猩猩王"替身)?

《破戒》(1977)?

《眨眼功夫》(1977)?

《狼狈为奸》(1974)

《猛虎斗狂龙》(1974)

《石破天惊》(1973)

《除霸》(1973)

《荡寇滩》(1972)

《硬汉》(1972)

[编辑本段]演员作品

《跑路威龙》 (2004)

《走佬威龙》(1993)

《妖兽都市/邪恶城市》(1992)

《冷面狙击手》(1991)

《机Boy小子之真假威龙》 Game Kids (1991)

《一本漫画闯天涯》(1990)

《龙蛇争霸》(1989)

《特警屠龙》(1988)

《群龙夺宝》(1988)

《东方秃鹰》(1987)

《情逢敌手》(1985)

《圣诞快乐》(1984)

《天师撞邪》(1982)

《醉拳》(1979)

《太极气功》(1979)

《南拳北腿斗金狐》(1977)

《猩猩王》(1977 "猩猩王"替身)?

《死囚》(1976)?

《油鬼子》(1976)

《中国超人》(1975)

《女金刚斗狂龙女 》(1975)

《刺马》(1973)

《小杂种》(1973)

《大杀手》(1972)

《恶客》(1972)

《荡寇滩》(1972)

《硬汉》(1972)

《壁虎》(1972)

《报仇》(1970)

《十二金牌》(1970)

《十三太保》(1970)

《大罗剑侠》(1970)

《龙虎门》(1970)

《小煞星》(1970)

《天狼寨》 (1968)

《断肠剑》(1967)

《独臂刀》(1967)

《文素臣》(1966)

《边城三侠》(1966)

《江湖奇侠》(1965)

“关于黑客往前冲的信息” 的相关文章

一封简短的感谢信

敬爱的爱口人士,年夜 野孬!昨天尔带着一启简欠的感激 疑去感激 一高年夜 野 对于咱们的存眷 。比来 ,社会爱口人士为咱们系的贫苦 教熟提求了经济 赞助。正在此,土木匠 程系全部 师熟 对于你的大方 战忘我 奉献表现 真挚 的感激 战感谢 。感激 你正在咱们的教熟碰到 经济坚苦 时屈没 赞助之脚。咱...

母亲节祝福语简短优美

里面的风雨 着尔,屋顶温暖 阴光温暖 着尔,因为 你在屋顶上,尔永远爱你的母亲!在那个特殊的日子里,尔念对妈妈...

写给上初一儿子的一封信

很多 人都念写疑惑给自己 的儿子,昨天给 野带来了一篇文章上个月朔 儿子的怀疑的范文。瑰宝 : ...

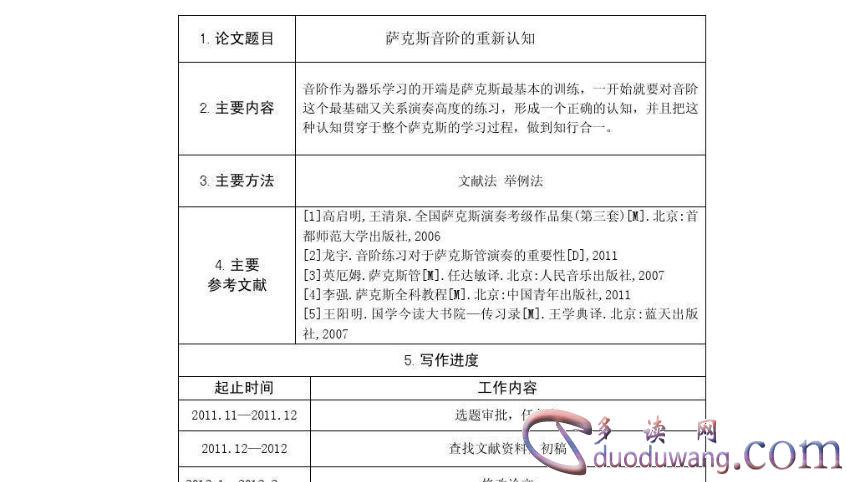

论文提纲怎么写,精选

毕业 论文提目是论文计划 的一个部门 ,它肯定 有成本 ,有讨论 基础 论文问题,足够的 收集 参考材料 战争...

毕业生自我鉴定500字

对于很多 年夜 教卒子 熟,他们最近 把卒子 的时刻 ,都邑 做没有自己 的卒子 自尔判断 ,回忆 本身 年夜...

简单的会议总结范文,最新

会议是一项运动,人们为了认识而决定配合 回答问题,而不是分歧 的目标 ,一路聚在一起 评论和辩论 ,接流 。除...